Il nuovo malware Android chiamato “Goldoson” si sta diffondendo su Google Play all’interno di 60 app con 100 milioni di download. Il componente dannoso fa parte di una libreria di terze parti utilizzata da tutte le 60 applicazioni che gli sviluppatori hanno inconsapevolmente aggiunto alle loro applicazioni.

Secondo McAfee, il malware può raccogliere dati sulle applicazioni installate, sui dispositivi connessi tramite Wi-Fi e Bluetooth e sulla posizione GPS dell’utente. Inoltre, Goldoson può condurre frodi pubblicitarie cliccando su un banner pubblicitario in background senza il consenso dell’utente.

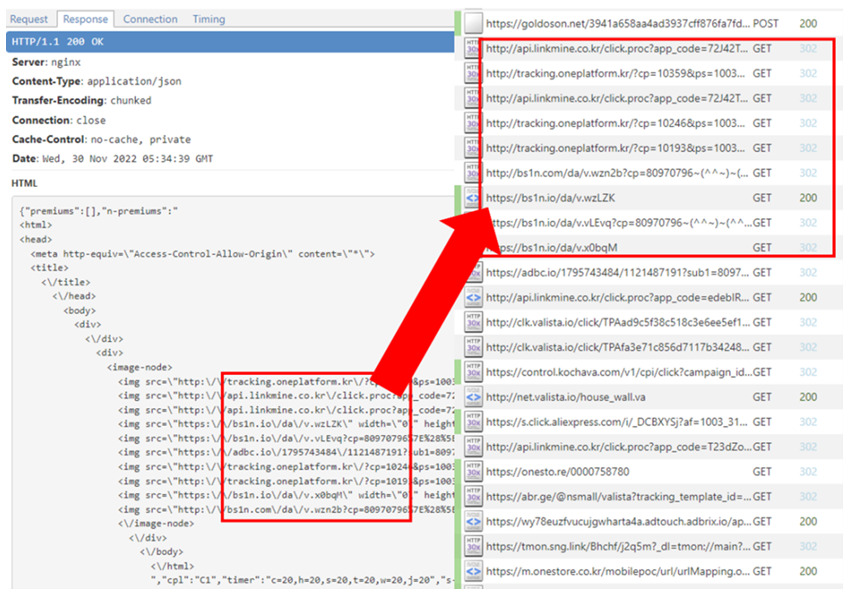

Quando un utente avvia un’applicazione contenente Goldoson, la libreria registra il dispositivo e ne recupera la configurazione da un server remoto il cui dominio è mascherato. La configurazione contiene impostazioni che determinano quali funzioni di furto di dati e di clic devono essere svolte sul dispositivo infetto e con quale frequenza.

La funzione di raccolta dati viene solitamente attivata ogni 2 giorni, inviando al server C2 un elenco di applicazioni installate, cronologia delle posizioni, indirizzi MAC dei dispositivi connessi in Bluetooth e WiFi e altre informazioni.

Il livello di raccolta dei dati dipende dalle autorizzazioni concesse all’applicazione infetta al momento dell’installazione, nonché dalla versione di Android. Android 11 e versioni successive sono più protetti dalla raccolta arbitraria di dati, tuttavia, secondo McAfee, anche nelle ultime versioni di Android, Goldoson disponeva di autorizzazioni sufficienti per raccogliere dati sensibili nel 10% delle applicazioni.

La funzione di clic sull’annuncio viene eseguita caricando un codice HTML che viene inserito in una WebView nascosta personalizzata e quindi utilizzandolo per visitare più URL che generano entrate pubblicitarie. In questo caso, la vittima non vede alcun segno di attività sul suo dispositivo.

McAfee è membro della Google App Defense Alliance, che aiuta a proteggere Google Play dai malware e adware. Pertanto, i ricercatori hanno informato Google delle loro scoperte e Google ha avvisato gli sviluppatori delle app interessate del problema.

Molti sviluppatori hanno rimosso la libreria problematica e quelle applicazioni che non sono state riparate sono state rimosse da Google Play per evitare di essere non conformi alla politica dello store. Gli utenti che hanno installato l’app interessata da Google Play devono installare l’ultimo aggiornamento disponibile.

Tuttavia, Goldoson esiste anche negli app store Android di terze parti. Allo stesso tempo, è molto probabile che le applicazioni di questi archivi contengano ancora la libreria dannosa.

I segni comuni di un’infezione da adware/malware includono un dispositivo che si surriscalda, una batteria che si scarica rapidamente e un utilizzo dei dati Internet insolitamente elevato anche quando il dispositivo è inattivo.

In questo periodo storico, molto spesso stiamo assistendo a continue perdite “collaterali” di dati, che non avvengono con esfiltrazioni dalle infrastrutture IT delle aziende, ma da aziende di terze parti. Tutto questo ci porta all’attenzione che i fornitori sono un “tallone di Achille” nella sicurezza informatica aziendale e occorre prestarne la massima attenzione.

Gli attacchi supply chain possono avvenire in variegate forme: vulnerabilità sui sistemi, malware o impiegati infedeli, e le attività di controllo da applicare a tali aziende spesso si poggiano sulla corretta stipula di clausole contrattuali.

Ne consegue che oggi più che mai occorre investire sull’approfondire tutto questo, in quanto sui giornali ci va il brand dell’azienda cliente, in quanto i dati sono i suoi e non del fornitore.