Nel mondo digitale odierno, la sicurezza dei dati personali è una questione cruciale.

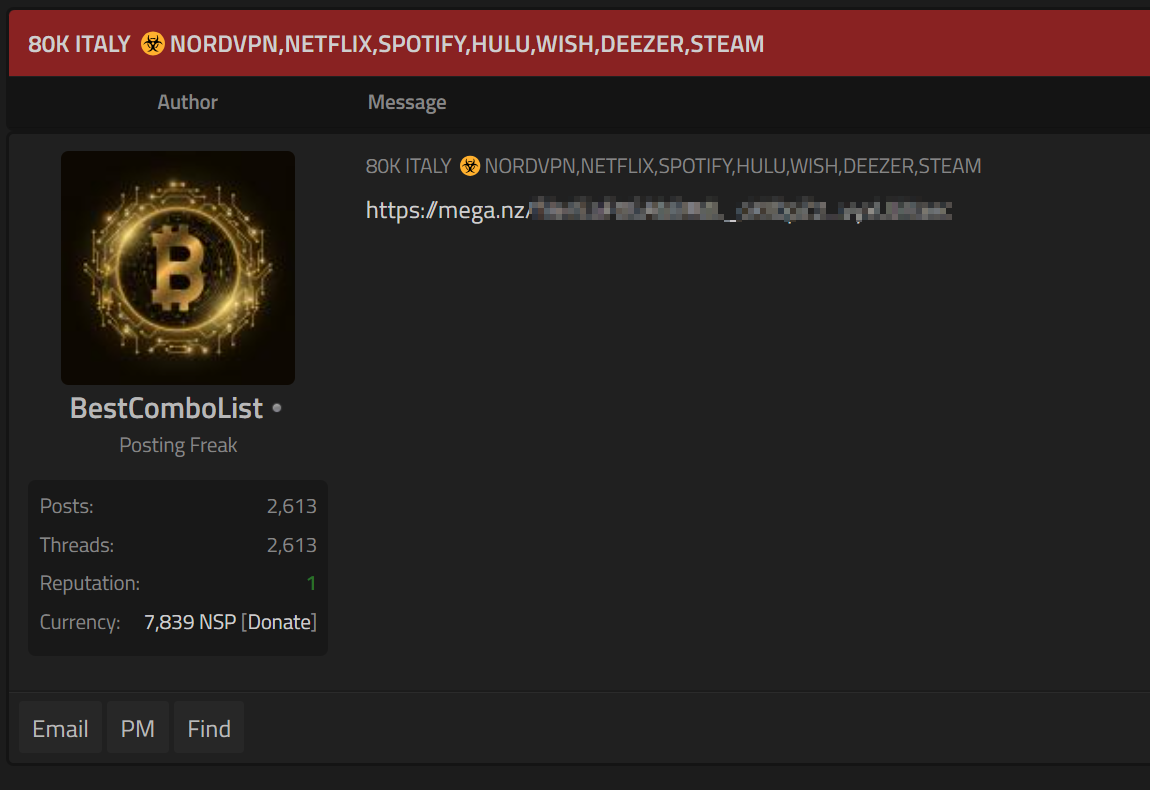

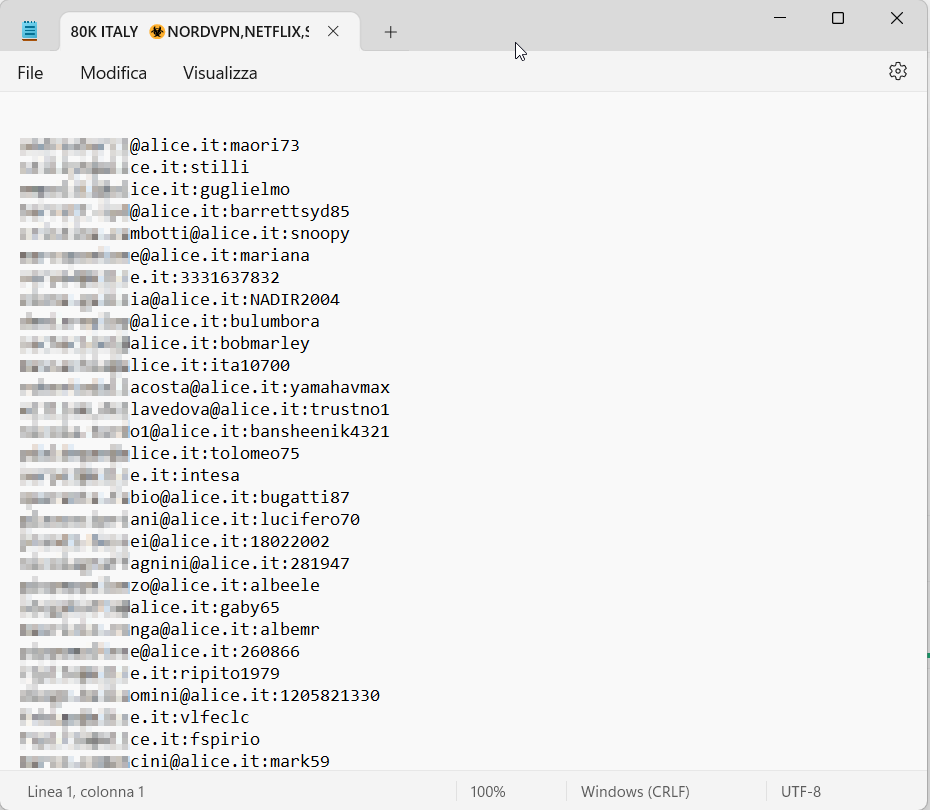

Purtroppo, ci sono individui senza scrupoli che cercano di sfruttare vulnerabilità tecniche ed umane a proprio vantaggio. Recentemente, un forum underground ha reso pubbliche ben 80.000 utenze e password di servizi noti come Netflix, NordVPN, Spotify (ed altri servizi online) di utenze italiane.

Queste violazioni sono ricorrenti e sollevano importanti questioni sulla protezione dei nostri account online e sull’importanza di adottare misure di sicurezza appropriate.

Una delle principali ragioni per cui le utenze e le password vengono pubblicate nei forum underground è il fenomeno delle “combolist”.

Una combolist è un elenco di combinazioni di username e password che viene distribuito per far utilizzare servizi in modo anonimo oppure per accedere a risorse in modo fraudolento come in questo caso.

Le combolist diventano quindi un prezioso strumento per coloro che desiderano violare gli account delle persone e utilizzare dei servizi in modo anonimo e costantemente vengono pubblicate nei canali Telegram o nelle underground.

Ma come vengono raccolte queste enormi quantità di utenze e password?

I criminali informatici si avvalgono di diverse tecniche, tra cui l’utilizzo di malware come gli infostealer e le botnet. Gli infostealer sono programmi dannosi progettati per rubare informazioni personali dal computer delle vittime, inclusi username e password. Possono essere distribuiti attraverso e-mail di phishing, siti web compromessi o file scaricati da fonti non attendibili.

Le botnet, d’altra parte, sono reti di computer compromessi che vengono utilizzate dagli hacker per condurre attacchi coordinati o come sistemi di raccolta informazioni. Questi computer, spesso ignari dei loro ruoli nella rete di botnet, vengono sfruttati per inviare spam, distribuire malware o eseguire attacchi di forza bruta sui servizi online. Attraverso l’uso combinato di infostealer e botnet, i criminali possono raccogliere un’enorme quantità di dati sensibili, comprese le credenziali di accesso ai servizi online.

Di fronte a tali minacce, è fondamentale adottare misure di protezione adeguate. Una delle prime linee di difesa consiste nell’utilizzare software antivirus affidabili e mantenerli costantemente aggiornati. Questi programmi possono rilevare e bloccare malware come gli infostealer, proteggendo i nostri dati personali da potenziali furti.

Tuttavia, non è sufficiente affidarsi solo al software antivirus. Dobbiamo anche assumere una condotta etica responsabile online. Ciò significa utilizzare password robuste e uniche per ogni servizio, evitare di cliccare su link sospetti oltre ad imparare cosa è la sicurezza informatica per non rimanere vittima di queste minacce.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…