Il più grande attacco DDoS in Europa si è verificato all’inizio di questo mese e ha colpito uno dei clienti di Akamai nell’Europa orientale.

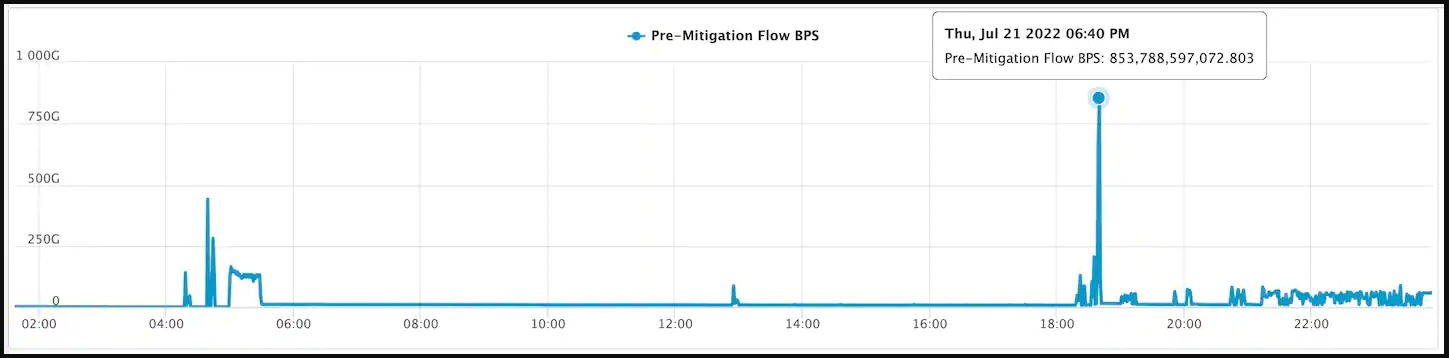

Il nome dell’azienda presa di mira dagli hacker non è stato reso noto, ma si sa che è specializzata in cybersecurity e servizi cloud. La potenza di attacco di picco ha raggiunto 853,7 Gbps.

Gli esperti di Akamai riferiscono che negli ultimi 30 giorni un’azienda senza nome è stata oggetto di una serie di attacchi DDoS, suddivisi in dozzine di “onde”. Diversi indirizzi IP sono stati attaccati contemporaneamente e il numero totale di incidenti ha superato 75.

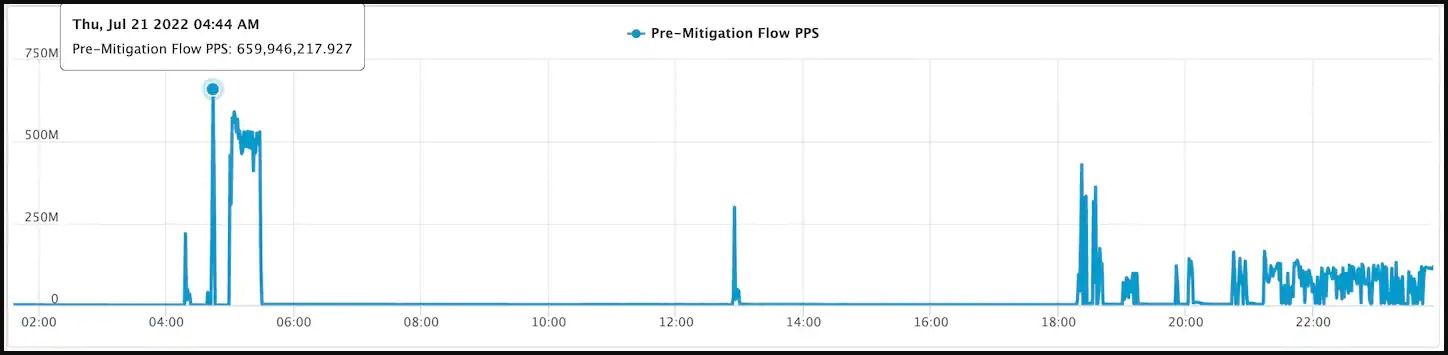

Se parliamo nello specifico del record, allora questo attacco è avvenuto il 21 luglio 2022, è durato circa 14 ore e ai picchi ha raggiunto una potenza di 853,7 Gb/s e 659,6 Mp/s (milioni di pacchetti al secondo).

In questa campagna, gli hacker si sono affidati principalmente all’UDP flood, che è diventato il vettore di attacco più popolare utilizzato durante gli attacchi DDoS con potenza record. Gli aggressori hanno anche fatto ricorso a metodi come la frammentazione UDP, ICMP flood, RESET flood, SYN flood, anomalie TCP, frammenti TCP, PSH ACK flood, FIN push flood e semplice PUSH flood.

Secondo gli esperti di Akamai, questi attacchi DDoS provenivano da una “botnet molto complessa e globale”, ma i ricercatori si astengono dall’attribuzione diretta.