Dalla finanza alla medicina, l’intelligenza artificiale (AI) sta cambiando profondamente la vita moderna. Ora ha cominciato a entrare nello studio dei testi antichi: dai classici greci e latini alle iscrizioni oracolari cinesi su ossa, le reti neurali artificiali stanno diventando la chiave per decifrare i testi antichi.

Non solo possono controllare vasti archivi e colmare le lacune, ma anche decodificare lingue rare o estinte di cui non c’è quasi traccia, permettendo alla saggezza antica di riapparire alla luce della tecnologia moderna.

Nell’ottobre del 2023 Federica Nicolardi ha ricevuto una mail con un’immagine che ha rivoluzionato la sua ricerca. Questa immagine mostra i resti di un rotolo di papiro sopravvissuto alla catastrofe del Vesuvio del 79 d.C. e scoperto nel XVIII secolo tra i resti di una lussuosa villa nell’antica città di Ercolano.

Questi antichi papiri facevano parte di centinaia di volumi di libri antichi. Tuttavia, sono diventati fragili a causa dell’erosione del tempo e la maggior parte di essi non può essere aperta.

Nicolardi è una studiosa di papiro presso l’Università Federico II di Napoli. Ha partecipato a uno studio utilizzando l’intelligenza artificiale per leggere testi difficili. Ora è stata testimone di un miracolo: nella foto, su un pezzo di nastro di papiro, le lettere greche erano fittamente intrecciate e brillavano di nuova vita dall’oscurità.

Questo progetto, chiamato “Vesuvius Challenge”, è solo la “punta dell’iceberg” negli sforzi di AI per rimodellare la ricerca storica antica.

I computer sono stati utilizzati per decenni per classificare e analizzare il testo digitalizzato, ma è l’uso delle reti neurali ad essere attualmente più interessante. Le reti neurali sono costituite da una struttura gerarchica di nodi interconnessi, in particolare reti neurali “profonde” con più strati interni.

I modelli di rete neurale convoluzionale (CNN) sono in grado di acquisire con precisione strutture di dati simili a griglie da queste immagini. Se da un lato il modello CNN brilla nel campo del riconoscimento ottico dei caratteri, dall’altro apre anche altre strade applicative diversificate. Ad esempio, durante l’esplorazione delle iscrizioni sulle ossa degli oracoli, un gruppo di ricerca cinese ha utilizzato abilmente questi modelli per ripristinare dei testi gravemente erosi, condurre un’analisi approfondita dell’evoluzione delle iscrizioni sulle ossa degli oracoli nel tempo e riassemblare i pezzi rotti per ricreare le iscrizioni sulle ossa.

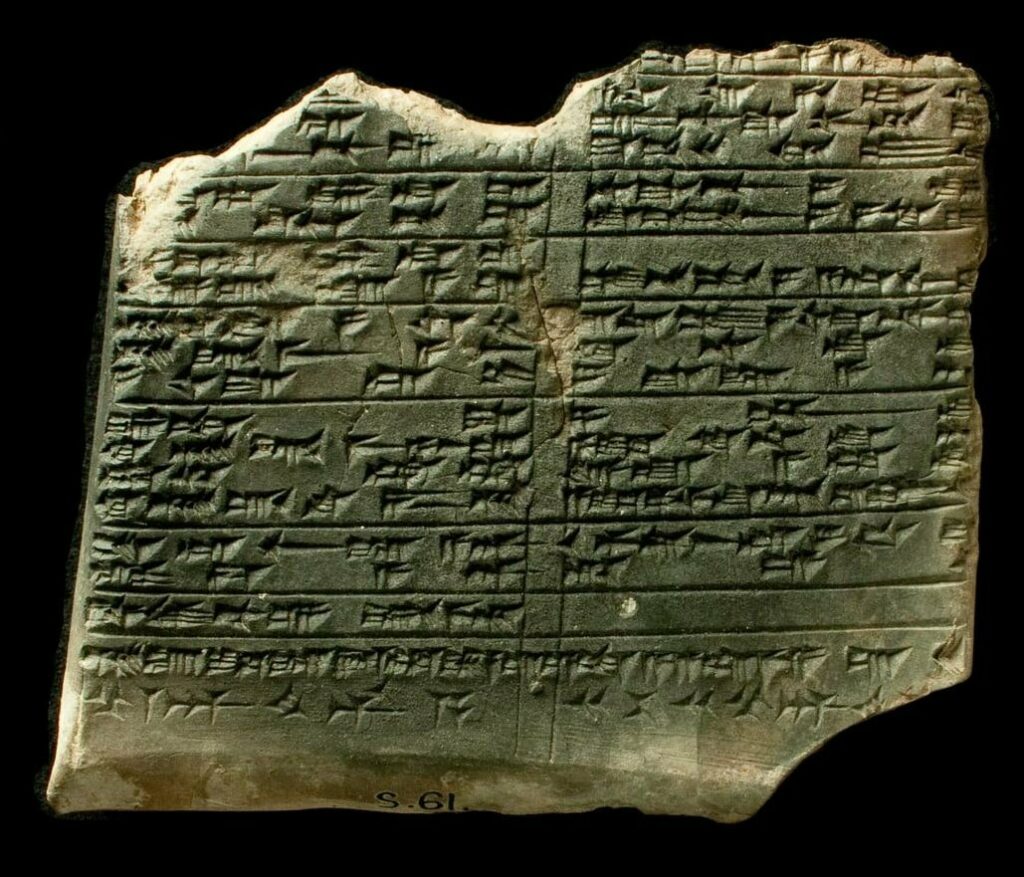

Allo stesso tempo, le reti neurali ricorrenti (RNN), un modello progettato specificamente per l’elaborazione di dati di sequenze lineari, hanno iniziato a mostrare un grande potenziale nella ricerca, traduzione e riempimento dei contenuti mancanti nei testi antichi trascritti. Gli RNN sono stati utilizzati per fornire suggerimenti intelligenti per i caratteri mancanti in centinaia di testi amministrativi e legali strettamente formattati dell’antico periodo babilonese.