Gli scienziati hanno dimostrato per la prima volta che il campionamento quantistico di bosoni, precedentemente considerato uno strumento prevalentemente teorico, può essere applicato nella pratica. Un team di ricercatori dell’Okinawa Institute of Science and Technology (OIST) hanno sviluppato un sistema di riconoscimento delle immagini basato sull’interferenza quantistica delle particelle luminose. Il loro lavoro, pubblicato sulla rivista Optica Quantum, potrebbe rappresentare una svolta per la creazione di sistemi di intelligenza artificiale quantistica a basso consumo energetico.

Il metodo si basa sul fenomeno per cui i fotoni attraversano un circuito ottico creano complessi schemi di interferenza. Questi schemi sono estremamente difficili da prevedere utilizzando l’informatica classica. A differenza dei modelli di apprendimento automatico convenzionali, il comportamento quantistico della luce stessa gioca un ruolo importante in questo caso.

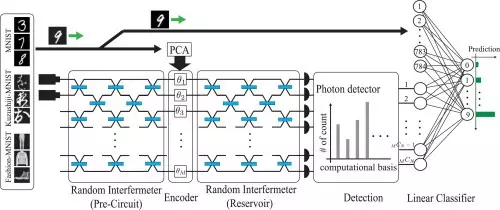

I ricercatori hanno utilizzato solo tre fotoni e una rete ottica per trasformare le informazioni codificate dell’immagine in uno stato quantistico ad alta dimensionalità. Il sistema ha ricevuto in input immagini semplificate in scala di grigi, che sono state pre-elaborate utilizzando l’analisi delle componenti principali per estrarne le caratteristiche chiave. Questi dati sono stati quindi immessi nel sistema quantistico, dove i fotoni hanno creato una distribuzione di probabilità unica in uscita. Il segnale quantistico risultante è stato quindi elaborato da un semplice classificatore lineare.

Nonostante la sua apparente complessità, il modello si è rivelato sorprendentemente compatto. L’unico elemento addestrabile era il classificatore finale, mentre le componenti quantistiche stesse sono rimaste universali. Ciò ha permesso al sistema di riconoscere efficacemente immagini da diversi set di dati senza ulteriori interventi di ottimizzazione.

Secondo uno degli autori dello studio, il Dott. Akitada Sakurai, questo approccio semplifica l’uso dei modelli quantistici e apre la strada a nuove applicazioni. Il suo collega, il Professor William Munro, ha osservato che la robustezza del metodo rispetto a diversi tipi di immagini lo rende particolarmente promettente per applicazioni nel mondo reale.

Lo studio dimostra che anche con un numero limitato di fotoni si possono ottenere risultati impressionanti nel riconoscimento di pattern. Gli autori sottolineano che il loro sistema non rappresenta una soluzione universale a tutti i problemi di calcolo, ma mostra già progressi significativi nel campo dell’intelligenza artificiale quantistica e può diventare la base per modelli più ampi e potenti in futuro.