Gli esperti di FACCT Digital Forensic Lab avvertono di un aumento dell’attività dei ransomware LokiLocker e BlackBit in Russia. Un terzo di tutte le vittime di questi ransomware nel mondo si trova nella Federazione Russa – 21 aziende.

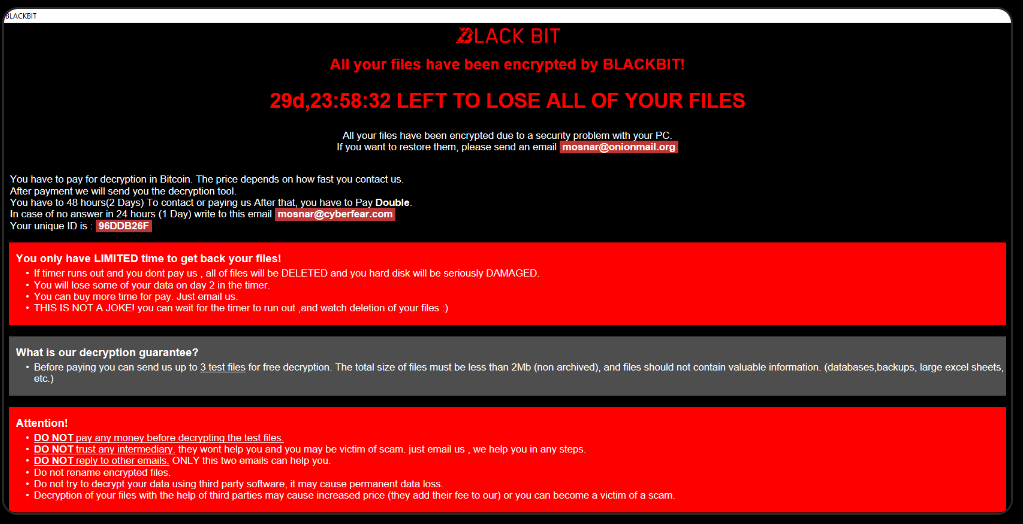

Gli aggressori chiedono un riscatto fino a 100.000 dollari (8 milioni di rubli) per la decrittazione dei dati. Tuttavia, è importante notare che non rubano informazioni o crittografano file su computer in cui il persiano è selezionato come lingua utente.

Gli esperti hanno registrato i primi attacchi utilizzando LokiLocker nella primavera del 2022 in Medio Oriente, sebbene il ransomware stesso sia apparso nell’estate del 2021. Successivamente, sono stati scoperti in tutto il mondo attacchi che utilizzano LokiLocker, distribuito tramite il programma partner RaaS (Ransomware-as-a-Service, “estorsione come servizio”).

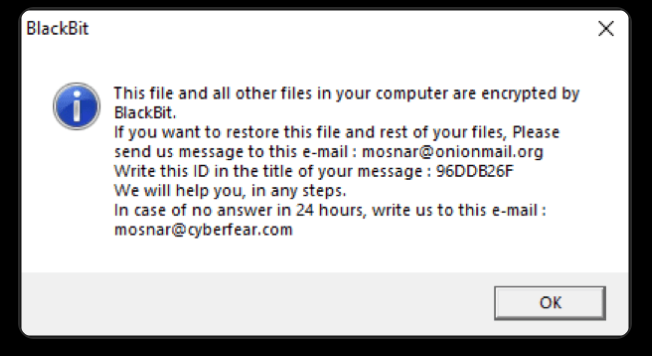

In Russia, insieme a LokiLocker, gli aggressori hanno utilizzato un nuovo ransomware “correlato” con il marchio BlackBit per attaccare le medie e piccole imprese. In termini di funzionalità, è quasi identico a LokiLocker, la differenza principale è solo nella denominazione: l’estensione viene utilizzata per i file crittografati .blackbit.

Dall’aprile 2022, LokiLocker e BlackBit hanno attaccato almeno 62 aziende in tutto il mondo, con 21 vittime in Russia, secondo il Digital Forensics Lab. Fondamentalmente, si tratta di piccole e medie imprese dei settori dell’edilizia, del turismo e del commercio al dettaglio.

L’importo del riscatto iniziale varia da 10.000 ai 100.000 dollari, dipende dalla capacità finanziaria dell’azienda e dal numero di chiavi di decrittazione acquistate dalla vittima: ogni host crittografato richiede la propria chiave univoca.

Una delle funzionalità del ransomware è il controllo della lingua di input: se il malware trova la lingua persiana installata sul computer, interrompe le sue attività. Tuttavia, la questione dell’origine degli aggressori è ancora aperta.

Alcuni ricercatori ritengono che gli attacchi di LokiLocker e BlackBit siano effettuati “sotto false flag” per rendere difficile il lavoro dei ricercatori. Allo stesso tempo, gli esperti di FACCT non escludono la possibilità che la composizione del gruppo possa essere internazionale, nonostante il programma di affiliazione e le prime versioni di questi ransomware siano state create da madrelingua persiani.

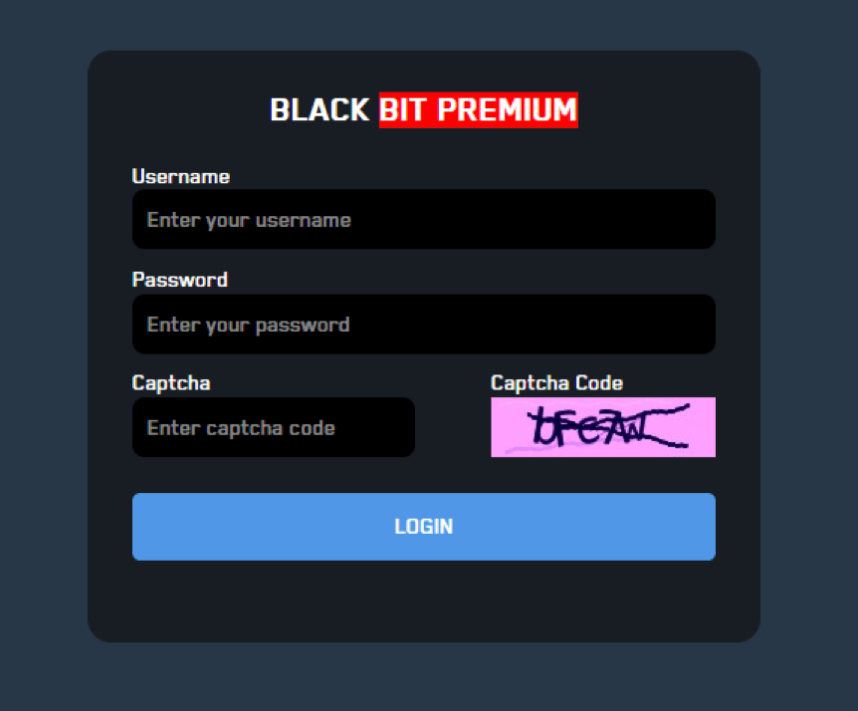

FACCT ha stabilito che la durata media degli attacchi LokiLocker e BlackBit varia da un giorno a diversi giorni. Gli aggressori lanciano l’attacco utilizzando servizi di accesso remoto compromessi, principalmente terminal server RDP (Remote Desktop Protocol) pubblicamente disponibili. Per ottenere l’accesso al server RDP, gli aggressori possono utilizzare la selezione di accessi e password o acquistarli su risorse Internet underground da intermediari.

Dopo aver ottenuto l’accesso iniziale, gli aggressori cercano di prendere piede nella rete e ottenere credenziali privilegiate, per le quali utilizzano la nota e legittima utility Mimikatz. Nel processo di ricognizione, gli aggressori possono esaminare file e documenti sugli host per valutare la capacità finanziaria della vittima, ma non rubano questi dati.

Per comunicare con le vittime, gli hacker utilizzano la posta elettronica e il messenger di Telegram. Se il riscatto non viene ricevuto e il decryptor non viene utilizzato entro 30 giorni, il ransomware distrugge tutti i dati sul sistema compromesso.

Alla luce delle tensioni geopolitiche, le imprese russe sono sempre più prese di mira da attacchi informatici, in cui il ransomware, precedentemente raro in Russia, sta svolgendo un ruolo sempre più importante.

Tuttavia, sebbene gli aggressori di LokiLocker e BlackBit non utilizzino metodi sofisticati e innovativi, il loro successo è dovuto all’atteggiamento negligente delle aziende nei confronti della sicurezza dei servizi di accesso remoto esterni, in particolare dei terminal server accessibili al pubblico, che amplia notevolmente le possibilità di attacco e rende più facile per gli aggressori.