Purtroppo la percezione degli italiani nel campo della sicurezza informatica non è per nulla buona e questo lo si vede in maniera inequivocabile nelle underground.

Ne abbiamo parlato molto in passato, anche con il caso dell’hack al Ministero della sanità e degli scimpanzè italiani e questo post del primo di aprile, risvegliato da un commento di venerdì scorso fa comprendere proprio questo.

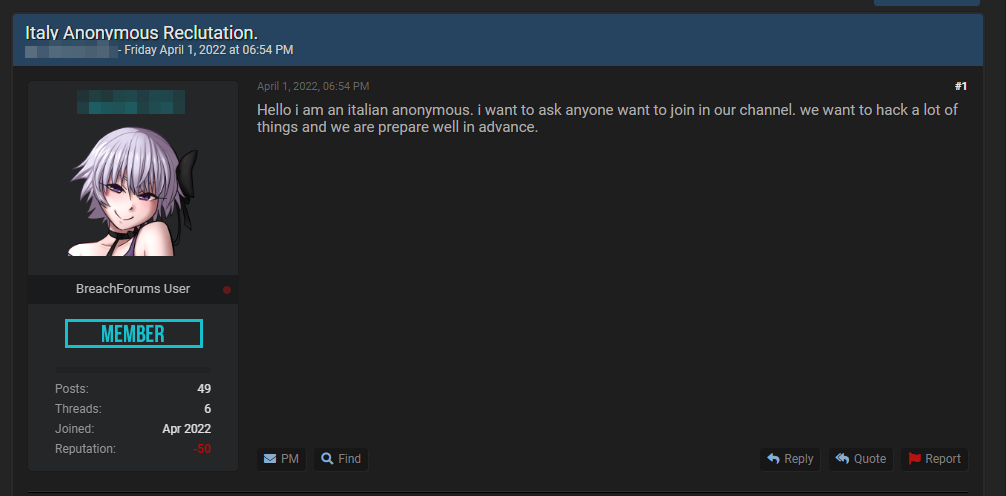

Vi vogliamo quindi raccontare questa storia risalente all’inizio del conflitto tra Russia Ucraina quando un utente, presumibilmente italiano, ha avviato il reclutamento di nuovi hacktivisti di Anonymous Italia sul famigerato forum underground Breach Forums.

Ora attenzione, il problema non è Anonymous.

Il problema è la percezione dell’intero complesso italiano che viene visto nel mondo delle underground.

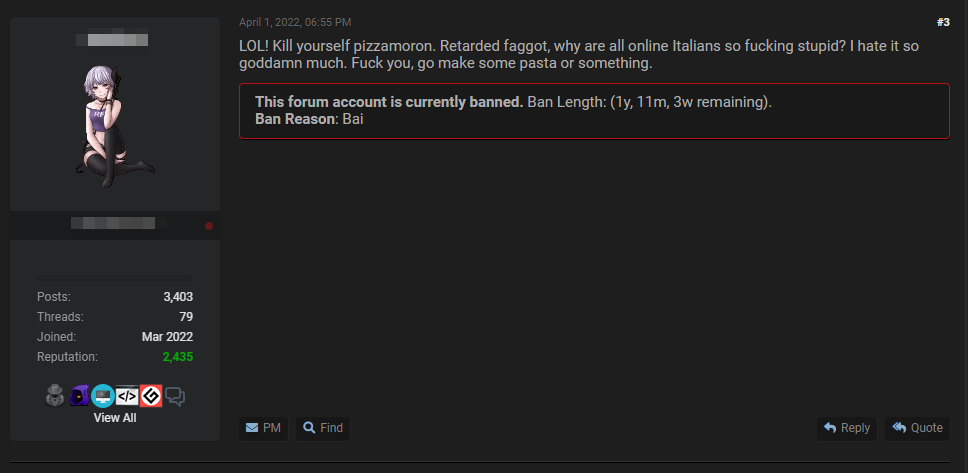

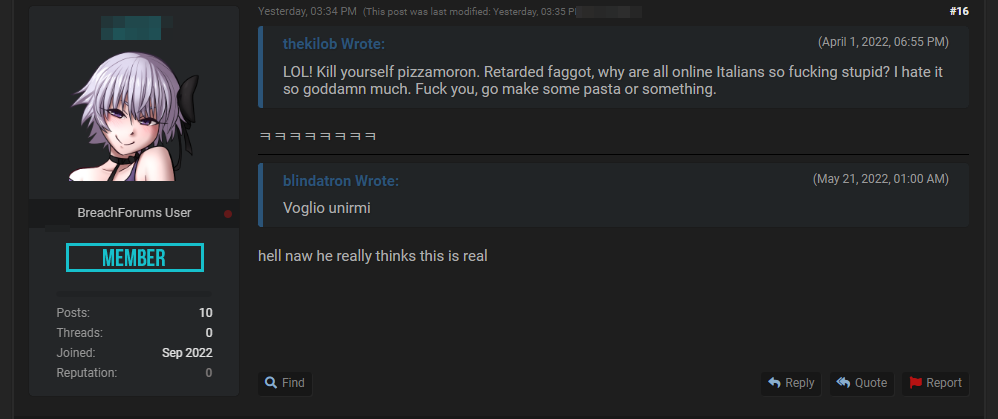

In questo caso siamo stati etichettati come “pizzaioli” in una risposta sempre del primo di aprile da parte di un utente molto conosciuto su BreachForums che poco si scosta dagli Scimpanzé dell’informatica di novembre del 2021.

Ovviamente, se la percezione degli italiani nelle underground è questa, risulta naturale pensare che siamo la nazione più colpita dal ransomware in Europa, solo perché veniamo considerati come quelli “poco capaci”.

LOL! Ucciditi pizzaiolo. Ritardato frocio, perché tutti gli italiani online sono così fottutamente stupidi?

Vi odio così dannatamente tanto.

Vaffanculo, vai a fare della pasta o qualcosa del genere.Un altro utente invece ha scritto “Sto ottenendo imbarazzo di seconda mano leggendo questo thread.”

Purtroppo i commenti negativi si sono susseguiti, ma il 21 di maggio, un altro utente ha scritto all’interno del threat la sola frase “voglio unirmi”, questa volta direttamente in italiano.

Nella giornata di venerdì scorso, diciamo a “a scoppio ritardato” risvegliando un thread quasi defunto, ecco la risposta di un altro utente che “trolla” il messaggio precedente riportando “diavolo, pensa davvero che questo sia reale”.

Ma tutto questo che vi abbiamo raccontato, vi starete chiedendo, a cosa serve? Ad autocommiserarci?

Solo a farci comprendere quanto siamo mediocri?

No. Stiamo facendo molto sul tema cyber in Italia e questo dobbiamo riconoscerlo, soprattutto negli ultimi 2 anni. Ma come sempre abbiamo sostenuto, abbiamo avviato un percorso che ci porterà, se la politica e le capacità ci assisteranno, ad avere qualche risultato tra diversi anni.

Si, diciamolo. Abbiamo un ritardo di 5/10 anni sul tema cyber che sono una immensità considerando la velocità e i ritmi delle innovazioni tecnologiche. Ma abbiamo anche una grande carenza di tecnici che possano competere sullo stesso piano dei criminali informatici. Come sempre abbiamo sostenuto, occorre conoscere i demoni per poterli contrastare.

E come puoi contrasterei dei criminali informatici altamente specializzati sul profilo tecnico se i tecnici non li hai?

Quindi dobbiamo iniziare dalle scuole ad incentivare lo studio alle materie tecniche e far scattare quella “scintilla” di passione verso i temi della sicurezza informatica e dell’ethical hacking fin dalla scuola primaria. Abbiamo riportato recentemente, che una nuova materia tutta al “digitale” sta sbarcando nelle scuole tedesche.

I bambini che oggi hanno 10 anni saranno i nostri cyber soldati tra altri 10 anni.

Italia: cosa stai facendo per incentivare i ragazzi allo studio della sicurezza informatica fin dalle scuole elementari? Perché nei programmi politici non c’è traccia della cybersecurity?