Il ransomware Anubis ha acquisito la funzionalità di cancellazione dei dati ed è ora in grado di distruggere i file presi di mira.

Anubis è stato individuato per la prima volta dagli specialisti della sicurezza informatica nel dicembre 2024 e ha iniziato a mostrare attività all’inizio di quest’anno. Come riportato all’epoca dagli analisti di F6, i creatori di Anubis offrivano ai loro partner tre diversi schemi di attacco: Anubis Ransomware, Anubis Data Ransom e Access Monetization. Di conseguenza, i partner del gruppo potevano ricevere fino all’80% dei “ricavi” ottenuti tramite gli attacchi.

Come hanno ora segnalato gli esperti di Trend Micro, gli autori di Anubis stanno attivamente migliorando il loro malware e lavorando all’aggiunta di nuove funzionalità, una delle quali è la funzione di distruzione dei file.

I ricercatori ritengono che la funzionalità di cancellazione dei dati, recentemente introdotta, venga utilizzata per esercitare ulteriore pressione sulle vittime affinché paghino più rapidamente anziché ritardare o ignorare le negoziazioni con gli aggressori.

Anubis è molto diverso dagli altri RaaS e utilizza una funzionalità di distruzione dei file progettata per ostacolare qualsiasi tentativo di recupero anche dopo la crittografia

spiega Trend Micro. “Questa tattica distruttiva aumenta la pressione sulle vittime e aumenta la posta in gioco di un attacco già devastante.”

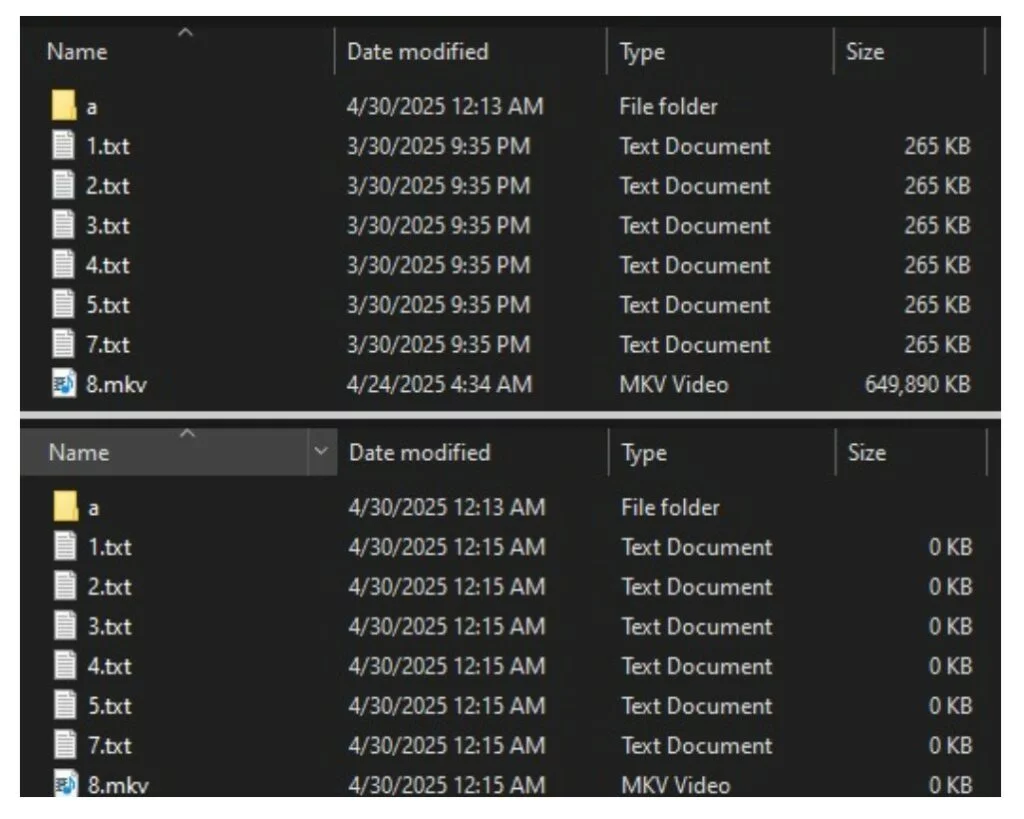

Il wiper viene attivato utilizzando il parametro della riga di comando /WIPEMODE, che richiede l’autenticazione basata su chiave. Una volta attivato, tutto il contenuto dei file viene cancellato, le loro dimensioni vengono ridotte a 0 KB e i nomi e la struttura rimangono intatti. In altre parole, la vittima sarà ancora in grado di visualizzare tutti i file, ma il loro contenuto verrà distrutto in modo irreversibile e il ripristino sarà impossibile.

L’analisi di Trend Micro ha inoltre dimostrato che Anubis supporta diversi comandi al momento dell’avvio, tra cui comandi di escalation dei privilegi, l’esclusione di determinate directory e la specifica di percorsi di destinazione per la crittografia. Inoltre, il malware elimina le copie shadow del volume e termina processi e servizi che potrebbero interferire con il ransomware.

Viene utilizzato ancora ECIES (un algoritmo di crittografia basato su curve ellittiche), il che è piuttosto raro. Nel loro rapporto, gli esperti sottolineano la somiglianza di questa implementazione con i malware EvilByte e Prince.