Come abbiamo riportato poco fa, un attacco informatico non meglio precisato ha colpito il Centro Unico di Prenotazioni (CUP) della ASL1 dell’Aquila creando una serie di disagi ai pazienti.

Ancora non si conosceva le motivazioni dell’attacco al momento della pubblicazione del precedente articolo, ma poco fa compare sul data leak site (DLS) di Monti ransomware, un post che riporta l’avvenuta compromissione della ASL1.

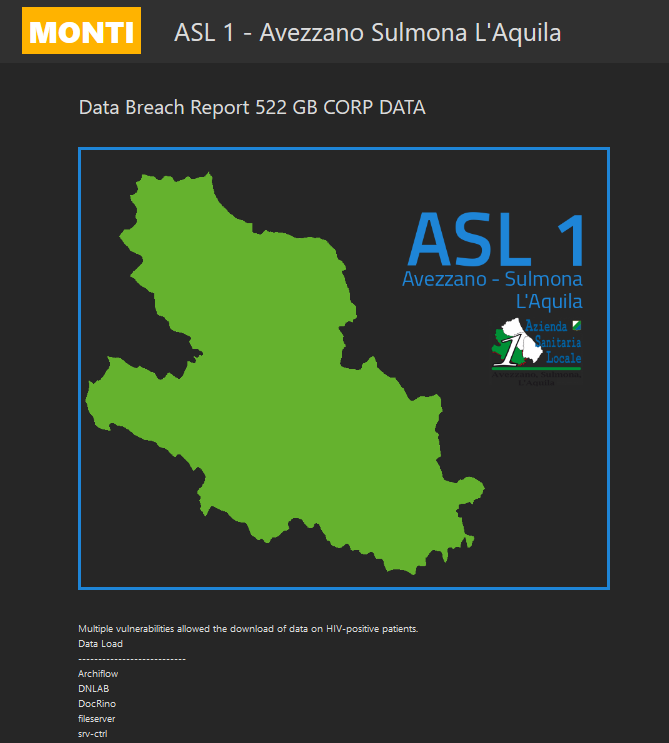

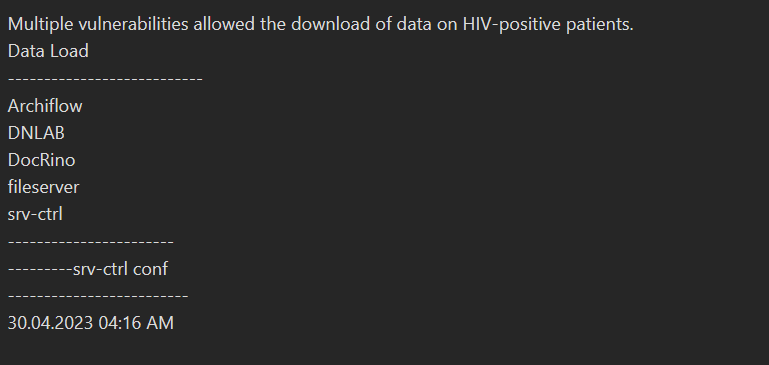

Dal post che rivendica l’attacco sul DLS di Monti alla ASL1 di Avezzano, Sulmona, L’Aquila, si parla di 522GB di dati esfiltrati dalle infrastrutture IT dell’azienda sanitaria.

Inoltre viene riportato che “Molteplici vulnerabilità hanno consentito il download di dati sui pazienti sieropositivi”.

Pertanto, se quanto riportato da Monti sia vero, si tratta di dati ultra sensibili dei pazienti della ASL che possono essere pubblicati dalla cybergang e riversati nel darkweb.

Inoltre, vengono riportate delle informazioni che lasciano supporre che la gang disponga di informazioni del software di archiviazione della documentazione Archiflow e di informazioni provenienti dal laboratorio di sequenziamento del DNA.

A questo punto occorre attendere un comunicato dell’azienda sanitaria per comprendere se quanto riportato da Monti risulti vero.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Nel caso in cui l’azienda voglia fornire una dichiarazione a RHC, saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.

Monti ransomware è una operazione criminale che si posiziona come Ransomware as a Service (RaaS), apparsa a metà del 2022, che si basa quasi interamente sul codice Conti trapelato online a marzo del 2022.

Il gruppo Monti è emerso con una serie di attacchi ransomware di rilievo durante il fine settimana del Giorno dell’Indipendenza sfruttando con successo la vulnerabilità Log4Shell.

Dopo le analisi, i ricercatori hanno scoperto che gli indicatori di compromissione (IoC) per i nuovi attacchi ransomware erano gli stessi dei precedenti attacchi ransomware Conti, con una svolta: Monti incorporava l’agente Acrion 1 Remote Monitoring and Maintenance (RMM).

Sebbene non ci siano prove certe di un rebranding di Conti come Monti, è sicuro che l’operazione si basa sulle informazioni della cybergang Conti trapelate online intorno a marzo del 2022, compreso il codice del ransomware del quale abbiamo parlato molto su RHC.

All’interno del data leak site di Monti ransomware viene riportato quanto segue:

Software specializzato non dannoso, creato con lo scopo di mostrare i problemi di sicurezza all'interno delle reti aziendali.

MONTI utilizza una forte crittografia simmetrica combinata con RSA, ciò significa che i dati sono impossibili da recuperare senza la nostra chiave privata.

Siamo una specie di cyberpunk, testiamo casualmente la sicurezza delle reti aziendali e, in caso di penetrazione, chiediamo denaro e pubblichiamo le informazioni sulle vulnerabilità che abbiamo trovato, nel nostro blog se l'azienda non vuole pagare.

Ad esempio, immagina la situazione: i cattivi si intromettono nella rete di una società di costruzioni (enorme sviluppatore specializzato in oggetti sportivi), quei cattivi non si preoccupano dei soldi, sono pazzi fanatici dell'organizzazione terroristica, ottengono i progetti e gli schemi ... solo pensa a cosa potrà accadere più avanti..

Il nostro audit non è la cosa peggiore che possa capitare alla tua azienda, ma pensaci due volte, paga con i soldi, magari le persone vivono...La nota di riscatto che viene rilasciata a valle della cifratura dei dati da parte di Monti è presa direttamente dalle note di Conti con delle piccole modifiche.