Autore: Michele Pinassi

Data Pubblicazione: 18/11/2021

“Non ti chiedere se perderai i dati, ma quando.”Legge dei backup

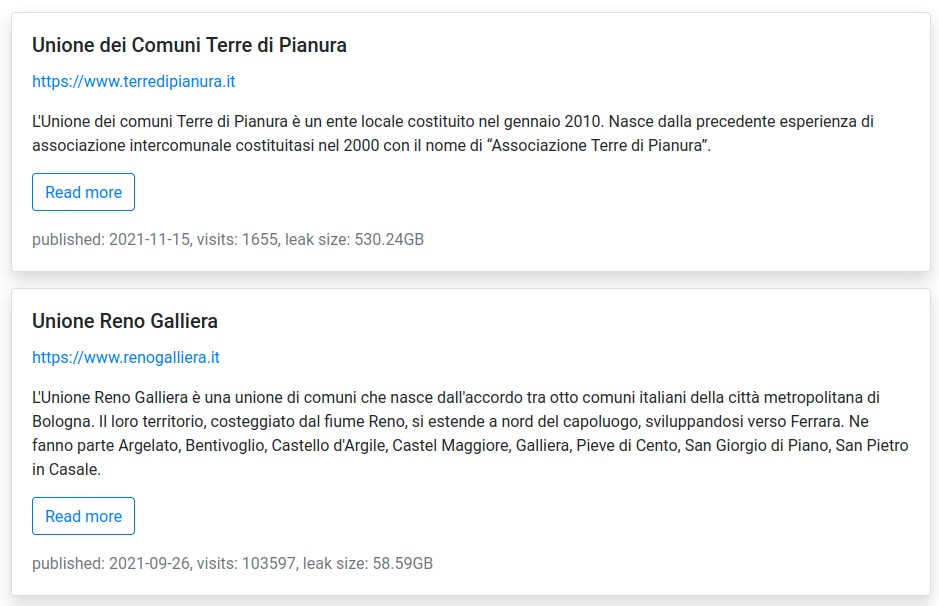

Impressionante la dimensione del leak a seguito dell’attacco ransomware che a fine ottobre ha colpito l’Unione Terre di Pianura: 530GB di dati pubblicati in Rete, sul blog del gruppo RansomEXX (raggiungibile via TOR), spezzettati in archivi da 500MByte cadauno.

L’annuncio sulla pagina del gruppo RansomEXX

Attacco che ha seguito di poco quello ai danni della vicina Unione Reno Galliera, di cui abbiamo parlato anche su questo blog, che però era “limitato” (se così vogliamo dire) ad “appena” 60GByte di dati esfiltrati.

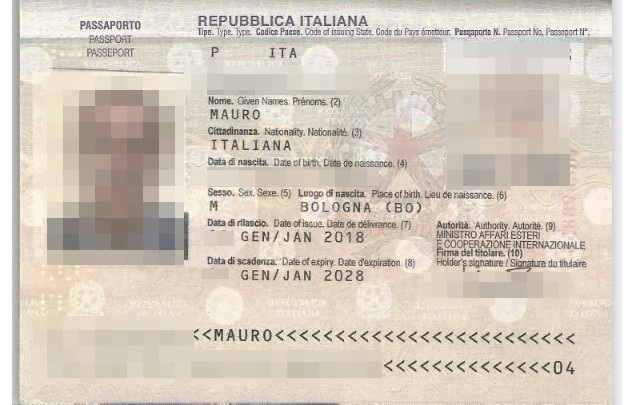

Parliamo di un archivio quasi 10 volte più grande, che –stando alle prime analisi e commenti pubblicati in Rete– contiene centinaia di documenti d’identità, richieste, documentazione e tutto quanto concerne l’attività delle amministrazioni comunali che si sono avvalse dei servizi ICT dell’Unione.

Parte del lungo elenco di parti dell’enorme archivio di dati pubblicato in Rete

Difficile immaginare quanto materiale, anche confidenziale o riservato, possa esserci in questo enorme archivio ormai alla mercé di chiunque. Del resto, è questa una delle leve estorsive su cui i gruppi criminali puntano per indurre la vittima a pagare. Ed è anche uno degli aspetti che colpisce maggiormente l’opinione pubblica: immaginate i vostri documenti d’identità, la planimetria della vostra abitazione allegata alla domanda di ristrutturazione, il modulo d’iscrizione del figlio a scuola e la richiesta di riduzione delle quote scolastiche, con tanto di ISEE allegato, diffuse in Rete. Non è una bella sensazione.

Uno dei documenti trafugati dai cybercriminali e pubblicato in Rete

In ogni caso, adesso non resta che attendere l’eventuale provvedimento del Garante della Privacy che, a quanto risulta, sta analizzando le comunicazioni di data breach ricevute dall’Ente. Il Regolamento Europeo 2016/679 “GDPR” prevede, all’art. 33 “Notifica di una violazione dei dati personali all’autorità di controllo“, che il Titolare:

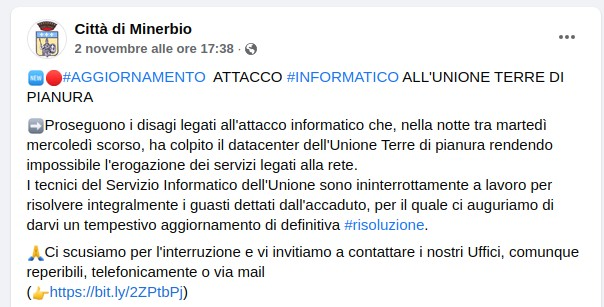

Al momento, a quanto risulta da una veloce indagine in rete, la comunicazione alla cittadinanza si è limitata, per le Amministrazioni Comunali coinvolte, a pubblicare sul sito web e nella rispettiva pagina FB l’avviso d’incidente informatico:

Da notare come per l’Unione Terre di Pianura, nella sez. avvisi del rispettivo sito web, ad oggi non risulterebbe vi sia stata alcuna menzione dell’incidente.

Sull’argomento, al momento sembra che il Garante della Privacy abbia al suo attivo solo un precedente, relativo a una struttura sanitaria privata che nel luglio 2020 ha subito un attacco ransomware: troppo poco per poter valutare quale sarà l’operato in merito, le valutazioni e le potenziali conseguenze.

Non resta, quindi, che attendere.

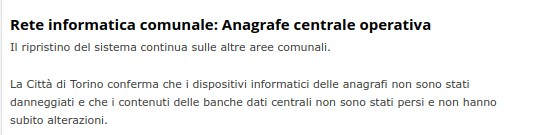

Attaccata anche l’anagrafe della Città di Torino

La pubblicazione dell’enorme leak dell’Unione dei Comuni avviene, peraltro, a poche ore dalla notizia che anche i sistemi informatici dell’Anagrafe del Comune di Torino avrebbero subito una violazione. L’Amministrazione ha comunque rassicurato che i dati “non sono stati persi” e che “non hanno subito alterazioni”.

Come scrivevo qualche giorno fa, continua il lungo autunno della PA italiana, dove a cadere non sono solamente le foglie ma anche i sistemi informativi che sorreggono il Paese.