Come avevamo riportato in anteprima qualche settimana fa, l‘attacco ransomware all’università di Salerno è stato effettuato dalla cybergang Rhysida.

Infatti nella giornata di oggi, Rhysida pubblica all’interno del suo Data Leak Site (DLS) la rivendicazione dell’attacco, avviando il consueto countdown fissato a 6gg, data di quando verranno pubblicati i dati dell’università snelle underground.

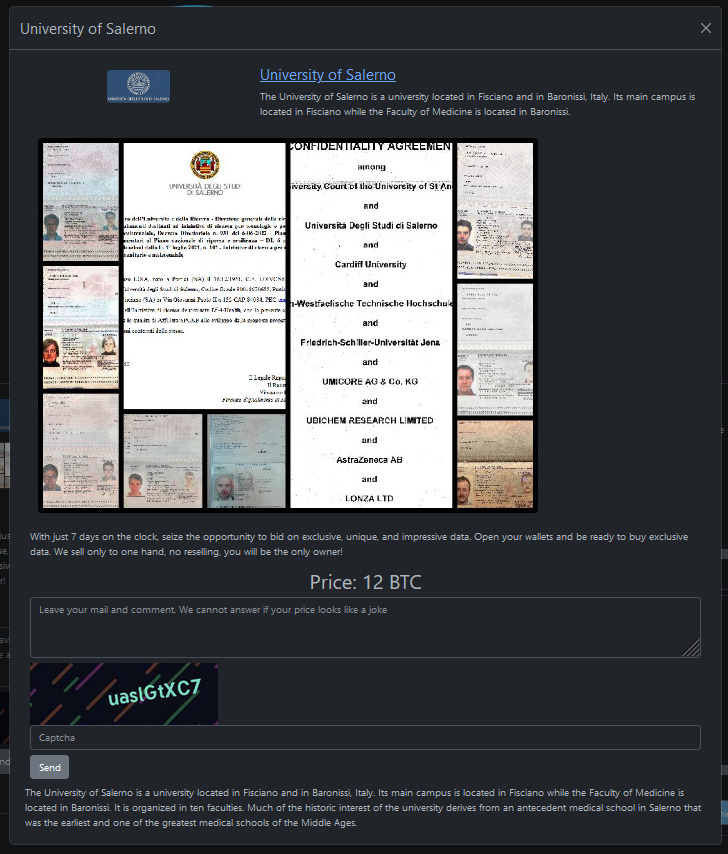

Nel post la cybergang riporta quanto segue: “Con solo 7 giorni di tempo, cogli l’opportunità di fare offerte su dati esclusivi, unici e impressionanti. Apri i tuoi portafogli e preparati ad acquistare dati esclusivi. Vendiamo solo ad una mano, nessuna rivendita, sarai l’unico proprietario!”

La cybergang Rhysida è solita mettere in vendita i dati esfiltrati dalle aziende che non hanno pagato il riscatto per la decifratura del ransomware, al miglior offerente. Questo è un modo per poter sempre monetizzare da un attacco informatico e rientrare dei costi sostenuti.

Il prezzo di partenza per questa asta underground è stato fissato a 12 bitcoin, che al cambio attuale sono circa 310.000 euro. Il primo che si aggiudicherà il lotto, da quanto riporta la cybergang sarà l’unico ad averne accesso.

Rhysida, per poter attestare la corretta compromissione dell’organizzazione, riporta una serie di samples che anche se poco leggibili – nel consueto collage stile Rhysida – si intravedono documenti di identità di varia natura.

La cosa interessante da notare che l’università di Salerno, in un comunicato inviato agli studenti in data 3 luglio, aveva riportato quanto segue: “Tempestivamente, il gruppo di lavoro, nello specifico l’Incident Response Team, coordinato dall’Ufficio Sistemi Tecnologici di Ateneo, ha provveduto alla messa offline dell’Infrastruttura con i dati sensibili dell’utenza universitaria, che pertanto risultano completamente protetti”, come riportato nel nostro precedente articolo.

Come nostra consuetudine, lasciamo spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.