I truffatori utilizzano la piattaforma Google Apps Script per ospitare pagine di phishing che sembrano legittime e rubano le credenziali degli utenti. I ricercatori di Cofense hanno lanciato l’allarme per nuovi attacchi. Secondo loro, la finta finestra di login è “progettata con cura e ha l’aspetto di una finestra di login legittima”.

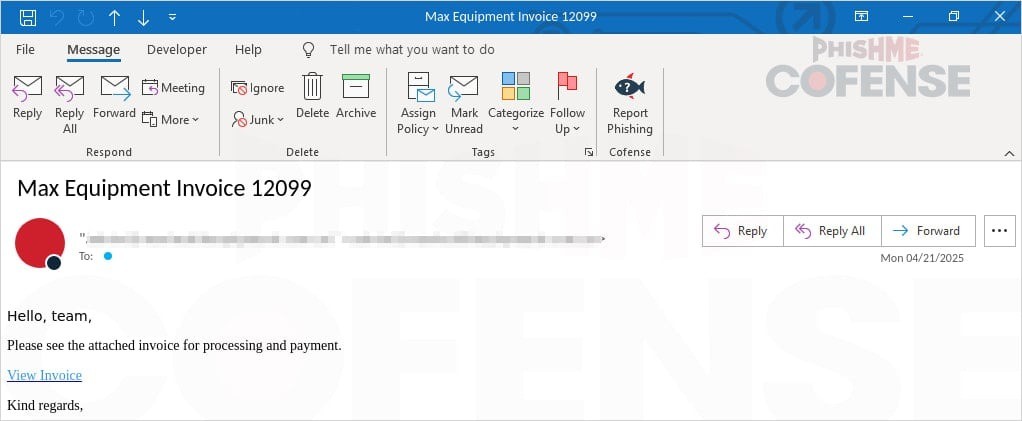

“Gli attacchi utilizzano email camuffate da vari account che contengono un link a pagine web che utilizzano Google Apps Script, una piattaforma di sviluppo integrata con i prodotti Google”, spiegano gli esperti.

“Ospitando una pagina di phishing nell’ambiente attendibile di Google, gli aggressori creano l’illusione che sia autentica. Questo rende più facile indurre gli utenti a fornire informazioni sensibili.”

Google Apps Script è la piattaforma di scripting cloud di Google basata su JavaScript che consente di automatizzare le attività ed estendere le funzionalità dei prodotti Google Workspace come Fogli Google, Documenti Google, Drive, Gmail e Calendar. Gli script vengono eseguiti nel dominio attendibile di Google (script.google.com), che è presente nell’elenco degli indirizzi consentiti nella maggior parte delle soluzioni di sicurezza.

Gli aggressori sfruttano Google Apps Script creando script che visualizzano una falsa pagina di accesso che intercetta le credenziali inserite dalle vittime. I dati vengono quindi trasmessi al server degli hacker tramite una richiesta nascosta. Poiché la piattaforma consente a chiunque di pubblicare script come applicazioni web pubbliche e fornisce un dominio Google a tale scopo, gli aggressori possono sfruttarla per evitare sospetti. Inoltre, gli hacker possono modificare da remoto i propri script senza dover inviare nuovamente i link alle vittime, consentendo loro di passare rapidamente da un’esca all’altra.

I ricercatori scrivono che le email di phishing contengono in genere inviti all’azione correlati, ad esempio, al pagamento di bollette o tasse e rimandano a una pagina dannosa ospitata sull’infrastruttura di Google. Dopo che la vittima ha inserito login e password, viene reindirizzata al servizio reale imitato dalla pagina di phishing, per indebolire la vigilanza dell’utente e dare agli aggressori più tempo per utilizzare i dati rubati.

Gli analisti di Cofense concludono che per ora la difesa più efficace contro questo tipo di attacchi è bloccare completamente l’accesso agli URL di Google Apps Script o almeno consigliare di contrassegnarli come potenzialmente pericolosi.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…