Babuk, uno dei gruppi ransomware più noti nel panorama del cybercrimine, ha lanciato il Babuk Locker 2.0 Affiliate Program 2025, un programma di affiliazione per hacker esperti che vogliono guadagnare con attacchi ransomware. Questo programma, pubblicato nel loro dataleak site, introduce nuove funzionalità avanzate e un modello più strutturato per chi vuole unirsi alla loro rete criminale.

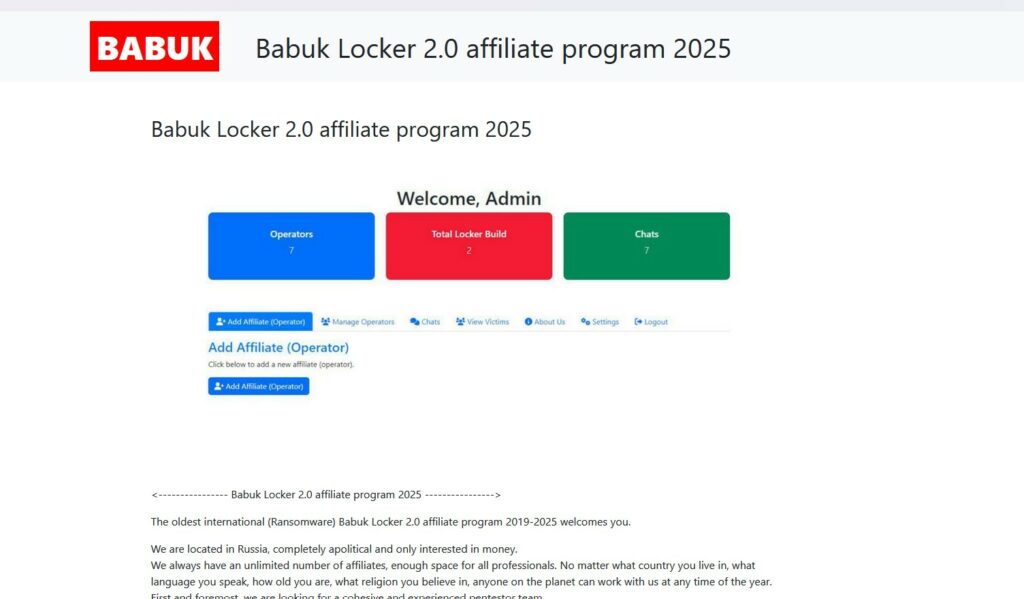

Babuk Locker 2.0 accetta affiliati da tutto il mondo, senza distinzione di lingua o provenienza, a patto che abbiano esperienza nel penetration testing e nella compromissione di sistemi informatici. Il loro obiettivo è chiaro: massimizzare i guadagni con attacchi mirati e gestire i riscatti in modo più efficace. La piattaforma permette agli affiliati di gestire in autonomia le comunicazioni con le vittime e le operazioni di estorsione.

La nuova versione del Babuk Locker introduce diverse funzionalità per semplificare le operazioni dei cybercriminali, tra cui:

Babuk Locker 2.0 prevede una commissione fissa del 10% sui riscatti ricevuti dagli affiliati. Ogni affiliato può negoziare direttamente con la vittima e trasferire successivamente la percentuale dovuta al gruppo Babuk. Per garantire la serietà dei partecipanti, il programma richiede un deposito iniziale di 25.000 USD in Bitcoin, una strategia che serve a escludere infiltrati delle forze dell’ordine o investigatori sotto copertura.

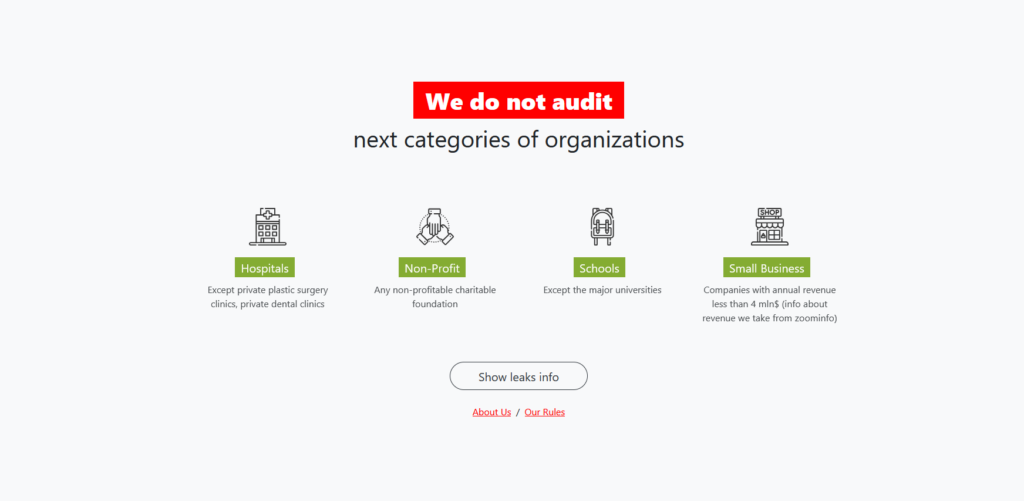

Babuk ha stabilito alcune regole sugli obiettivi da colpire:

Il Babuk Locker 2.0 Affiliate Program 2025 dimostra quanto il modello ransomware stia diventando sofisticato e organizzato. Con strumenti sempre più avanzati e una gestione diretta delle negoziazioni, il gruppo Babuk si posiziona come uno dei più pericolosi attori del panorama cybercriminale. Per le aziende, rimanere vigili e rafforzare le misure di sicurezza è l’unica strada per contrastare queste minacce sempre più aggressive.