Disattenzione, ingenuità o vera e propria frode. Sono questi i fattori scatenanti dell’impennata dei dispositivi di clienti bancari italiani infettati da infostealer registrata nell’anno appena concluso.

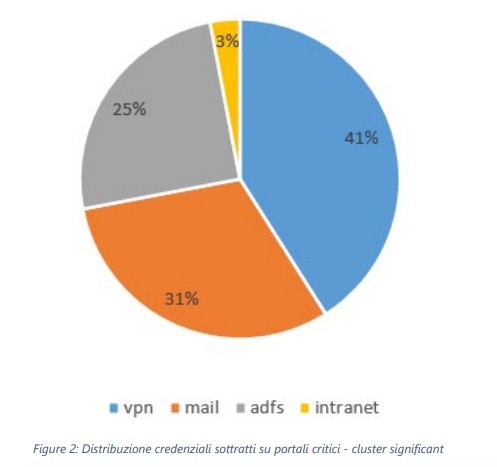

Secondo un’analisi condotta dal Cyber Threat Intelligence Team di Swascan su un campione di 30 banche e istituti di credito del nostro Paese per conto di Certfin – iniziativa pubblico-privata finalizzata a innalzare le capacità di gestione del rischio informatico e la cyber resilience del sistema finanziario italiano governata da Banca d’Italia e ABI con la rappresentanza di IVASS, ANIA e Consob – sul dark web sono in vendita in diversi marketplace le credenziali di accesso a ben 48.565 conti correnti italiani e che allo stesso tempo hanno rubato informazioni finanziarie, dati personali, informazioni di carte di credito e documenti riservati.

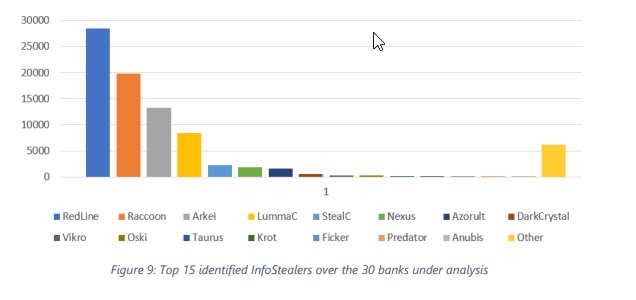

Dalle 19.806 del 2022 si è passati alle 28.759 del 2023, con un incremento del 45,2% in un anno della disponibilità delle identità digitali bancarie di correntisti italiani si legge nel report Swascan (Gruppo Tinexta).

Questa situazione, si legge, non è da imputare ai sistemi di sicurezza delle banche, bensì al comportamento dei loro clienti che operano con troppa leggerezza sui dispositivi sui quali, per esempio, hanno installato le app per l’home banking: pc, tablet o smartphone che sono stati compromessi da infostealer scaricati dall’utente utilizzando altre applicazioni, navigando su reti wi-fi non sicure o aprendo notifiche non certificate.

Questi malware, una volta penetrati nei dispositivi, rimangono latenti per un lungo periodo di tempo, registrando e comunicando ai criminal hacker tutte le informazioni digitate dall’incauto utente, dalle password alle username, nonché i dettagli delle carte di credito, i dati personali e i documenti riservati. Sul podio degli infostealer più utilizzati tra quelli che hanno compromesso dispositivi associati alle 30 banche analizzate figurano Redline, Raccoon e Arkei.

“E’ importante sottolineare come gli attaccanti stiano adottando nuove tattiche, lo dimostra la diminuzione dell’uso delle combolist. Tuttavia, la presenza di mail aziendali in queste liste rappresenta ancora un rischio significativo per possibili attacchi come phishing mirati e credential stuffing.

L’ascesa degli “InfoStealer as a service” è comunque un chiaro segno di una trasformazione significativa: la possibilità per attori meno esperti di acquisire e utilizzare tali strumenti aumenta il rischio di attacchi informatici mirati e furto di informazioni sensibili” spiega Martina Fonzo, Threat Intelligence Analyst di Swascan.

Non più, quindi, mail compromesse ottenute da databreach di siti in cui l’utente era iscritto, peraltro valide fin quando la password non viene cambiata, bensì dispositivi compromessi su cui la vittima fornisce il massimo delle informazioni possibili su di sé.

Secondo Riccardo Michetti, Senior Threat Intelligence Analyst di Swascan: “La diffusione di questi malware – evidenziata dalla facilità di accedere a prodotti pronti all’uso, in grado di evadere le soluzioni antivirus – assieme alla condivisione di competenze nei forum underground, rappresenta una sfida significativa per la cybersecurity. Questi fattori sottolineano un cambiamento nel panorama delle minacce, dove l’abbattimento delle barriere tecniche e la condivisione di competenze tra attori malintenzionati velocizzano la propagazione di malware sofisticati come gli InfoStealer. La capacità di questi malware di eludere le difese tradizionali richiede un approccio proattivo nella sicurezza informatica, con un’enfasi maggiore sulla detezione basata su comportamenti anomali e l’intelligence sulle nuove minacce”

L’unica soluzione per contrastare una simile minaccia è una vera e propria azione di alfabetizzazione digitale dei cittadini, che non possono più permettersi la minima imprudenza nell’utilizzo dei loro dispositivi che, di fatto, contengono la loro vita.