I ricercatori di Trend Micro hanno riferito in un recente rapporto che dal settembre 2022 gli aggressori utilizzano attivamente un motore di offuscamento del malware chiamato BatCloak, che consente ai criminali informatici di nascondere efficacemente il codice dannoso dalle soluzioni antivirus.

Secondo gli esperti, con BatCloak gli aggressori possono facilmente scaricare diverse famiglie di malware ed exploit attraverso file batch fortemente offuscati. Dei 784 malware trovati, quasi l’80% non è stato rilevato da nessuno dei motori antivirus di VirusTotal .

BatCloak è la base per uno strumento di creazione di file batch chiamato Jlaive che può aggirare l’Antimalware Scan Interface (AMSI) e comprimere e crittografare il payload principale per aumentare i livelli di evasione.

Lo strumento Jlaive è stato pubblicato su GitHub e GitLab nel settembre 2022 da uno sviluppatore con lo pseudonimo di ch2sh come “EXE to BAT crypter”. Da allora è stato copiato, modificato e portato in altri linguaggi di programmazione.

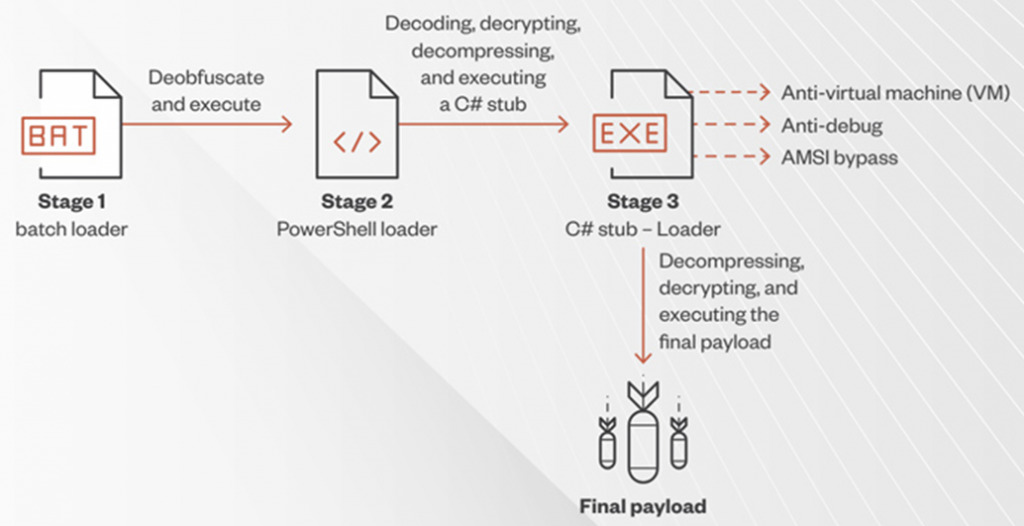

Il payload finale è un “loader su tre livelli”: un loader C#, un loader PowerShell e un loader batch. Quest’ultimo funge da punto di partenza per la decodifica di ogni fase e, infine, per il lancio del virus nascosto.

BatCloak ha ricevuto molti aggiornamenti e adattamenti da quando è apparso per la prima volta. La sua ultima versione si chiama ScrubCrypt è stata isolata dagli esperti di Fortinet durante un’indagine su un’operazione di cryptojacking da parte della banda 8220.

“La decisione di passare da un framework aperto a uno chiuso, presa dallo sviluppatore ScrubCrypt, può essere spiegata dai risultati di progetti precedenti, come Jlaive, nonché dal desiderio di monetizzare il progetto e proteggerlo dalla copia non autorizzata”, suggerirono gli esperti di Trend Micro.

Inoltre, ScrubCrypt è progettato per essere compatibile con varie note famiglie di malware come Amadey, AsyncRAT, DarkCrystal RAT, Pure Miner, Quasar RAT, RedLine Stealer, Remcos RAT, SmokeLoader, VenomRAT e Warzone RAT.

“L’evoluzione di BatCloak evidenzia la flessibilità e l’adattabilità di questo motore ed evidenzia lo sviluppo di offuscatori batch”, hanno concluso i ricercatori.