Secondo i ricercatori di Chainalysis, il numero di mixer di criptovalute ha raggiunto il massimo storico quest’anno. Ciò è dovuto al fatto che la criminalità informatica è quasi raddoppiata.

La criptovaluta ricevuta dai mixer oscilla in modo significativo su base giornaliera.

Per 30 giorni, la media mobile dei fondi provenienti dai mixer a metà aprile ha raggiunto i 51,8 milioni di dollari, il massimo storico. Questo è quasi 2 volte superiore ai volumi forniti ai mixer nel 2021.

Secondo lo studio, l’impennata è causata dalle organizzazioni sanzionatorie di Russia e Corea del Nord, nonché dai truffatori coinvolti negli investimenti in criptovalute.

L’aumento della domanda è stato influenzato anche dalle truffe in criptovaluta e dal furto di fondi perpetrati da gruppi sotto le sanzioni del governo statunitense.

Le organizzazioni sanzionate sono guidate dal mercato darknet russo Hydra. Ad aprile, il Tesoro degli Stati Uniti ha imposto sanzioni all’Hydra per prevenire il riciclaggio di denaro guadagnato illegalmente. Hydra è seguito dal gruppo di hacker nordcoreano Lazarus e Blender[.]io mixer, che sarebbe stato utilizzato dagli hacker nordcoreani per riciclare fondi.

Un mixer offusca le transazioni in criptovaluta creando un divario tra i fondi che l’utente deposita e i fondi che l’utente preleva. Per fare ciò, il mixer combina i fondi forniti da un gran numero di utenti e li mescola casualmente. Ogni utente può prelevare l’intero importo depositato, ma poiché le monete provengono da questo pool caotico, è difficile per le forze dell’ordine risalire alla destinazione del denaro.

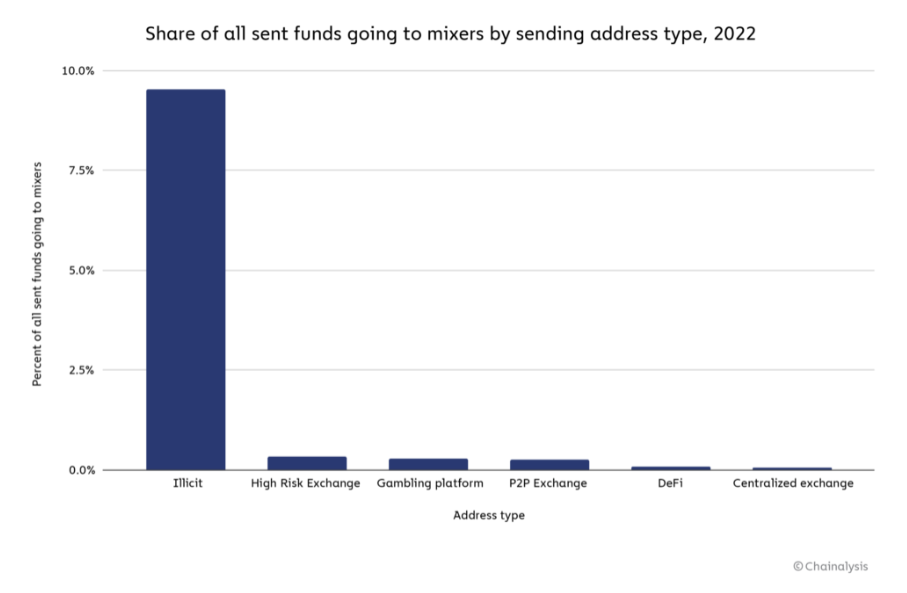

“I mixer sono attualmente popolari per il riciclaggio di denaro: il 25% dei fondi provenienti da portafogli fraudolenti associati a stati ostili va ai mixer“

hanno affermato gli esperti.

Tuttavia, i mixer funzionano in modo meno efficiente quando le persone li usano per depositare grandi quantità di denaro.

“Nel mixer, gli utenti ottengono una miscela di fondi comuni. Se un utente riempie il mixer e contribuisce più di altri, il resto degli utenti riceverà principalmente i fondi originariamente investiti, consentendo di risalire alla fonte originaria del movimento dei fondi. In altre parole, i mixer funzionano meglio quando hanno un gran numero di utenti, ognuno dei quali mescola quantità comparabili di criptovalute “

Spiegano gli specialisti nel rapporto.