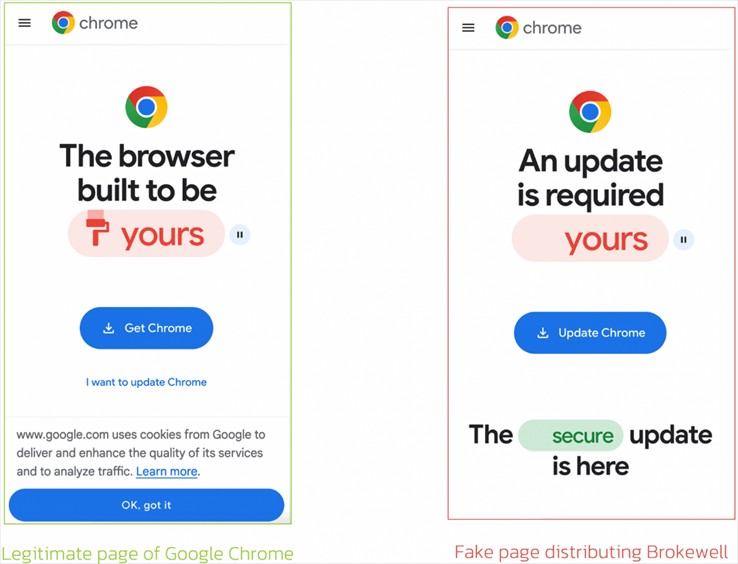

ThreatFabric ha identificato una nuova applicazione dannosa, Brokewell, in grado di registrare ogni attività sul dispositivo, dai clic all’immissione di testo e al lancio di applicazioni. Il trojan si diffonde attraverso un falso aggiornamento del browser Google Chrome e colpisce gli utenti Android .

Brokewell è in fase di sviluppo attivo e dispone di ampie funzionalità per l’acquisizione e il controllo remoto dei dispositivi. I truffatori hanno già utilizzato il trojan mascherandosi da servizi finanziari che consentono l’acquisto con il pagamento successivo (ad esempio Klarna), nonché dall’applicazione di autenticazione digitale austriaca ID Austria.

Pagina di download reale di Google Chrome (a sinistra) e pagina di download di aggiornamenti di Chrome falsa (a destra)

Le funzioni principali di Brokewell includono il furto di dati e la fornitura di accesso remoto agli aggressori:

Funzionalità di acquisizione del dispositivo:

Inoltre, i ricercatori hanno identificato un nuovo strumento chiamato Brokewell Android Loader, sviluppato da Baron Samedit. Il bootloader viene utilizzato per aggirare le restrizioni introdotte in Android 13, che avevano lo scopo di impedire alle app installate da fonti non ufficiali di abusare del servizio di accessibilità.

Gli esperti avvertono che le capacità di dirottamento dei dispositivi sono molto richieste tra i criminali informatici perché consentono di effettuare transazioni fraudolente direttamente dal dispositivo della vittima, rendendo più difficile il rilevamento. Per proteggersi da tali minacce, si consiglia di non scaricare applicazioni e aggiornamenti al di fuori dello store ufficiale di Google Play e di attivare la funzione Play Protect.