Due studenti dell’Università della California, Santa Cruz, hanno scoperto un problema con le lavanderie automatiche CSC ServiceWorks. Il bug ti consente di evitare di pagare il bucato e di utilizzare una qualsiasi dei milioni di lavatrici connesse a Internet installate in edifici residenziali, hotel e campus scolastici in tutto il mondo.

Gli studenti ricercatori Alexander Sherbrooke e Yakov Taranenko riportato a TechCrunch che la vulnerabilità scoperta consente a chiunque di inviare comandi da remoto alle lavatrici e fare il bucato gratuitamente.

CSC ServiceWorks è una grande azienda di servizi di lavanderia che afferma di avere una rete di oltre un milione di lavatrici installate in hotel, campus universitari e residenze negli Stati Uniti, Canada ed Europa. A peggiorare le cose, gli studenti hanno provato a contattare CSC ServiceWorks per mesi, ma l’azienda ha ignorato tutti i messaggi e deve ancora risolvere il problema.

Poiché CSC ServiceWorks non dispone di una pagina dedicata per la segnalazione delle vulnerabilità, Sherbrooke e Taranenko hanno provato a inviare diversi messaggi all’azienda tramite il modulo di feedback nel gennaio 2024, ma non hanno ricevuto risposta. Secondo loro anche una telefonata all’azienda non ha portato a nulla.

Di conseguenza, gli studenti hanno trasmesso le informazioni al CERT/CC, che aiuta i ricercatori di bug a rivelare le vulnerabilità ai fornitori e a distribuire patch e raccomandazioni di sicurezza. Dopo aver atteso più di tre mesi, i ricercatori hanno finalmente deciso di pubblicare le informazioni sui loro risultati. Hanno annunciato per la prima volta i risultati della loro ricerca durante una presentazione al club di sicurezza informatica dell’università nel maggio di quest’anno.

Il problema risiede nell’API utilizzata dall’applicazione mobile CSC ServiceWorks: CSC Go. Esaminando il traffico di rete durante l’accesso e l’utilizzo dell’applicazione CSC Go, i ricercatori hanno scoperto che potevano aggirare i controlli di sicurezza e inviare comandi direttamente ai server CSC ServiceWorks. Si scopre che i server dell’azienda possono essere indotti ad accettare comandi che modificano il saldo del conto, poiché tutti i controlli di sicurezza vengono eseguiti da un’applicazione sul dispositivo dell’utente, che viene automaticamente considerata attendibile dai server CSC. Ciò ti consente di pagare il bucato senza depositare fondi reali sul tuo conto.

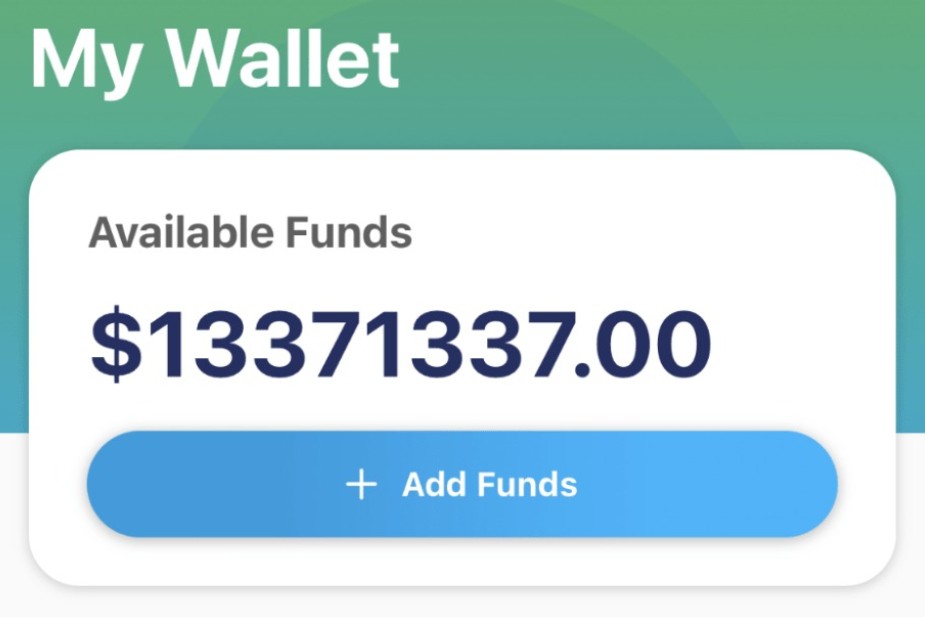

Pertanto, durante i loro esperimenti, gli studenti hanno aggiunto con successo diversi milioni di dollari a uno dei loro conti, cosa che si è riflessa nella loro applicazione mobile CSC Go. Come se si trattasse di una somma di denaro del tutto normale che uno studente spenderebbe per il bucato.

Secondo i ricercatori chiunque può creare un account utente CSC Go e inviare comandi utilizzando l’API perché i server dell’azienda non controllano nemmeno se i nuovi utenti hanno i loro indirizzi e-mail.

Di conseguenza, con l’accesso diretto alle API e un elenco di comandi per comunicare con i server dell’azienda ( pubblicati accidentalmente dalla stessa CSC ServiceWorks), è possibile localizzare e interagire da remoto con “qualsiasi lavatrice sulla rete CSC ServiceWorks. “

Dopo che i ricercatori hanno pubblicato informazioni sui problemi, CSC ServiceWorks ha rimosso i milioni di dollari dai loro conti, ma il problema in sé non è stato ancora risolto e gli utenti possono ancora concedersi una somma di denaro arbitraria.