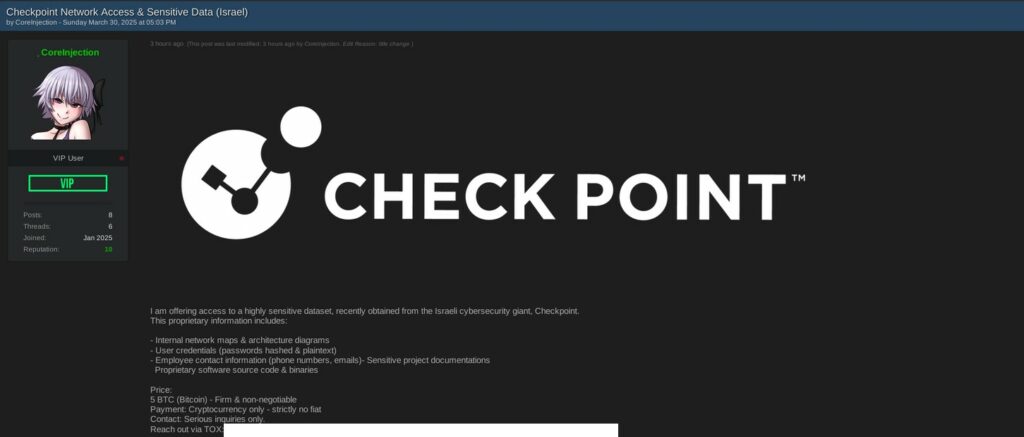

Un nuovo post apparso nelle ultime ore su un noto forum del dark web potrebbe preannunciare un evento critico nel panorama della cybersecurity: la presunta compromissione dell’infrastruttura interna di Check Point Software Technologies Ltd., una delle principali aziende mondiali nel settore della sicurezza informatica.

Il venditore, che utilizzerebbe lo pseudonimo CoreInjection, sarebbe in possesso di un accesso privilegiato ai sistemi interni di Check Point e starebbe offrendo questo accesso — insieme a una quantità significativa di dati sensibili — per un prezzo fisso di 5 Bitcoin (ndr circa 410.000 dollari al cambio attuale), senza possibilità di negoziazione.

Una cifra così elevata per un semplice initial access potrebbe suggerire che la quantità e la qualità delle informazioni disponibili siano particolarmente rilevanti — si tratterebbe, come afferma lo stesso CoreInjection, di un “highly sensitive dataset”.

Disclaimer: Questo rapporto include screenshot e/o testo tratti da fonti pubblicamente accessibili. Le informazioni fornite hanno esclusivamente finalità di intelligence sulle minacce e di sensibilizzazione sui rischi di cybersecurity. Red Hot Cyber condanna qualsiasi accesso non autorizzato, diffusione impropria o utilizzo illecito di tali dati. Al momento, non è possibile verificare in modo indipendente l’autenticità delle informazioni riportate, poiché l’organizzazione coinvolta non ha ancora rilasciato un comunicato ufficiale sul proprio sito web. Di conseguenza, questo articolo deve essere considerato esclusivamente a scopo informativo e di intelligence.

Secondo quanto riportato nel post, l’attore malevolo sostiene di possedere:

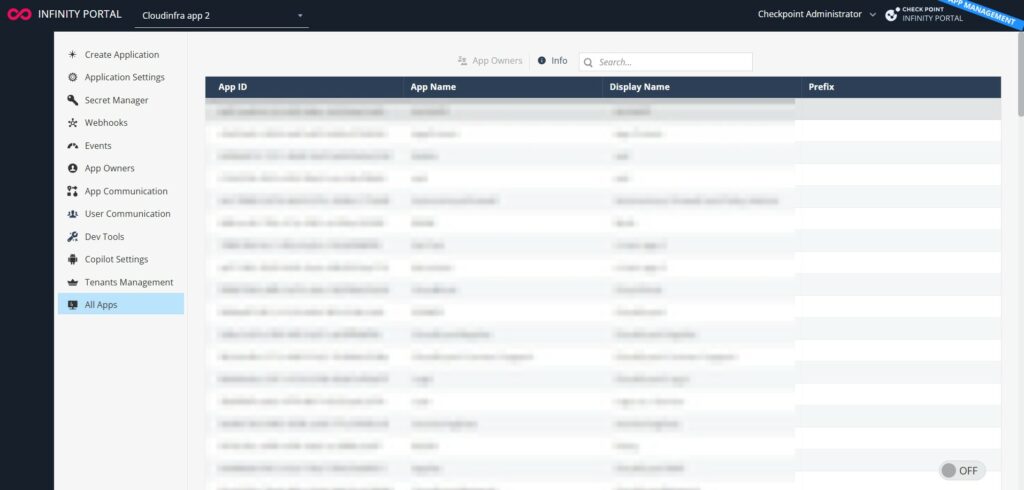

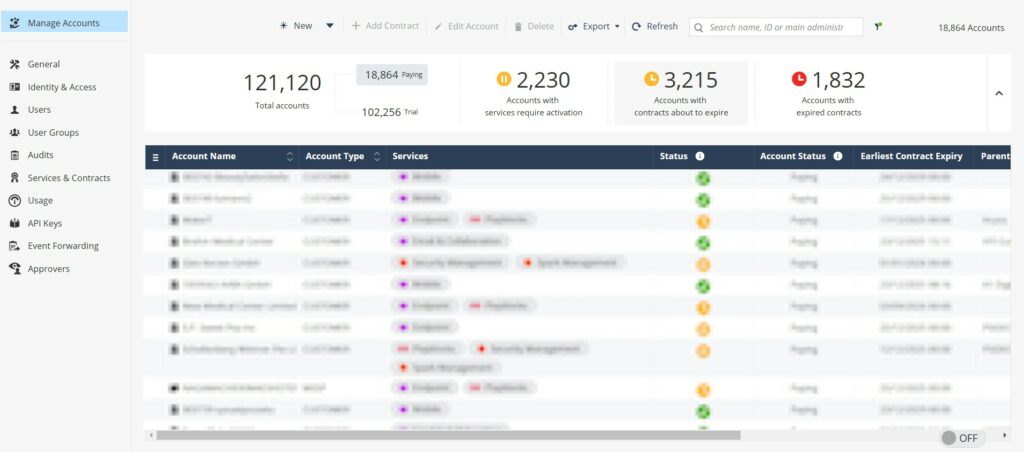

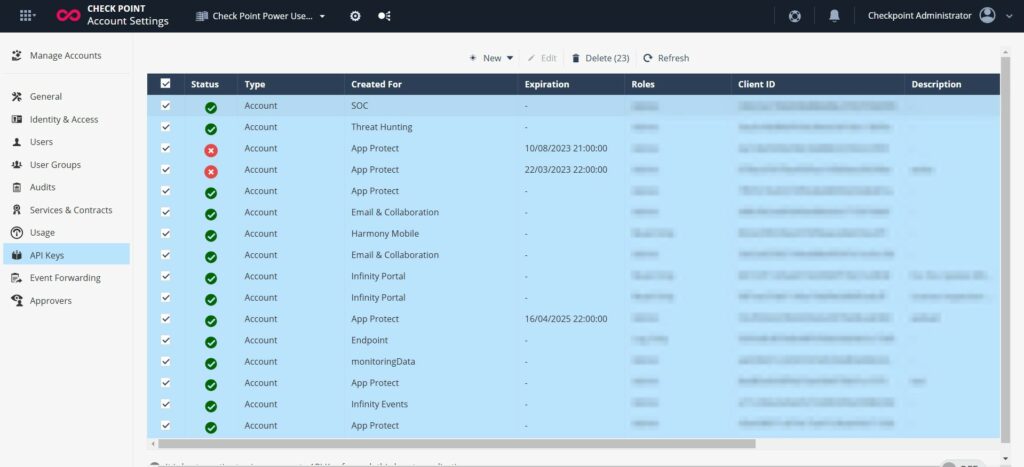

Dagli Screenshot forniti a corredo dell’annuncio sembrerebbero mostrare interfacce amministrative, API key manager, elenchi utenti, e dettagli su licenze e clienti. Tuttavia, l’autenticità delle immagini non sarebbe stata ancora verificata.

Se l’attacco fosse confermato, potrebbero esserci ripercussioni significative:

Secondo il portale di threat intelligence WhiteIntel.io, i dati compromessi includerebbero:

Le nazioni più colpite potrebbero includere Israele, India, Messico, Brasile, Stati Uniti, Francia, Italia e Regno Unito.

Se tutto ciò fosse vero, ci troveremmo di fronte a uno degli incidenti più emblematici del 2025 nel settore della sicurezza informatica. Il fatto che a essere colpita potrebbe essere proprio una delle aziende leader nella protezione di reti ed endpoint aggiunge un livello di inquietudine alla vicenda.

Ma per ora, restiamo nel campo delle ipotesi. E continuiamo a osservare da vicino.

Come nostra consuetudine, lasciamo spazio ad una dichiarazione dell’azienda qualora voglia darci degli aggiornamenti su questa vicenda e saremo lieti di pubblicarla con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono accedere utilizzare la mail crittografata del whistleblower.