Sembra che il gruppo Cl0p sia tornato. Lo riporta un nuovo rapporto del Gruppo NCC. I ricercatori hanno notato un forte aumento del numero delle vittime: da 1 vittima a marzo a 21 ad aprile. Come le famigerate bande di ransomware Conti e Lockbit, Cl0p prende di mira i settori industriale e tecnologico.

“L’aumento dell’attività di Cl0p segnala il ritorno del gruppo nell’arena dei criminali informatici. Le organizzazioni dei settori industriale e tecnologico sono incoraggiate a essere consapevoli e preparate per un potenziale attacco ransomware”

ha affermato Matt Hull, Head of Threat Intelligence di NCC Group.

Un tale risveglio dice solo una cosa: la banda si è ripresa dal colpo dell’anno scorso da parte della polizia ucraina attraverso l’Operazione Tornado. L’arresto di diversi hacker legati a Cl0p non è stato sufficiente a costringere gli aggressori a interrompere completamente le loro attività.

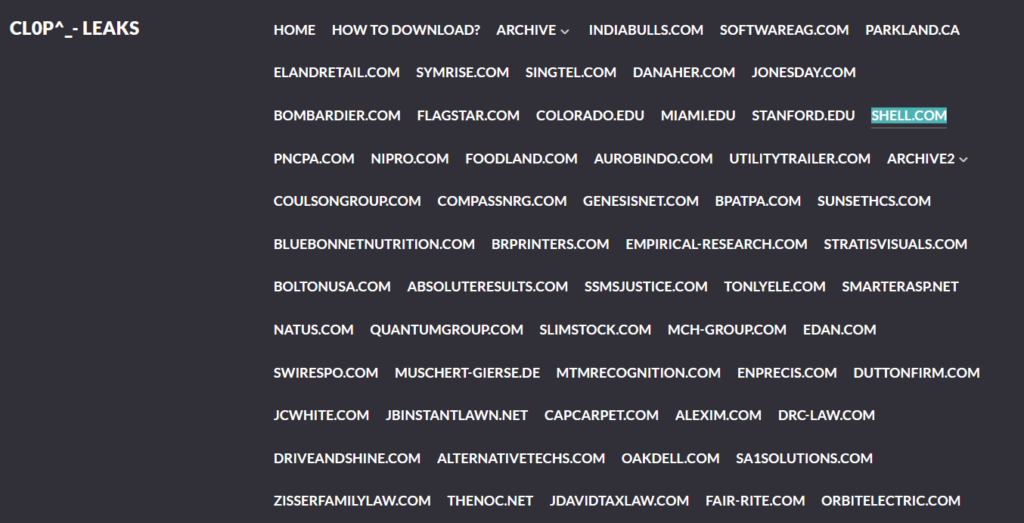

La banda di Cl0p è considerata un cacciatore di prede grosse e le sue vittime includono il gigante petrolifero Shell, la banca statunitense Flagstar, Samsung e Nvidia.

Ricordiamo che di recente si sono ricevute delle segnalazioni sul possibile ritorno di un altro gruppo – REvil.

I suoi metodi sono cambiati, ora il gruppo avanza richieste non solo monetarie, ma anche politiche.

Sta cambiando qualcosa nel panorama ransomware dopo i recenti fenomeni di hacktivismo?

Nella giornata di ieri abbiamo riportato di un nuovo ransomware denominato GoodWill, il quale come riscatto chiede di eseguire 3 buone azioni per avere in cambio la chiave di decrittazione dei file.