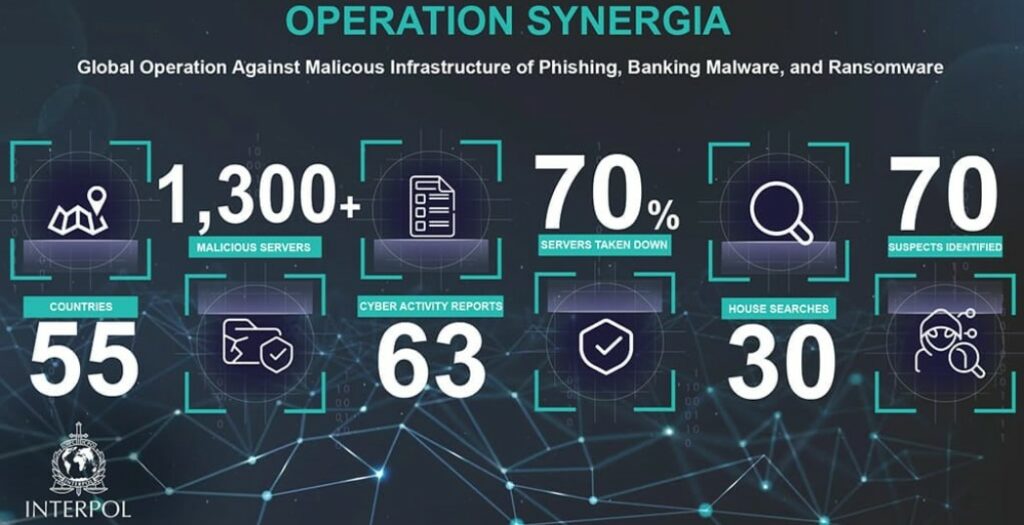

L’Interpol riferisce che, a seguito dell’operazione internazionale Synergia, le forze dell’ordine hanno arrestato 31 sospetti e sequestrato 1.300 server dannosi. Tali server venivano utilizzati per condurre attacchi di phishing e distribuire malware, compresi ransomware.

Le forze dell’ordine scrivono che l’operazione Synergia ha avuto luogo da settembre a novembre 2023. Hanno preso parte 60 forze dell’ordine di 55 paesi. Le forze dell’ordine sono state assistite anche da specialisti di Kaspersky Lab, Group-IB, Trend Micro, Shadowserver e Team Cymru.

Di conseguenza, la polizia ha identificato 1.300 indirizzi IP di server C&C associati a campagne di ransomware, malware e phishing. Secondo l’Interpol, circa il 70% di questi server alla fine è stato bloccato, causando un duro colpo per i criminali informatici.

La maggior parte dei server si trovava in Europa, ma un numero significativo è stato trovato anche a Singapore e Hong Kong. In Africa, l’attività maggiore è stata osservata in Sud Sudan e Zimbabwe, e nelle Americhe, in Bolivia.

Inoltre, a seguito dell’operazione Synergia, le forze dell’ordine hanno condotto 30 perquisizioni, arrestato 31 sospettati di attacchi informatici e identificato altri 70 sospetti.

“Interrompendo l’infrastruttura dietro gli attacchi di phishing, gli attacchi ransomware e il malware bancario, siamo un passo avanti verso la protezione dei nostri ecosistemi digitali e un Internet più sicuro e affidabile per tutti”, affermano i funzionari dell’Interpol.

Group-IB , che ha partecipato all’operazione, riferisce che questa volta sono stati identificati più di 1.900 indirizzi IP associati ad operazioni di distribuzione di ransomware, trojan bancari e altri malware.

Group-IB ha affermato che il restante 30% dei server che non sono stati ancora rimossi sono attualmente indagati per il loro ruolo nelle operazioni criminali informatiche.