Dobbiamo essere chiari, come spesso riportiamo, che ogni volta che usiamo il nostro cellulare, stiamo inviando delle informazioni a qualcuno.

Che sia il sistema operativo, una applicazione, un social network, durante l’attivazione della posizione, la lettura di un codice QR… Succede sempre e tutti sono alla ricerca di tati. Questi dati oggi sono soldi, tanti soldi.

Ma puoi ridurre al massimo, con qualche accortezza questo invio forsennato di dati, ora è possibile anche su Google Maps .

Probabilmente non vorrai che Google Maps ricordi tutti i tuoi viaggi e i percorsi che hai richiesto. Nella Cronologia delle posizioni, di default, salva le informazioni che potrebbero essere sensibili e vengono utilizzate anche da altre app, fornendo i negozi in cui sei stato che nelle case o in qualsiasi altro luogo.

Fortunatamente, è possibile eliminare la cronologia delle posizioni e configurare che l’applicazione non salvi i tuoi dati da nessun dispositivo su cui è attivato il tuo account Google, pertanto se ci tieni alla tua privacy ti insegneremo come farlo.

Innanzitutto devi controllare la cronologia delle posizioni, se sia attiva o meno. Qualcosa di molto facile da fare. Se sei da un PC puoi tranquillamente cliccare su questo link e attivare o disabilitare la cronologia degli spostamenti.

Ma se quello che vuoi è che Google Maps non ricordi i tuoi movimenti, è meglio se usi la modalità di navigazione in incognito. In questo modo vengono disabilitate anche molte altre funzioni e consigli, ma ciò non cambia il suo uso più comune, il fatto che l’app sia la tua guida per arrivare dove vuoi andare.

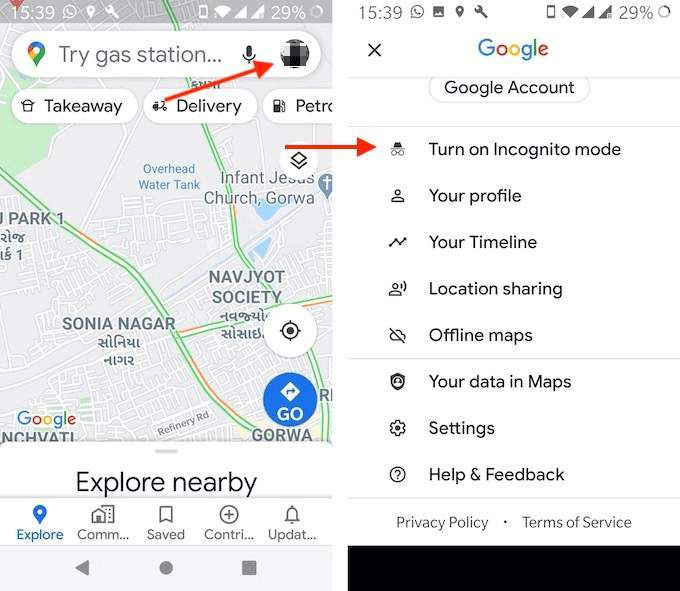

Se vuoi attivarlo, devi cliccare in alto a destra dell’applicazione, proprio sulla tua immagine del profilo.

Tra le opzioni che si aprono, vedrai che la prima è Attiva modalità di navigazione in incognito. Basta fare clic su questo pulsante. In questo modo non ricorderà né registrerà i tuoi movimenti.

Ti è piaciuto questo articolo? Ne stiamo discutendo nella nostra Community su LinkedIn, Facebook e Instagram. Seguici anche su Google News, per ricevere aggiornamenti quotidiani sulla sicurezza informatica o Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

Cybercrime

CybercrimeLe autorità tedesche hanno recentemente lanciato un avviso riguardante una sofisticata campagna di phishing che prende di mira gli utenti di Signal in Germania e nel resto d’Europa. L’attacco si concentra su profili specifici, tra…

Innovazione

InnovazioneL’evoluzione dell’Intelligenza Artificiale ha superato una nuova, inquietante frontiera. Se fino a ieri parlavamo di algoritmi confinati dietro uno schermo, oggi ci troviamo di fronte al concetto di “Meatspace Layer”: un’infrastruttura dove le macchine non…

Cybercrime

CybercrimeNegli ultimi anni, la sicurezza delle reti ha affrontato minacce sempre più sofisticate, capaci di aggirare le difese tradizionali e di penetrare negli strati più profondi delle infrastrutture. Un’analisi recente ha portato alla luce uno…

Vulnerabilità

VulnerabilitàNegli ultimi tempi, la piattaforma di automazione n8n sta affrontando una serie crescente di bug di sicurezza. n8n è una piattaforma di automazione che trasforma task complessi in operazioni semplici e veloci. Con pochi click…

Innovazione

InnovazioneArticolo scritto con la collaborazione di Giovanni Pollola. Per anni, “IA a bordo dei satelliti” serviva soprattutto a “ripulire” i dati: meno rumore nelle immagini e nei dati acquisiti attraverso i vari payload multisensoriali, meno…