ESET ha negato le accuse secondo cui i suoi sistemi sarebbero stati compromessi dopo che lo specialista della sicurezza Kevin Beaumont ha rivelato una campagna malevola che sembrava essere effettuata utilizzando l’infrastruttura ESET.

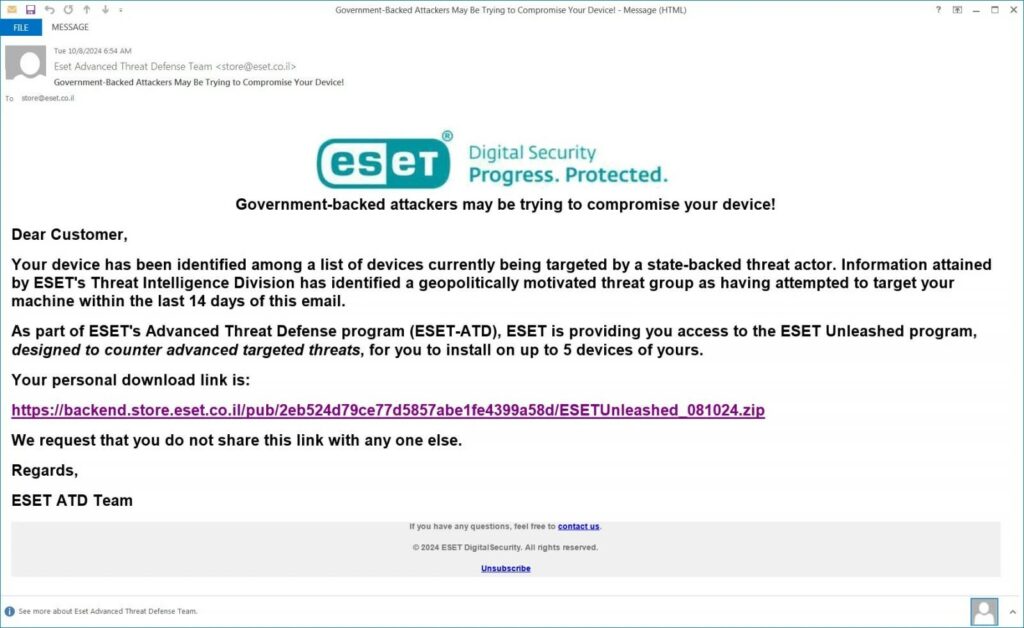

Secondo il blog di Beaumont, uno dei dipendenti dell’azienda israeliana è rimasto vittima del malware dopo aver aperto un collegamento in un’e-mail presumibilmente inviata dal team ESET Advanced Threat Defense in Israele. L’email ha superato con successo i controlli DKIM e SPF per il dominio ESET, ma Google Workspace l’ha contrassegnata come pericolosa.

L’attacco è stato registrato l’8 ottobre ed era mirato a specialisti della sicurezza informatica in Israele. Il file dannoso è stato distribuito attraverso i server di ESET, con i destinatari che venivano avvertiti che l’attacco era stato effettuato da un aggressore “sostenuto dallo Stato”. Le vittime sono state inoltre incoraggiate a prendere parte al programma ESET Unleashed, che in realtà non esiste come iniziativa separata, sebbene sia menzionato nel marchio dell’azienda.

Il ricercatore ha trovato diverse DLL ESET e un file setup.exe dannoso nel file scaricato. Beaumont ha descritto il programma come un falso virus ransomware che imita il lavoro del famoso malware Yanluowang. Beaumont ha inoltre notato che i file sui dispositivi non possono essere recuperati perché si tratta di un Viper .

Durante l’esecuzione, il malware ha contattato anche un’organizzazione legata all’Iron Swords War Day, dedicato alla memoria delle vittime dell’attacco del 7 ottobre 2023. I fatti suggeriscono il possibile coinvolgimento di hacktivisti.

ESET ha negato la versione di Beaumont sull’hacking dell’ufficio israeliano dell’azienda. L’azienda ha sottolineato che l’incidente ha colpito un’organizzazione partner in Israele e che la campagna dannosa è stata bloccata in 10 minuti. ESET ha assicurato di aver bloccato con successo la minaccia e che i clienti sono al sicuro. La società ha inoltre confermato che sta collaborando con il proprio partner alle indagini e continua a monitorare la situazione.

La fonte dell’attività dannosa non è stata ancora identificata, ma i metodi utilizzati nell’attacco sono simili alle tattiche del gruppo filo-palestinese Handala. I ricercatori di Trellix hanno precedentemente riferito che Handala sta utilizzando attivamente dei dropper per attaccare le organizzazioni israeliane, rilevando centinaia di incidenti nell’arco di diverse settimane nel mese di luglio.