Le autorità tedesche, in collaborazione con quelle lituane e statunitensi, hanno condotto un’operazione congiunta che ha portato alla chiusura di Nemesis, una vasta piattaforma darknet specializzata nella vendita di droghe e dati personali. È stato riferito che l’indagine è durata più di un anno e mezzo.

Nemesis era un mercato online che offriva una vasta gamma di prodotti illeciti, tra cui droghe, dati personali ottenuti fraudolentemente e servizi di cybercrime come ransomware, phishing e attacchi DDos. Fondata nel 2021, Nemesis aveva oltre 150.000 utenti registrati e più di 1.100 account venditori, con quasi il 20% di questi ultimi situati in Germania.

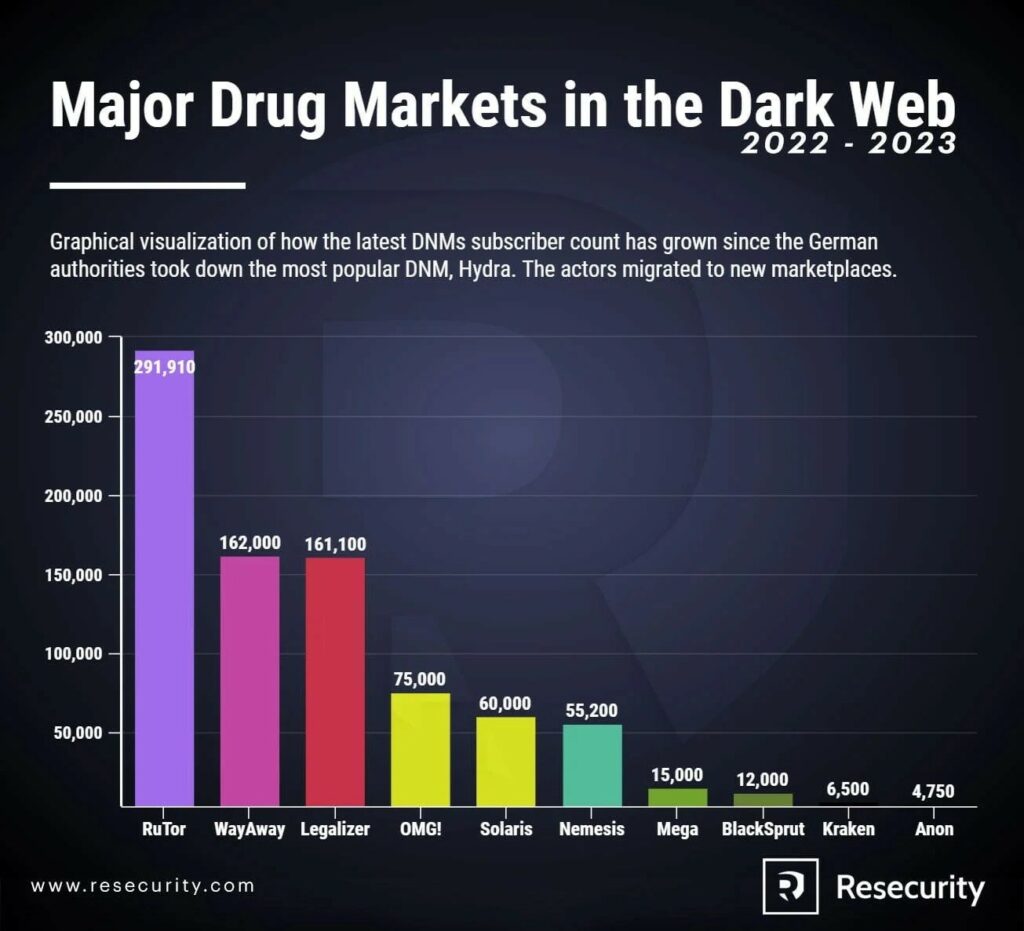

IL market ha avuto una crescita particolarmente rapida sa seguito della chiusura di Hydra Market nel 2022. A quel tempo, le piattaforme underground attiravano più di 795.000 nuovi utenti e gli analisti di Resecurity includevano Nemesis tra i dieci più grandi mercati della darknet.

La piattaforma si distingueva per la sua sicurezza robusta e una selezione ampia di prodotti, accettando pagamenti in diverse criptovalute, tra cui Bitcoin (BTC), Litecoin (LTC) e Monero (XMR). Nemesis era accessibile solo attraverso strumenti specializzati che offrono maggiore anonimato, parte di quella sezione di internet nota come darknet.

La polizia federale tedesca afferma che la chiusura del mercato e il perseguimento dei suoi operatori “è un altro duro colpo per i partecipanti all’economia sommersa della darknet e dimostra l’efficacia delle forze dell’ordine internazionali nello spazio digitale”.

La chiusura di Nemesis è stata resa possibile dopo il sequestro della sua infrastruttura, situata in Germania e Lituania. Un ruolo chiave nell’operazione è stato svolto dal Bundeskriminalamt (Ufficio Federale di Polizia Criminale) tedesco e dalla Zentralstelle zur Bekämpfung der Internetkriminalität (Centrale per la Lotta alla Criminalità su Internet) della procura di Francoforte sul Meno. Dalla parte americana, hanno partecipato all’operazione l’FBI (Federal Bureau of Investigation) e la DEA (Drug Enforcement Administration).

Durante l’operazione, è stato inoltre sequestrato un ammontare di 94.000 euro in criptovalute. Questo intervento rappresenta un significativo colpo alla criminalità informatica e al traffico di sostanze illecite, dimostrando l’efficacia della cooperazione internazionale nel contrastare le reti illegali che operano nell’ombra del darknet