La capacità di accesso senza chiave è diventata una caratteristica standard in quasi tutti i veicoli moderni, rendendoli vulnerabili all’hacking dei veicoli.

Per prevenire gli attacchi informatici, le case automobilistiche implementano vari meccanismi di difesa, tuttavia, come ha scoperto un utente di GitHub noto come HackingIntoYourHeart, un certo numero di moderni modelli di auto Honda e Acura possono essere violate utilizzando un semplice attacco di “replay”.

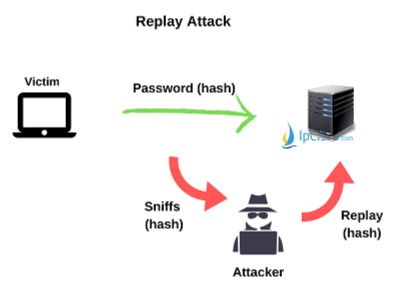

Esempio di attacco Replay

Il replay-attack è una forma di attacco informatico che ha come bersaglio reti informatiche allo scopo di impossessarsi di una credenziale di autenticazione comunicata da un host ad un altro, e riproporla successivamente simulando l’identità reale. In genere l’azione viene compiuta da un attaccante che s’interpone tra i due lati comunicanti.

Secondo il ricercatore, il problema è la mancanza di “rolling code” utilizzato nei sistemi di accesso senza chiave per proteggere dagli attacchi di tipo replay.

HackingIntoYourHeart afferma che hackerare una Honda o un’Acura è semplice come registrare i segnali dal telecomando e riprodurre successivamente i comandi.

Pertanto, un malintenzionato sarà in grado di bloccare o sbloccare il veicolo, oppure aprire/chiudere i finestrini, aprire il bagagliaio o avviare il motore.

I seguenti modelli sono vulnerabili, secondo il ricercatore:

Un esperto ha informato Honda del problema, ma l’azienda non ha risposto al messaggio.

l ricercatore riporta sempre su GitHub che

“Honda può risolvere il problema implementando un sistema “rolling code” nell’elenco delle misure di sicurezza dei propri veicoli. I sistemi rolling code esistono dal 1995 e funzionano molto bene contro gli hacker. Sembra che Honda non abbia mai implementato questa misura di sicurezza, lasciandola molto indietro nella corsa verso un futuro tecnologico sicuro. Per quanto posso dire, questo non è facilmente riparabile. Honda può iniziare a implementare misure di sicurezza nei veicoli futuri, tuttavia non sembra probabile che torneranno indietro e risolveranno questo problema di sicurezza nei modelli più vecchi.”

Fonte

https://github.com/HackingIntoYourHeart/Unoriginal-Rice-Patty