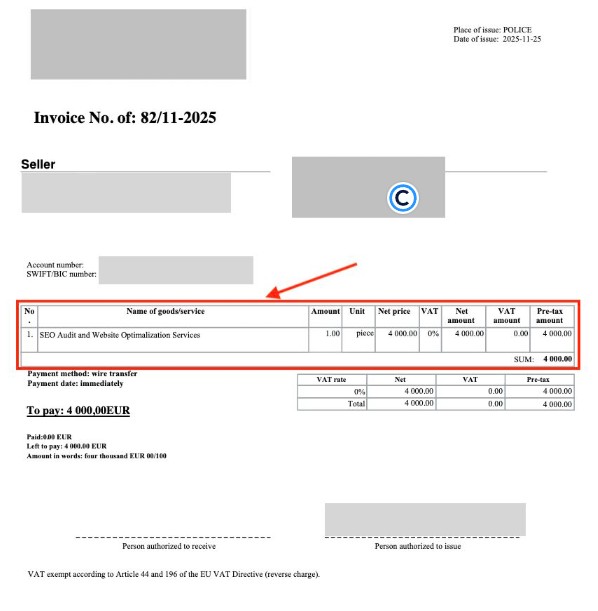

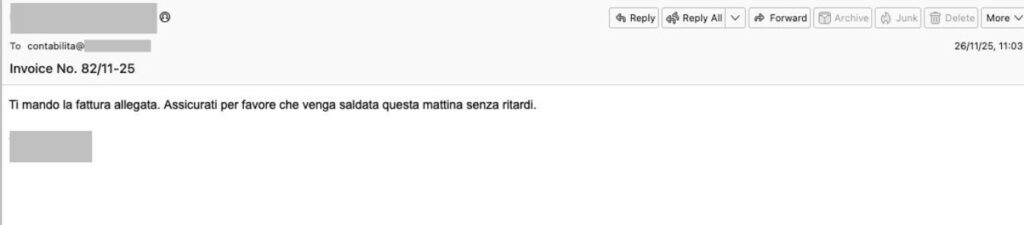

Questa mattina Paragon Sec è stata contattata da un’azienda italiana vittima di un nuovo tentativo di frode conosciuto come Truffa del CEO. L’ufficio contabilità ha ricevuto un’e-mail urgente, apparentemente inviata dal loro Amministratore Delegato, contenente la richiesta di effettuare con immediatezza il pagamento di una fattura da 4.000 euro.

Il messaggio, accompagnato da una fattura apparentemente autentica, indicava la necessità di un bonifico immediato. Il dipendente incaricato dei pagamenti, convinto di eseguire un ordine diretto del proprio dirigente, ha effettuato il trasferimento senza ulteriori verifiche.

Solo successivamente la banca ha rilevato che l’IBAN indicato era associato a un soggetto fraudolento e ha bloccato l’operazione in tempo, impedendo la perdita economica. Si tratta di un caso che conferma come queste campagne stiano diventando sempre più frequenti, raffinate e mirate alle aziende italiane.

La Truffa del CEO, conosciuta a livello internazionale come Business Email Compromise, è una tecnica di ingegneria sociale in cui i criminali si spacciano per un alto dirigente dell’azienda, tipicamente l’Amministratore Delegato o il Direttore Finanziario.

Utilizzando e-mail costruite in modo credibile, i truffatori inducono un dipendente fidato – spesso chi gestisce i pagamenti – a eseguire trasferimenti di denaro urgenti e apparentemente legittimi.

Il punto di forza di questo attacco non è la tecnologia, ma la manipolazione psicologica: urgenza, autorevolezza e riservatezza vengono sfruttate per spingere la vittima ad agire senza riflettere.

Per contrastare la Truffa del CEO, è fondamentale adottare procedure interne chiare e formare i dipendenti a riconoscere segnali sospetti.

Tra le misure più efficaci rientrano:

Questo caso dimostra come gli attacchi non colpiscano solo la tecnologia, ma soprattutto i comportamenti umani. La vulnerabilità principale risiede nella fiducia, nella pressione psicologica e nella mancanza di una verifica incrociata.

La prevenzione passa attraverso la formazione continua, la consapevolezza e l’adozione di processi aziendali che permettano ai dipendenti di fermarsi, dubitare e verificare prima di eseguire qualunque operazione finanziaria fuori dall’ordinario.

La Truffa del CEO, ancora una volta, si conferma una delle minacce più insidiose per le aziende italiane.

La Truffa del CEO inizia con una fase di raccolta di informazioni, che i criminali svolgono attraverso tecniche OSINT e web scraping di piattaforme come LinkedIn. Qui ricostruiscono l’organigramma aziendale, identificano il CEO, il CFO e le figure chiave del reparto amministrativo, osservano abitudini, ruoli e relazioni interne. Parallelamente analizzano anche dati provenienti da vecchie collection del dark web, che contengono indirizzi e-mail, conversazioni compromesse e modelli di naming utili a imitare fedelmente la comunicazione interna dell’azienda.

Una volta ottenute queste informazioni, gli attaccanti isolano le due figure centrali del loro schema: il dirigente da impersonare e il dipendente più esposto, solitamente chi si occupa di bonifici o pagamenti. Attraverso social network, archivi pubblici e dati trapelati da precedenti violazioni, ricostruiscono procedure, orari, responsabilità e dettagli personali. Questo consente loro di capire quando il dirigente potrebbe non essere raggiungibile e in quali condizioni il dipendente sarebbe più incline a eseguire un ordine urgente senza verifiche.

Nella fase finale gli attaccanti costruiscono e inviano l’e-mail fraudolenta, sfruttando il linguaggio, la firma e lo stile del dirigente reale. La comunicazione contiene una richiesta urgente di pagamento, spesso accompagnata da termini come “riservato”, “non discutere con altri” o “deve essere fatto subito”.

A quel punto il successo della truffa non dipende più dalla tecnologia, ma dalla pressione psicologica esercitata sulla vittima, che crede di eseguire un ordine legittimo proveniente dall’alto.