Recentemente, una massiccia esposizione di dati ha colpito X (twitter), con quasi 200 milioni di record utente. Questa violazione potrebbe rappresentare una delle più grandi esposizioni di dati utente degli ultimi tempi e ha messo a rischio la sicurezza e la privacy di milioni di utenti. In questo articolo analizziamo i dettagli della violazione, le sue implicazioni e i rischi potenziali per gli utenti coinvolti.

Il database trapelato contiene un’enorme quantità di dati, per un totale di 9,4 GB. La fonte della violazione è un database di Twitter o una sua copia, che è stata pubblicata su un noto forum di hacking dedicato alla fuga e alla violazione di dati.

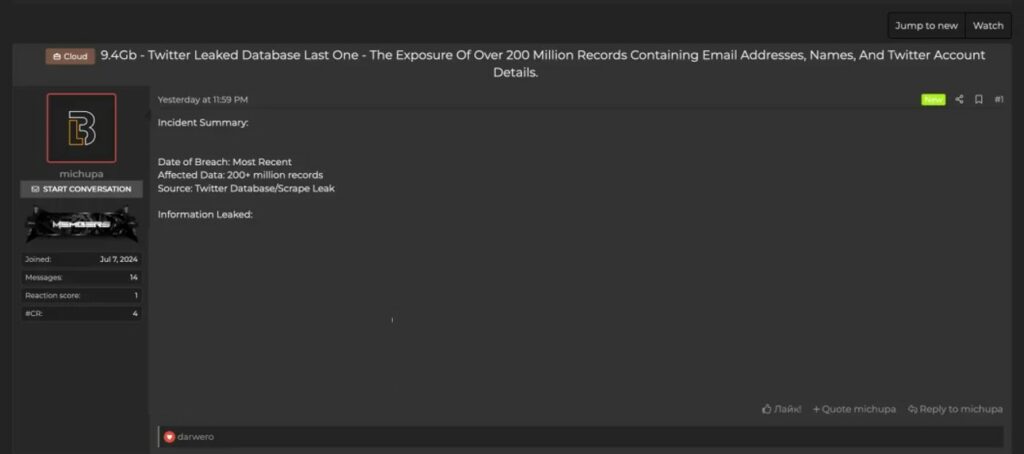

Il titolo del thread, “9.4GB Twitter Leaked Database Last One – The Exposure Of Over 200 Million Records Containing Email Addresses, Names, And Twitter Account Details,” evidenzia la gravità e la portata di questa fuga di dati.

L’attore malevolo responsabile del rilascio del database, noto con il nome “michupa,” ha creato recentemente il proprio account sul forum (il 7 luglio 2024).

Nel thread, “michupa” fornisce un riassunto dell’incidente, specificando che la violazione è la più recente e ha coinvolto oltre 200 milioni di record. Il campione di record trapelato contiene informazioni come indirizzi email, nomi, nomi utente (screen names), numero di follower e la data di creazione dell’account.

Tipologie di Dati Esposti

I dati esposti includono:

Gli indirizzi email associati agli account Twitter possono essere utilizzati per attività di phishing, spamming o altre attività malevole. I nomi completi degli utenti di Twitter e le informazioni sugli account, inclusi i nomi utente e altre informazioni del profilo, possono essere utilizzati per identificare gli individui e potenzialmente collegarli ad altri profili online.

Implicazioni e Rischi per gli Utenti

L’esposizione dei dati mette gli utenti a rischio di vari attacchi, tra cui phishing, furto di identità e schemi di ingegneria sociale. Con la vasta quantità di informazioni personali disponibili, attori malintenzionati possono sfruttare questi dati per compromettere ulteriormente account e sistemi collegati agli indirizzi email interessati.

Veridicità della Violazione

Al momento, non possiamo confermare con precisione la veridicità della violazione, poiché l’organizzazione non ha ancora rilasciato alcun comunicato stampa ufficiale sul proprio sito web riguardo l’incidente. Pertanto, questo articolo dovrebbe essere considerato come una ‘fonte di intelligence’ e non come un rapporto confermato.

La fuga di dati di Twitter rappresenta un grave rischio per la privacy e la sicurezza degli utenti coinvolti. È essenziale che gli utenti interessati adottino misure di sicurezza adeguate, come il cambio delle password, l’attivazione dell’autenticazione a due fattori e una maggiore attenzione a possibili tentativi di phishing. Le piattaforme social e le autorità competenti devono collaborare per mitigare i danni e prevenire future violazioni di questo tipo.

Come nostra consuetudine, lasciamo sempre spazio ad una dichiarazione da parte dell’azienda qualora voglia darci degli aggiornamenti sulla vicenda. Saremo lieti di pubblicare tali informazioni con uno specifico articolo dando risalto alla questione.

RHC monitorerà l’evoluzione della vicenda in modo da pubblicare ulteriori news sul blog, qualora ci fossero novità sostanziali. Qualora ci siano persone informate sui fatti che volessero fornire informazioni in modo anonimo possono utilizzare la mail crittografata del whistleblower.