Durante la vigilia di Natale si è svolto un evento (se possiamo così chiamarlo) di beneficenza all’interno del Dark web.

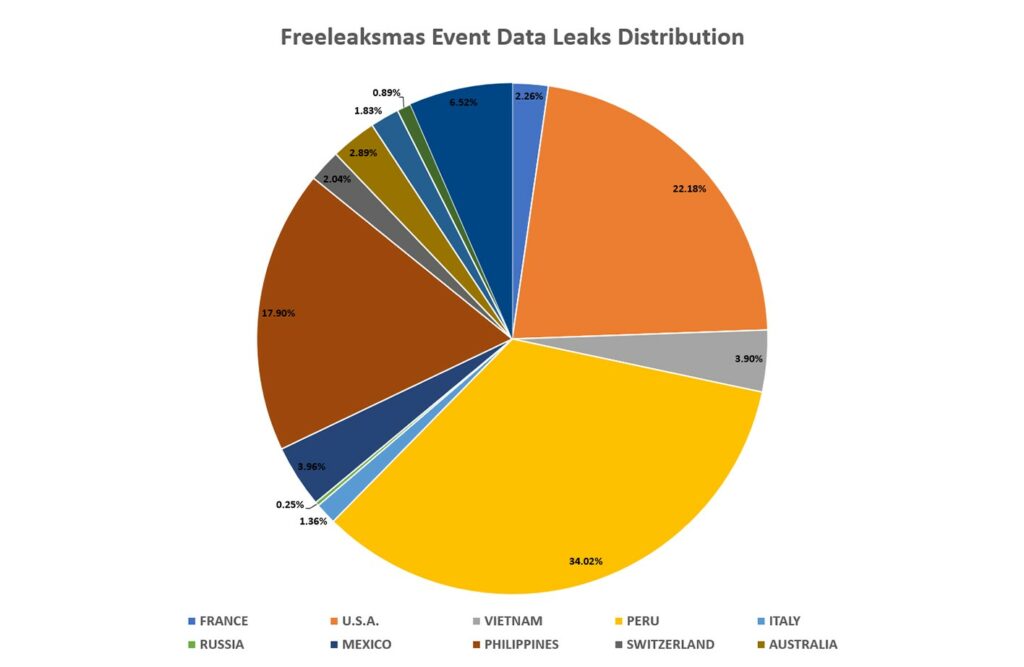

I criminali informatici hanno condiviso gratuitamente con i loro colleghi le banche dati rubate a diverse organizzazioni. Secondo Resecurity, più di 50 milioni di record sono stati condivisi in questo modo. I risultati delle fughe di informazionj, recenti e meno recenti, sono stati distribuiti con il tag “Free Leaksmas”.

Una tale manifestazione di generosità inaudita è un vero regalo per tutti quei criminali informatici che praticano attacchi agli account, truffe BEC e frodi bancarie.

Un evento del genere quindi minaccia i proprietari dei dati personali compromessi attraverso nuovi attacchi. Secondo gli esperti il danno potenziale derivante dalla distribuzione gratuita del bottino degli hacker criminali potrebbe ammontare a milioni di dollari.

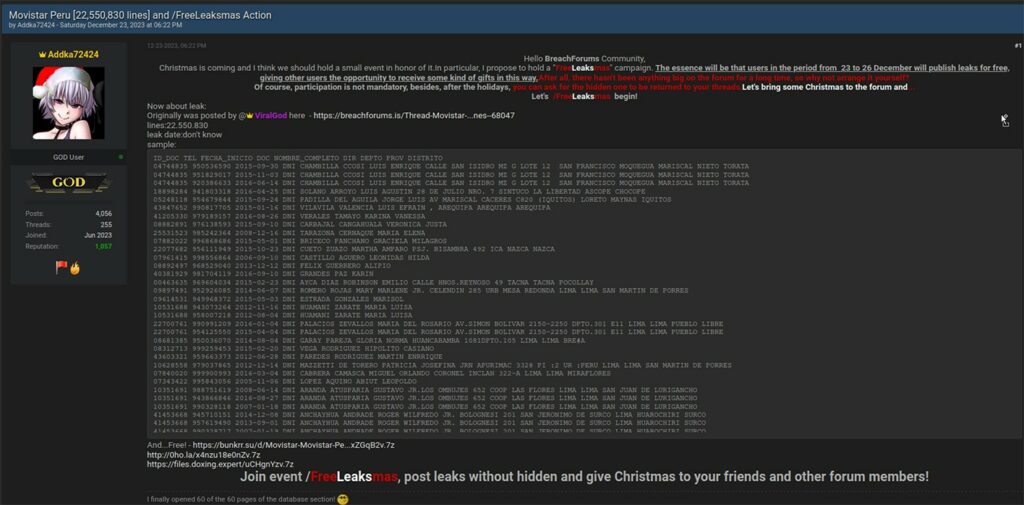

Più di un terzo dei dati personali pubblicati (oltre 22 milioni) sono stati rubati dalle reti di Movistar, il principale fornitore di telecomunicazioni del Perù.

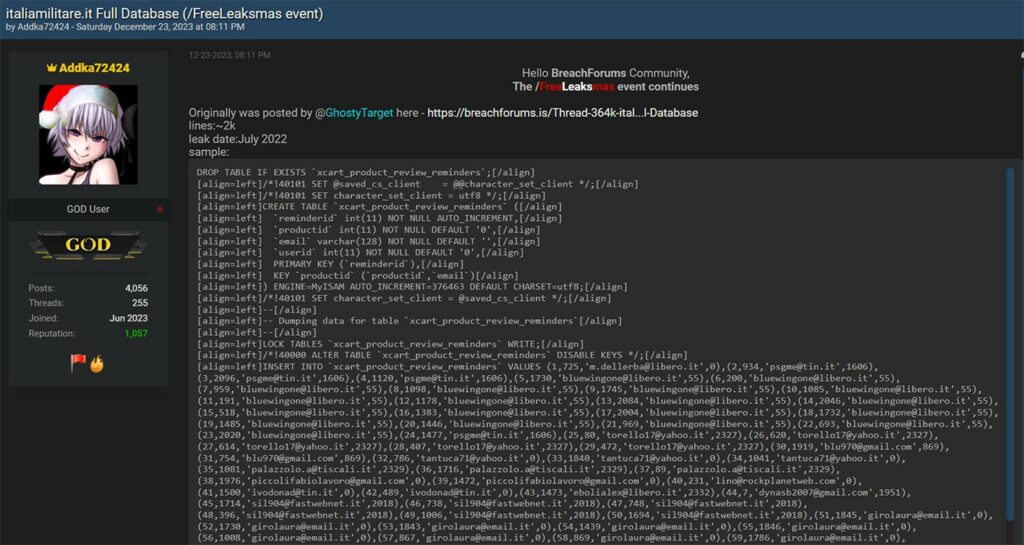

Sono state pubblicate informazioni di moltissimi enti. Del Servizio nazionale di pesca e acquacoltura del Cile, un importante istituto di credito nelle Filippine; Aziende informatiche tedesche e francesi, una banca messicana, un negozio di moda vietnamita, un negozio militare italiano, un negozio di nutrizione sportiva indiana, il servizio di cashback americano Piggy (successivamente acquistato dalla società fintech svedese Klarna), il negozio online uzbeko PC Market e la catena di ristoranti russa ProSushi.

Relativamente all’italia, ReSecuriry riporta “Un’ulteriore fuga di notizie degna di nota ha coinvolto un negozio online di attrezzature militari violato con sede in Italia. Sebbene il database contenga solo 2.000 record, la natura del pubblico – individui interessati all’equipaggiamento militare – lo rende particolarmente attraente per gli attori informatici stranieri, in particolare quelli focalizzati sulle informazioni relative alla difesa.”