La società di sicurezza Sangfor Technologies ha scoperto una serie di attacchi di phishing che sfruttano una vulnerabilità in WinRAR. L’esca per le vittime sono documenti relativi a questioni geopolitiche in Bielorussia e Russia, e il mittente delle e-mail è una persona che si spaccia per un funzionario governativo.

L’attacco viene effettuato utilizzando la vulnerabilità WinRAR CVE-2023-38831 (CVSS: 7.8) scoperta di recente. L’attacco funziona se l’utente apre un archivio dannoso utilizzando una versione vulnerabile di WinRAR.

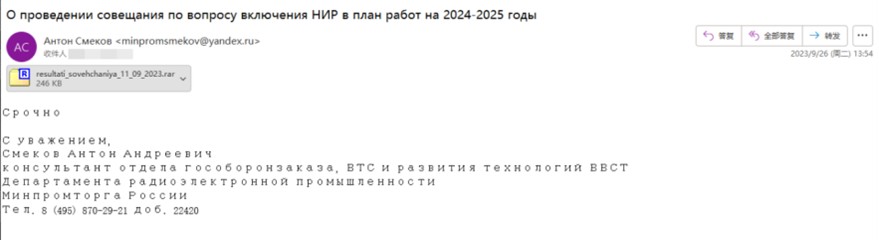

Le e-mail e gli allegati di phishing sono realizzati con cura per aggirare i sistemi di filtraggio della posta elettronica. I nomi degli archivi e il contenuto dei documenti ingannevoli vengono adattati per vari scopi.

Esempio di email di phishing

Lo script dannoso in Powershell è stato ottimizzato, aumentando l’offuscamento e aiutando a bypassare il rilevamento statico. I team di operatori scaricano e installano la backdoor Athena utilizzando Discord come canale di comunicazione sul server di Command and Control (C2). Vengono prese di mira le organizzazioni con rilevanza geopolitica, comprese le imprese dell’industria della difesa, gli istituti di ricerca e le istituzioni finanziarie.

Nel 2017, il portale WikiLeaks ha pubblicato una parte degli strumenti di hacking della CIA, tra cui la backdoor Athena. Lo strumento è in grado di scaricare malware sul computer della vittima per eseguire determinate attività, nonché di aggiungere/estrarre file a/da directory specifiche del sistema attaccato. Un utente malintenzionato può modificare le impostazioni durante l’esecuzione del programma a seconda dell’attività da svolgere. Athena ti permette quindi di prendere il controllo di un computer Windows e di ottenere qualsiasi informazione.

Si noti che gli aggressori dimostrano un rapido sviluppo delle capacità e un adattamento ai cambiamenti della situazione. I ricercatori hanno affermato che, tenendo conto di diversi fattori, molto probabilmente l’incidente non è opera di criminali informatici: dietro gli attacchi si nasconde probabilmente un gruppo APT (Advanced Persistent Threat) precedentemente sconosciuto.

Questo errore in WinRAR è già stato utilizzato dagli hacker nordcoreani. Nella campagna, quando una vittima tenta di aprire un file HTML compresso in un’e-mail, viene attivato un codice dannoso che consente agli aggressori di ottenere l’accesso remoto al sistema.