I ricercatori di sicurezza hanno scoperto diversi repository su GitHub che distribuiscono malware sotto le spoglie di versioni compromesse di software popolari.

Nell’ambito di un’operazione dannosa denominata “gitgub“, gli specialisti dell’azienda tedesca G DATA hanno identificato 17 repository associati a 11 diversi account. Tali account per lungo tempo hanno distribuito l’infostealer RisePro, apparso per la prima volta a dicembre 2022.

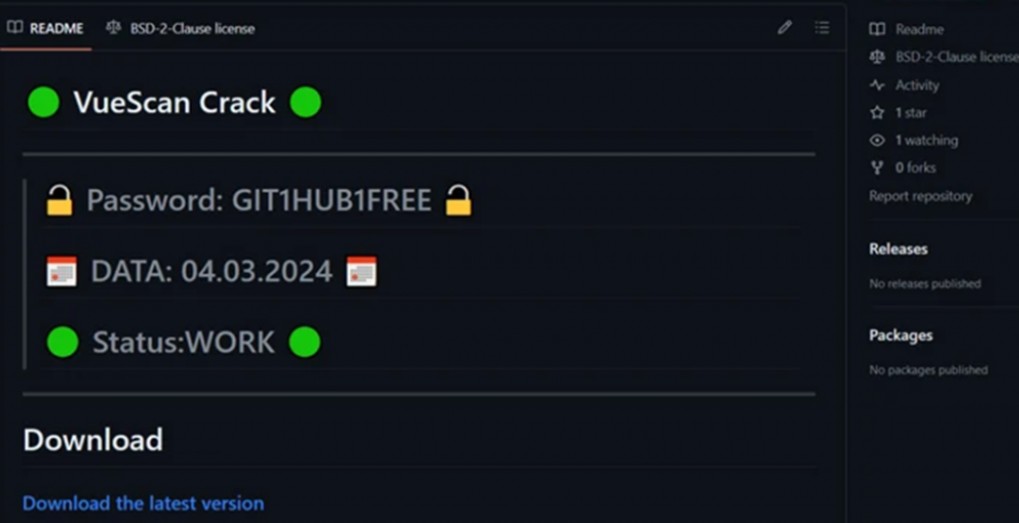

Secondo gli esperti tutti i repository dannosi sono già stati rimossi da GitHub per impedire la diffusione dell’infezione. Tutti i repository avevano un design molto simile, incluso un file “README.md” con promesse di software crackato gratuito. Per aggiungere legittimità e rilevanza, gli aggressori hanno utilizzato cerchi verdi nel sistema di caratteri Unicode (U+1F7E2), simulando indicatori di stato e la data attuale.

L’elenco dei repository spaziava da software di miglioramento audio a strumenti per il recupero e la protezione dei dati, l’ottimizzazione del sistema e il partizionamento. Particolarmente sorprendenti sono repository come “AVAST”, “AOMEI-Backupper”, “IObit-Smart-Defrag-Crack”, “Ccleaner”, “EaseUS-Partition-Master”, “Daemon-Tools”, ecc. Questi nomi e marchi sono familiari a molti utenti Windows e ispirano automaticamente fiducia nella maggior parte di loro.

Le vittime della campagna dannosa sono state attratte anche dai collegamenti per scaricare archivi RAR dal sito dall’aspetto legittimo “digitalxnetwork[.]com”. Il sito chiedeva una password presente sul file “README.md” per accedere al file di installazione.

Il malware mascherato da installer, misurava 699 MB per complicare l’analisi da parte di strumenti specializzati. Conteneva in realtà solo 3,43 MB di dati utili. Questi dati sono serviti da loader per l’iniezione del malware RisePro versione 1.6. RisePro, scritto in C++, è specializzato nella raccolta di informazioni sensibili da host infetti e nella loro esportazione sui canali Telegram degli aggressori.

Secondo Specops, i ladri di dati come RedLine, Vidar e Raccoon stanno diventando sempre più popolari e sono spesso il vettore principale di attacchi ransomware e altre gravi violazioni della sicurezza dei dati. La sola RedLine ha rubato più di 170 milioni di password negli ultimi sei mesi.

A loro volta, gli esperti di Flashpoint sottolineano che l’attuale aumento della popolarità del malware che ruba informazioni è un forte promemoria delle minacce digitali in continua evoluzione. Allo stesso tempo, la motivazione principale che spinge gli hacker a utilizzare tali software è quasi sempre il desiderio di guadagno finanziario, mentre la disponibilità e la facilità d’uso di tali strumenti sono in continua crescita.