Un nuovo studio mostra che i principali fornitori di firmware non implementano sempre misure di sicurezza adeguate, lasciando i loro clienti vulnerabili agli attacchi di esecuzione speculativa.

I ricercatori di Binarly hanno combinato tutti questi attacchi in un gruppo chiamato Firmbleed.

Secondo i ricercatori, i vettori di attacco di questo gruppo appaiono sempre più spesso a causa dell’ignoranza delle patch o dell’installazione errata, il che crea ancora più falle di sicurezza.

“A causa di tali attacchi informatici, gli aggressori possono ottenere informazioni dalla memoria privilegiata. Pertanto, un utente malintenzionato può estrarre dati sensibili dai processi in esecuzione sulla stessa CPU”

ha affermato Binarly nel rapporto .

| Vendor | Platform | Count |

|---|---|---|

| Dell | Client/Server | 7 |

| HP | Client | 53 |

| Intel | NUCs | 10 |

| Lenovo | Client | 133 |

| StarLabs | Client | 15 |

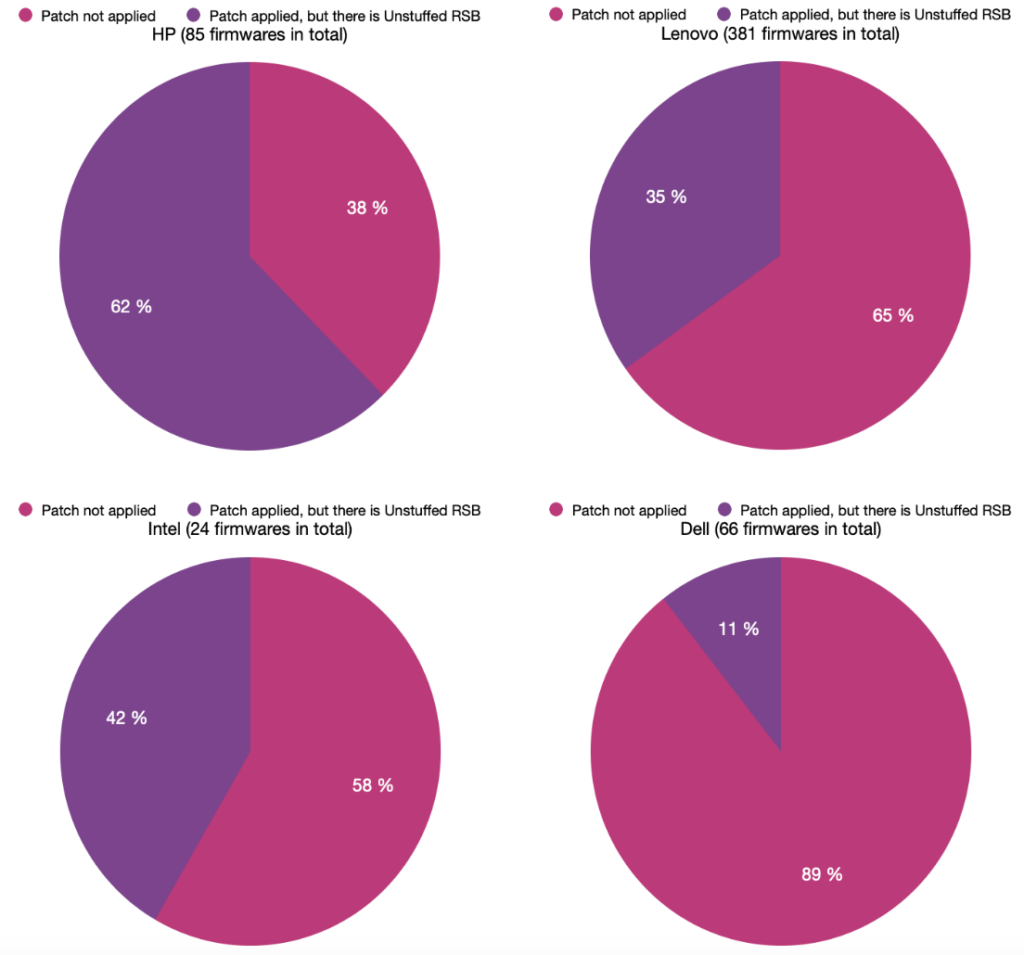

I ricercatori sono stati in grado di trovare 32 firmware di HP, 59 di Dell e 248 di Lenovo che non contengono patch che risolvono una vulnerabilità nel buffer di ritorno dello stack, uno dei principali strumenti utilizzati per la protezione dagli attacchi di esecuzione speculativa.