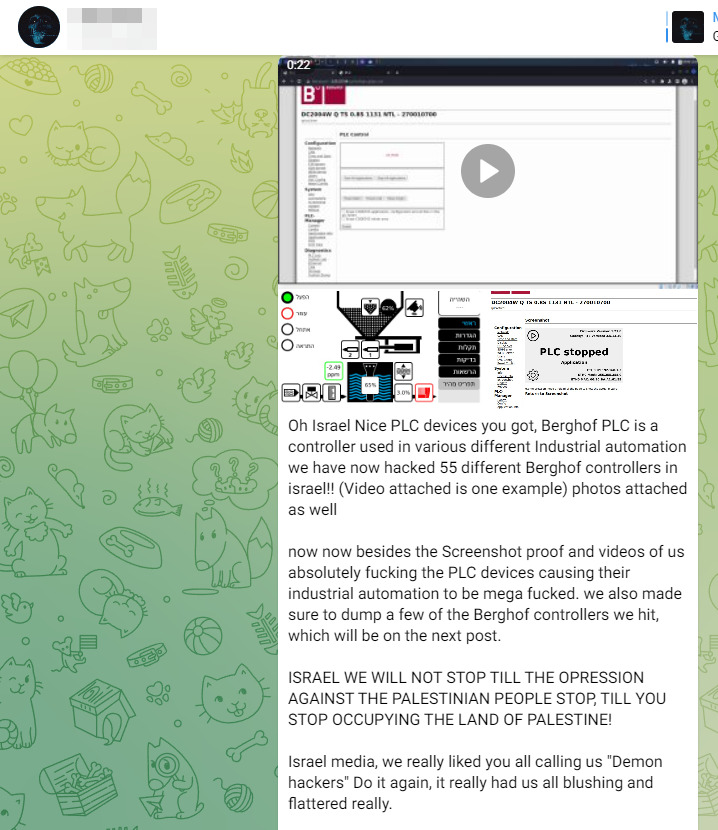

Il 4 settembre scorso, sui canali di GhostSec erano presenti dei video e delle schermate dei pannelli di amministrazione dei PLC, dove le schermate erano in lingua araba.

Inoltre veniva riportato da GhostSec quanto segue:

Oh Israele Bei dispositivi PLC che hai, Berghof PLC è un controller utilizzato in varie automazioni industriali, ora abbiamo violato 55 diversi controller Berghof in Israele !! (Il video allegato è un esempio) anche le foto allegate

ora ora, oltre alla prova dello screenshot e ai video di noi che fottiamo i dispositivi PLC, facendo sì che la loro automazione industriale sia mega fottuta. ci siamo anche assicurati di scaricare alcuni dei controller Berghof che abbiamo colpito, che saranno nel prossimo post.

ISRAELE NON CI FERMIAMO FINO A QUANDO NON SI FERMA L'OPPRESSIONE CONTRO IL POPOLO PALESTINESE, FINO A QUANDO NON SMETTERETE DI OCCUPARE LA TERRA DI PALESTINA!

Media israeliani, ci piaceva davvero che tutti voi ci chiamaste "hacker demoniaci". Fallo di nuovo, ci ha davvero fatto arrossire e lusingato davvero.

Per il popolo palestinese vediamo che la tua lotta non si arrende mai agli occupanti e agli oppressori perché questo è un tuo diritto questa è la tua terra per cui stai combattendo, la TUA casa e i diritti umani fondamentali per cui combatti quindi resisti e dagli l'inferno!!!! !

~Fantasmi della Palestina <3

I dump di sistema sono stati rubati dal pannello di amministrazione, dopo l’accesso non autorizzato ai controller tramite i loro indirizzi IP pubblici.

Gli attacchi contro obiettivi israeliani sono iniziati il 28 giugno 2022 e sono stati una vendetta su Israele per gli attacchi ai palestinesi.

Dalla fine di giugno, GhostSec ha effettuato una serie di attacchi informatici contro il misuratore di potenza ELNet e i dispositivi Bezeq International che accedono a Internet.

Si ritiene che l’hacking del PLC Berghof sia parte della mossa degli hacktivisti per attaccare i sistemi SCADA/ICS, anche se in questo caso hanno sfruttato la configurazione errata dei sistemi industriali per effettuare l’attacco.

Nel frattempo, GhostSec continua a pubblicare nuovi screenshot, affermando di essere riuscito ad accedere a un pannello di controllo che può essere utilizzato per modificare il livello di cloro nell’acqua.