Google ha accettato di pagare 5 miliardi di dollari per risolvere una causa relativa al presunto tracciamento illegale dell’attività degli utenti in modalità di navigazione in incognito nel browser Chrome.

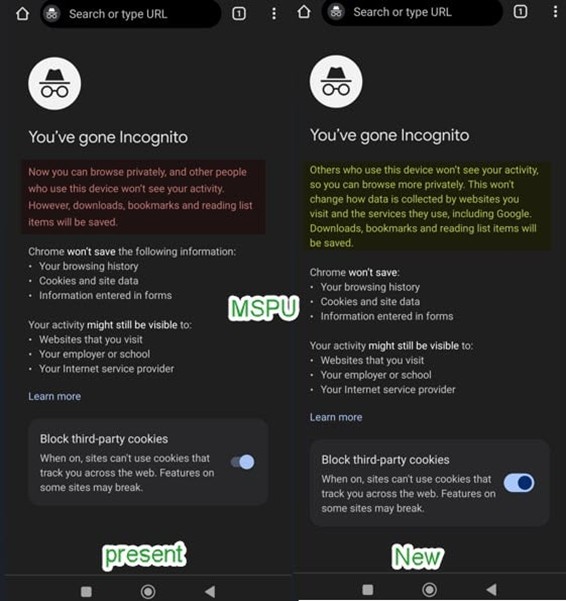

A questo proposito, l’azienda ha aggiornato la descrizione della modalità di navigazione in incognito, che ora riflette le informazioni sulle pratiche di raccolta dei dati che non sono state menzionate. Il testo aggiornato è stato trovato nell’ultima build Canary di Google Chrome versione 122.0.6251.0, come riportato da MSPowerUser.

Nel 2020, è stata intentata un’azione legale collettiva da 5 miliardi di dollari contro Google per aver raccolto dati degli utenti attraverso i servizi della società in modalità di navigazione in incognito.

Google ha difeso la propria posizione sostenendo che i dati venivano già raccolti sui siti in modalità di navigazione in incognito, ma questo non era indicato nella descrizione della modalità stessa.

La nuova versione del testo afferma: “Gli altri utenti su questo dispositivo non vedranno la tua attività, quindi potrai navigare in modo più privato. Ciò non influirà sulla raccolta dei dati da parte dei siti web visitati e dei servizi da essi utilizzati, compreso Google. I download, i segnalibri e gli elementi dell’elenco di lettura verranno salvati.”

La versione precedente diceva: “Le tue attività in modalità di navigazione in incognito non saranno visibili agli altri utenti di questo dispositivo. Tuttavia, i segnalibri, i file scaricati e gli elementi nell’elenco di lettura rimarranno.”

Un portavoce di Google afferma che le modifiche alla descrizione forniscono ancora più informazioni agli utenti sulla modalità di navigazione in incognito. Ha aggiunto che la modalità di navigazione in incognito impedisce che le informazioni sulle attività di un utente vengano archiviate sul proprio dispositivo.

In precedenza Google ha citato la descrizione della modalità di navigazione in incognito come prova del fatto che l’azienda informa gli utenti sui possibili metodi di tracciamento anche in modalità di navigazione in incognito.

Tuttavia, la corte non ha accolto questa argomentazione, respingendo la mozione di Google per un giudizio sommario. Google e i ricorrenti hanno raggiunto un accordo a dicembre . I termini della transazione legale saranno presentati alla corte a gennaio, con l’approvazione definitiva entro la fine di febbraio.