Nel tentativo di migliorare la resistenza di Chrome ai bug di memoria, Google sta aggiungendo la sandbox V8 al suo browser e ora i ricercatori di sicurezza possono utilizzarla per trovare nuove vulnerabilità.

Negli ultimi anni Chrome ha sofferto di problemi di sicurezza della memoria, la maggior parte dei quali erano legati al motore JavaScript V8. Inoltre, nel caso del V8, i soliti mezzi di protezione (utilizzo di meccanismi di sicurezza hardware o passaggio a un linguaggio più sicuro per la memoria, ad esempio Rust), non hanno affatto aiutato.

“Quasi tutte le vulnerabilità trovate e sfruttate oggi nella V8 hanno una cosa in comune: il danneggiamento della memoria si verifica necessariamente all’interno dell’heap V8, poiché il compilatore e il runtime funzionano quasi sempre esclusivamente su istanze HeapObject V8”, afferma Google.

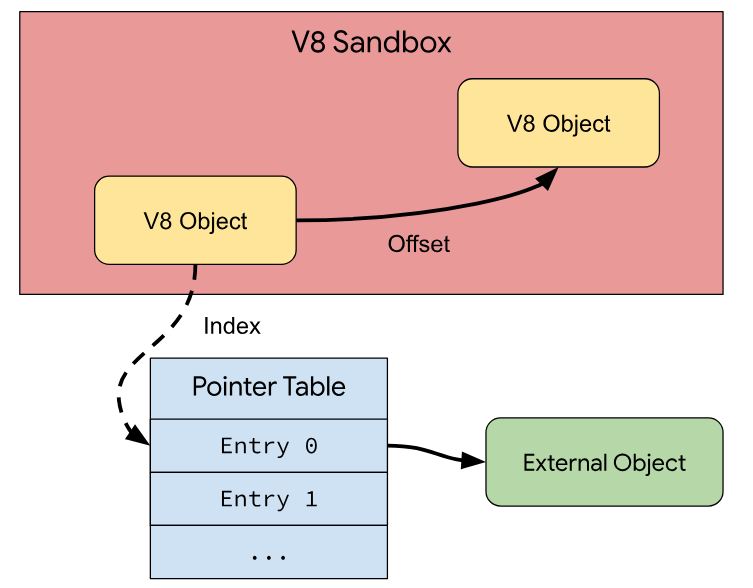

La nuova sandbox V8 isola la memoria per prevenire la sua corruzione. Poiché non esiste un hardware adatto a questo scopo, Google ha deciso di implementare il Sandbox nel software.

“L’idea di base di un sandbox software è quella di sostituire tutti i tipi di dati che possono accedere alla memoria al di fuori della sandbox. In particolare, devono essere rimossi tutti i puntatori (sia agli oggetti nell’heap V8 che altrove) e le dimensioni a 64 bit, poiché un utente malintenzionato potrebbe corromperli per accedere successivamente ad altre partizioni della memoria”, affermano gli sviluppatori.

Secondo gli esperti, negli scenari di attacco, gli aggressori non saranno in grado di sfuggire alla sandbox e raggiungere altre parti della memoria dove vengono allocati i processi. Quindi dovranno prima bypassare la sandbox V8, il che complicherà notevolmente il compito.

Proposto originariamente nel 2021, il sandboxing per V8 è ora considerato una funzionalità di sicurezza praticabile e Google lo ha già implementato in Chrome 123 a scopo di test. La società ha inoltre aggiunto la sandbox al bug bounty del programma Chrome Vulnerability Rewards in modo che gli sviluppatori e i ricercatori della sicurezza possano identificare difetti e vulnerabilità al suo interno.

Secondo Google, tutti i problemi identificati fino ad oggi sono banali bug di corruzione della memoria che non sono difficili da prevenire o mitigare, a differenza dei bug più gravi tipicamente riscontrati nel V8.

Si rileva inoltre che il sandboxing V8 rappresenta solo l’1% (o meno) del consumo di risorse in carichi di lavoro tipici, il che significa che potrebbe essere abilitato per impostazione predefinita su piattaforme compatibili. Nelle ultime due settimane, il sandbox V8 è stato attivo per impostazione predefinita sulle versioni a 64 bit di Chrome per Android, ChromeOS, Linux, macOS e Windows, principalmente per testare la stabilità e raccogliere statistiche sulle prestazioni.