Recentemente, è emerso un’allarmante annuncio sul forum underground XSS (portato all’attenzione dal ricercatore di sicurezza Massimo Gaimo), che ha scosso il mondo della sicurezza informatica.

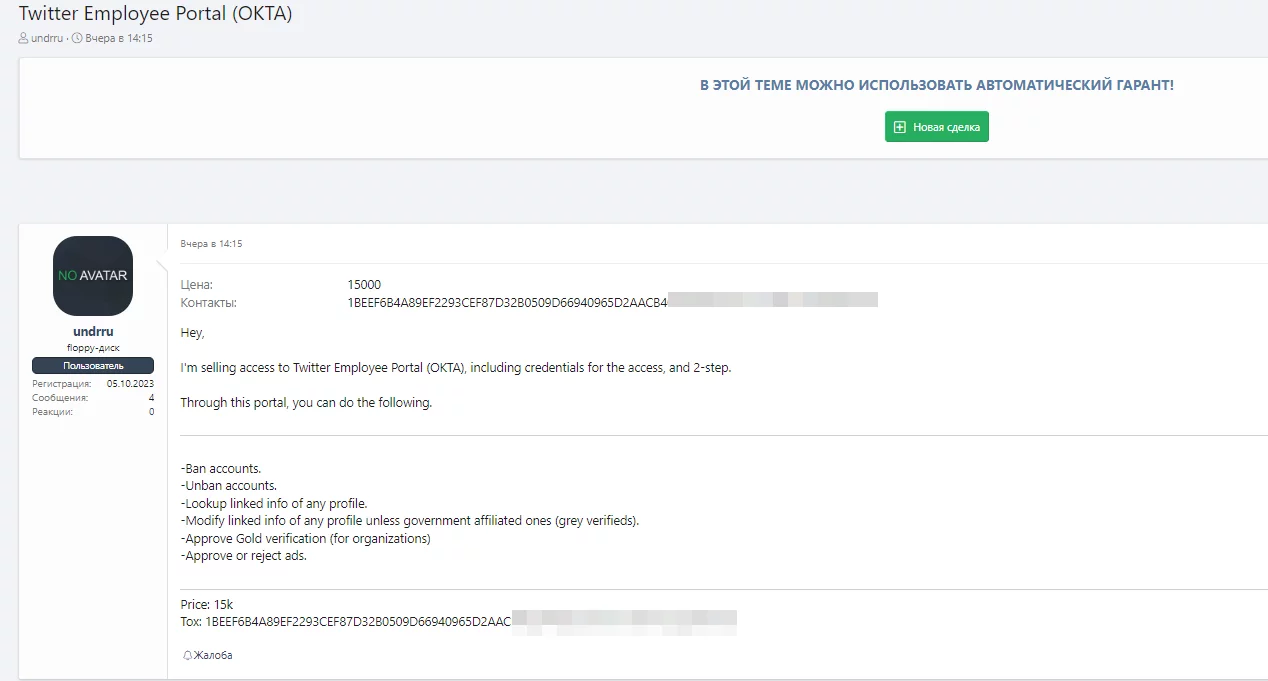

Un presunto broker di accesso (IaB) ha messo in vendita l’accesso al portale dei dipendenti di Twitter attraverso il sistema di gestione delle identità OKTA. Secondo quanto riportato, questa vendita comprende non solo le credenziali di accesso, ma anche l’accesso in MFA, consentendo agli acquirenti di esercitare un controllo praticamente illimitato sulle operazioni all’interno del portale.

Il post del criminale specifica una serie di operazioni che possono essere eseguite attraverso questo accesso privilegiato. Tra queste, vi sono la possibilità di bannare gli account, sbloccare account già bloccati, cercare informazioni collegate a qualsiasi profilo, e persino modificare le informazioni collegate a un profilo, con l’eccezione di quelli affiliati al governo (verificati grigi). Inoltre, il broker offre la possibilità di approvare la verifica Gold per le organizzazioni e di approvare o rifiutare gli annunci.

L’annuncio solleva gravi preoccupazioni per la sicurezza, poiché l’accesso a un portale così sensibile come quello dei dipendenti di Twitter potrebbe avere conseguenze devastanti. Il controllo completo su account e dati potrebbe essere sfruttato per scopi malintenzionati, compresa la diffusione di disinformazione, il sabotaggio delle operazioni di Twitter e la violazione della privacy degli utenti.

Ehi,

vendo l'accesso al portale dei dipendenti Twitter (OKTA), comprese le credenziali per l'accesso in 2 passaggi.

Attraverso questo portale è possibile effettuare le seguenti operazioni.

-Bannare gli account.

-Account sbloccati.

-Cerca informazioni collegate di qualsiasi profilo.

-Modifica le informazioni collegate di qualsiasi profilo a meno che non siano affiliati al governo (verificati grigi).

-Approva la verifica Gold (per le organizzazioni)

-Approva o rifiuta gli annunci.

Ma cosa sono esattamente i broker di accesso? Questi individui o gruppi operano nel cosiddetto mercato nero digitale, acquistando e vendendo accessi illegali a sistemi informatici e reti di aziende e organizzazioni. Sfruttano vulnerabilità nelle infrastrutture di sicurezza o acquistano informazioni da insider corrotti per ottenere accesso non autorizzato a sistemi protetti.

L’annuncio del broker di accesso che offre accesso al backend di Twitter solleva anche interrogativi sulle vulnerabilità all’interno della catena di sicurezza di Twitter e dei suoi fornitori di servizi, come OKTA. Sebbene non ci sia conferma da parte di OKTA, recentemente è apparso un post su un altro forum underground, dove un criminali informatico metteva in vendita dati trafugati dalla grande azienda offrendo l’accesso ad informazioni sensibili.

In conclusione, l’annuncio di un broker di accesso che mette in vendita l’accesso al backend di Twitter è un serio segnale di allarme per la comunità della sicurezza informatica. È essenziale che le aziende e le organizzazioni adottino misure proattive per proteggere i propri sistemi e i dati sensibili dai rischi di violazione e accesso non autorizzato. La sicurezza informatica non può essere presa alla leggera, e occorre vigilare costantemente per mitigare i rischi e proteggere la privacy e la sicurezza dei dati degli utenti.