Autore: Laura Primiceri

Data Pubblicazione: 03/11/2021

Per raccontare questa storia dobbiamo tornare indietro alla fine dell’800 quando gli statunitensi Alexander Graham Bell e Thomas Alva Edison (considerati, insieme all’italiano Antonio Meucci, i padri del telefono) inventarono la centrale telefonica. Questo era un luogo fisico dove alcuni addetti si occupavano di mettere in collegamento gli utenti della rete telefonica tramite lo spostamento di prese jack attraverso grandi tavoli di commutazione. Più grandi erano, più erano le utenze che potevano collegarsi tra loro. Venivano detti a commutazione manuale.

L’azione di spostare questi spinotti da una posizione all’altra per permettere le telefonate fece nascere una nuova professione, quella della centralinista o telefonista. Si trattava generalmente di donne che si occupavano di accogliere gli utenti che chiedevano di poter telefonare ascoltando la loro richiesta e portandola a termine, avvertendoli in caso di problemi o disservizi della rete. Si trattava di un lavoro molto importante e anche abbastanza ben pagato. Un posto fisso che implicava prontezza di riflessi, velocità, ottima dizione e impeccabile cortesia. Lavoravano fino alle 22, quando venivano sostituiti da colleghi uomini che presidiavano le centrali in orario notturno.

In questo Carosello del 1965, Franca Valeri è una centralinista incaricata del servizio sveglia del mattino. La sua interpretazione è memorabile a tal punto da costituire l’archetipo della “signorina”:

“Signorina, mi metta in comunicazione con….” era la frase che si sentivano dire una volta aperta la comunicazione. Ascoltavano il numero e il nome dell’interlocutore, mettevano in attesa il chiamante, prendevano il suo spinotto e lo spostavano di posto in modo che l’altro telefono squillasse. Questo accadeva ad ogni singola chiamata, anche all’interno della stessa città, fino all’avvento della teleselezione locale.

Questa prima rivoluzione fece in modo che, grazie all’introduzione delle centrali elettromeccaniche, almeno all’interno dello stesso distretto si potesse telefonare senza dover fare intervenire la signorina, quindi con una comunicazione diretta. Le centraliniste restavano necessarie per chiamare al di fuori del proprio distretto e all’estero.

Bisogna aspettare il 31 ottobre 1970 per dire definitivamente addio a questo mestiere così particolare. In quel giorno entrò infatti in vigore la teleselezione integrale, progetto iniziato circa due anni prima che prevedeva di dotare tutto il territorio di centrali elettromeccaniche che avrebbero reso superfluo l’intervento del centralino distrettuale.

La teleselezione integrale fu una vittoria importante della neonata SIP, ovvero l’ente di Stato che riuniva sotto la sua insegna le cinque concessionarie che fino ad allora si erano divise la gestione del traffico telefonico e la manutenzione fisica della rete in Italia.

Parlando di telefonia del passato non possiamo non menzionare il duplex, un concetto “misterioso” per chi è nato dopo gli anni ’70. Per spiegare cosa fosse, partiamo da un concetto che abbiamo più volte espresso nel corso di questa nostra serie: possedere una linea telefonica a casa costava. Molto. Era decisamente una roba da ricchi o almeno da benestanti. Siamo negli anni ’60.

Per quanto l’Italia fosse in un momento di boom economico, non tutti potevano permettersi il lusso di avere un telefono a casa, per cui urgeva una soluzione che permettesse alla SIP di aumentare gli abbonati e di conseguenza i ricavi, ma venisse anche incontro alle esigenze economiche degli italiani.

Ecco quindi il colpo di genio: perché non rendere una linea condivisibile? Due persone si sarebbero divise l’utenza, pagando una cifra conveniente e potendo usufruire del servizio con qualche compromesso.

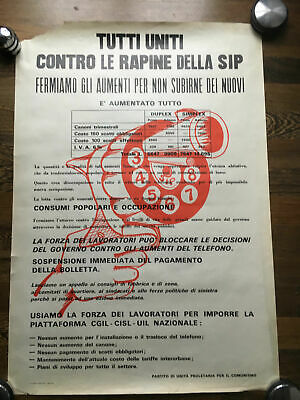

manifesto di protesta degli anni ’60 contro gli aumenti delle tariffe telefoniche. Nella tabella è presente un raffronto dei costi tra duplex e simplex (foto ebay.it)

In poche parole il duplex era proprio questo: una linea telefonica condivisa tra due utenti (che ovviamente dovevano essere fisicamente vicini tra loro, quindi tipicamente si trattava di vicini di casa) che costava circa il 30% in meno di una tariffa simplex, ovvero singola.

I due numeri di telefono associati differivano tra loro solo per una cifra e non potevano operare contemporaneamente: se un utente duplex stava chiamando o ricevendo, l’altro aveva il telefono muto e non poteva fare altro che aspettare.

Fanno parte del folklore e della commedia di quegli anni gli equivoci, le liti, gli espedienti adottati dagli abbonati duplex per poter usare la linea a discapito (o nonostante) l’altro fosse oltremodo chiacchierone o molto ricercato. Il timore era anche che uno degli utenti di un duplex effettuasse disdetta o si trasferisse: il rimanente doveva cercare e trovare subito un sostituto, altrimenti la tariffa diventava simplex col conseguente aumento di spesa.

Il servizio duplex è rimasto in vita fino al 1994, quando la SIP lo chiuse perché diventato ormai decisamente anacronistico.

Fonte

https://blog.uniontel.it/2021/11/03/il-centralino-e-il-duplex-tbt/