In un recente avviso, la Cybersecurity and Infrastructure Security Agency (CISA) ha invitato gli utenti e gli amministratori a consultare un avviso Fortinet per mitigare una vulnerabilità ad alta gravità, identificata come CVE-2023-44250.

L’agenzia sottolinea il potenziale per gli autori delle minacce di sfruttare il CVE-2023-44250, ottenendo il controllo dei sistemi interessati. Di conseguenza, le organizzazioni sono fortemente invitate ad agire immediatamente in risposta a questa minaccia per la sicurezza.

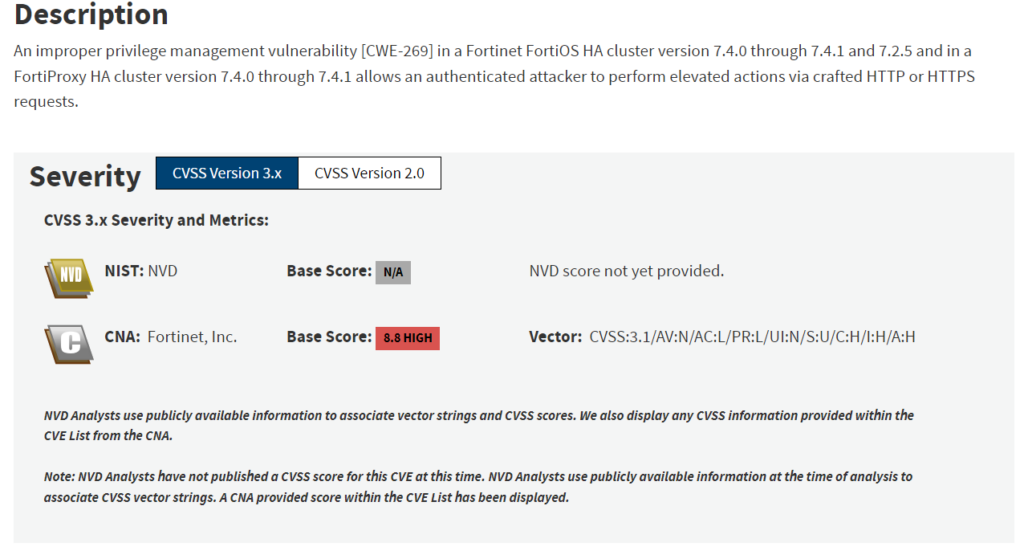

La vulnerabilità CVE-2023-44250 ha un punteggio CVSS di 8,3, segnalandone l’elevata gravità. L’avviso di Fortinet lo descrive come una vulnerabilità di gestione dei privilegi impropria. Lo sfruttamento di questa vulnerabilità può consentire a un utente malintenzionato autenticato di eseguire azioni elevate tramite richieste HTTP o HTTPS predisposte.

I prodotti e le versioni Fortinet interessati, insieme alle corrispondenti versioni, sono i seguenti:

| Version | Affected | Solution |

|---|---|---|

| FortiOS 7.4 | 7.4.0 through 7.4.1 | Upgrade to 7.4.2 or above |

| FortiOS 7.2 | 7.2.5 | Upgrade to 7.2.6 or above |

| FortiProxy 7.4 | 7.4.0 through 7.4.1 | Upgrade to 7.4.2 or above |