Proofpoint riferisce che una nuova campagna malware sfrutta Fogli Google per gestire la backdoor Voldemort, progettata per raccogliere informazioni e fornire payload aggiuntivi.

Gli aggressori si spacciano per autorità fiscali in Europa, Asia e Stati Uniti e hanno già attaccato più di 70 organizzazioni in tutto il mondo. Gli hacker compongono le e-mail di phishing in modo tale che corrispondano alla posizione di una determinata organizzazione (per questo gli aggressori si affidano a fonti aperte). Tali messaggi presumibilmente contengono informazioni fiscali aggiornate e collegamenti a documenti pertinenti.

Secondo il rapporto dei ricercatori, la campagna è iniziata il 5 agosto 2024 e gli hacker hanno già inviato più di 20.000 e-mail (fino a 6.000 al giorno). Gli aggressori prendono di mira settori quali assicurazioni, aerospaziale, trasporti, università, finanza, tecnologia, produzione, sanità, automobilistico, ospitalità, energia, governo, media, telecomunicazioni e così via.

Non è chiaro chi si nasconda dietro questa campagna, ma gli esperti di Proofpoint ritengono che l’obiettivo più probabile degli aggressori sia lo spionaggio informatico.

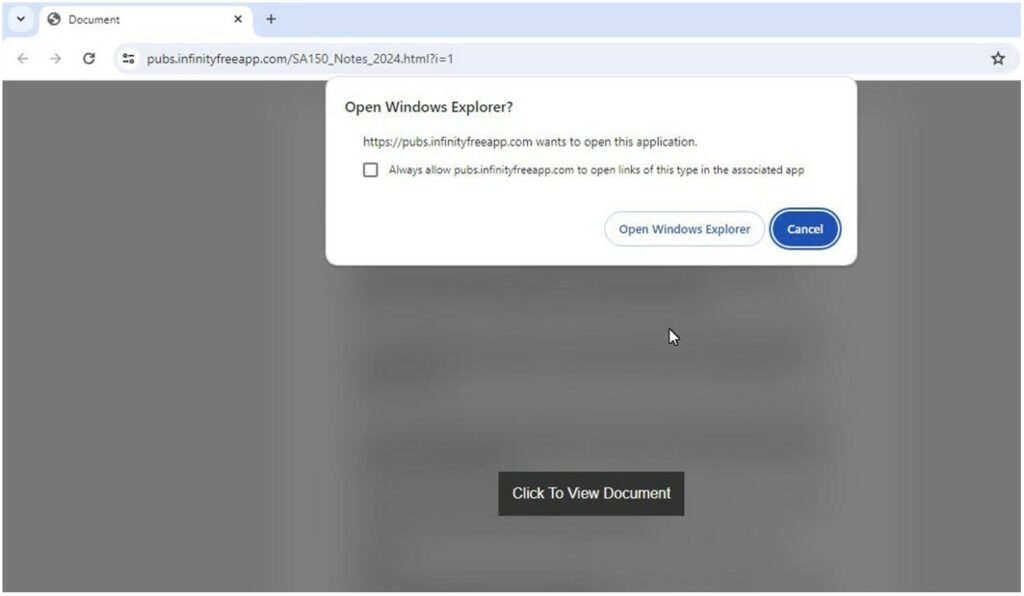

Facendo clic sul collegamento nell’e-mail, i destinatari vengono indirizzati a una pagina di destinazione ospitata da InfinityFree, che utilizza gli URL della cache AMP di Google per reindirizzare le vittime a una pagina con un pulsante “Fai clic per visualizzare il documento”.

Quando si fa clic sul pulsante, la pagina controlla l’User Agent del browser e, se associato a Windows, reindirizza la vittima all’URI search-ms (Windows Search Protocol), che punta all’URI tunneled di TryCloudflare. Gli utenti non Windows vengono reindirizzati a un URL di Google Drive vuoto che non contiene contenuti dannosi.

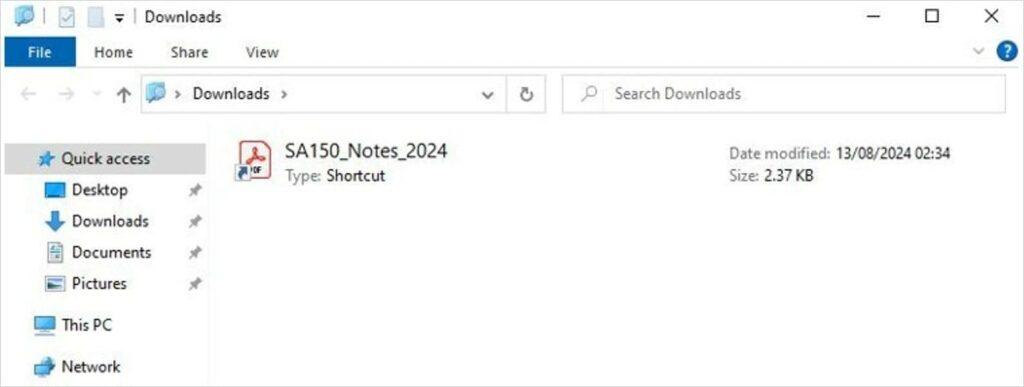

Se la vittima interagisce con il file search-ms, Esplora risorse visualizza un file LNK o ZIP mascherato da PDF. L’uso dell’URI search-ms è recentemente diventato popolare nelle campagne di phishing perché un file di questo tipo, ospitato su una condivisione WebDAV/SMB esterna, fa apparire come se fosse nella cartella Download locale, invogliando la vittima ad aprirlo.

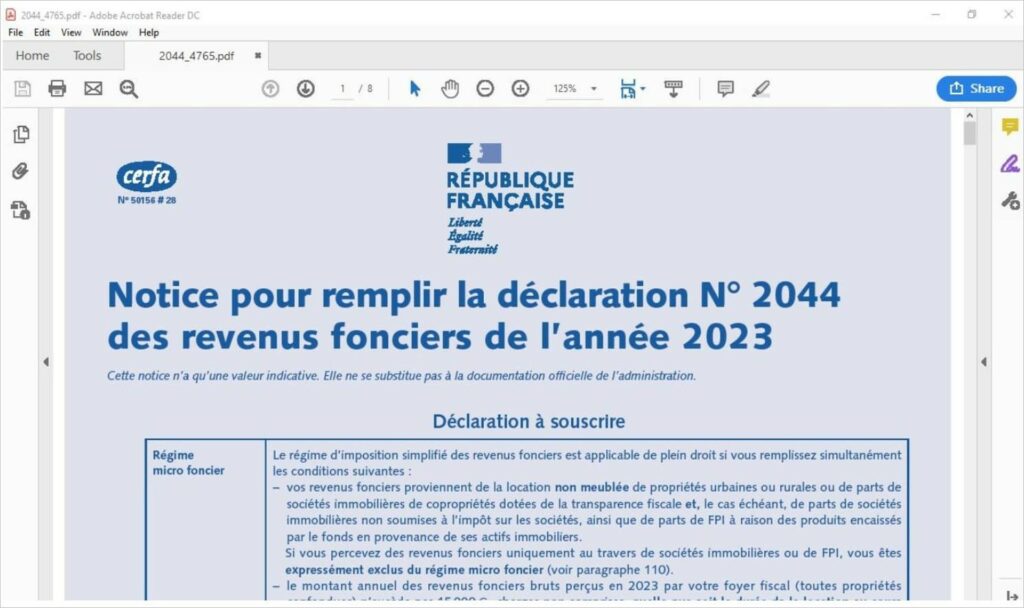

Di conseguenza, sul computer della vittima viene eseguito uno script Python da un’altra risorsa WebDAV, che raccoglie informazioni di sistema per compilare un profilo. Allo stesso tempo, viene visualizzato un file PDF progettato per mascherare attività dannose.

Lo script carica anche l’eseguibile Cisco WebEx (CiscoCollabHost.exe) e una DLL dannosa (CiscoSparkLauncher.dll) per caricare Voldemort utilizzando il sideloading DLL.

Voldemort stesso è una backdoor scritta in linguaggio C che supporta un’ampia gamma di comandi e azioni sui file, inclusi il furto, l’inserimento di nuovi payload nel sistema e l’eliminazione dei file.

Una caratteristica distintiva di Voldemort è che il malware utilizza Google Sheet come server di controllo, ricevendo nuovi comandi tramite “Sheets” da eseguire sul dispositivo infetto e utilizzandoli anche come archivio per i dati rubati.

Pertanto, ogni macchina infetta registra i propri dati in specifiche celle di Fogli Google, che possono essere identificate da identificatori univoci come l’UUID, che garantisce l’isolamento e la gestione trasparente dei sistemi compromessi.

Per interagire con Fogli Google, Voldemort utilizza l’API di Google con un ID client integrato, un token di aggiornamento, che vengono archiviati nelle sue impostazioni crittografate.

Come notano gli esperti, questo approccio fornisce al malware un canale di controllo affidabile e altamente disponibile e riduce anche la probabilità che questa attività di rete venga notata dalle soluzioni di sicurezza. Poiché Fogli Google è ampiamente utilizzato nelle aziende, anche il blocco del servizio sembra poco pratico.