Nel dicembre 2022, i ricercatori di sicurezza hanno scoperto una versione del ransomware Clop che prendeva di mira i server Linux. Tuttavia, c’era una vulnerabilità nello schema di crittografia di questa variante del malware, grazie alla quale le vittime potevano ripristinare i propri file gratuitamente.

Clop per Linux è stato individuato per la prima volta da SentinelLabs dopo che gli aggressori lo hanno utilizzato per attaccare un’università in Colombia, insieme alla variante Windows.

Sebbene il nuovo malware sia molto simile alla versione per Windows (poiché utilizza lo stesso metodo di crittografia e una logica di processo quasi identica), è ancora in fase di sviluppo. Inoltre, ci sono ancora alcune differenze tra queste varianti di Clop, principalmente relative alle chiamate API e funzionalità non ancora implementate.

Gli esperti affermano che quando viene avviato, il file eseguibile del malware (ELF) crea un nuovo processo che tenta di elevare i diritti a un livello che consente di crittografare i dati.

I file e le cartelle presi di mira da Clop includono la directory /home dell’utente, che contiene tutti i file personali, le directory /root, /opt e le directory Oracle (/u01 – /u04) utilizzate per archiviare i file di database o come punti di montaggio per il software Oracle.

I ricercatori hanno notato che questo è piuttosto insolito, poiché il ransomware Linux in genere non prende di mira specifiche cartelle di database Oracle ed è più focalizzato sulla crittografia delle macchine virtuali ESXi.

Inoltre, si segnala che la versione Linux di Clop non supporta ancora l’algoritmo di hashing utilizzato nella versione Windows per escludere determinati tipi di file e cartelle dal processo di crittografia. Inoltre, la versione Linux non ha ancora un meccanismo per gestire file di dimensioni diverse in modi diversi.

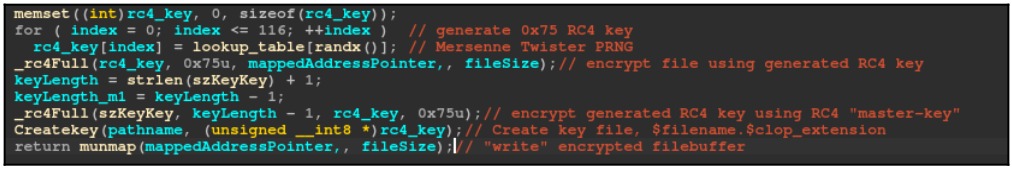

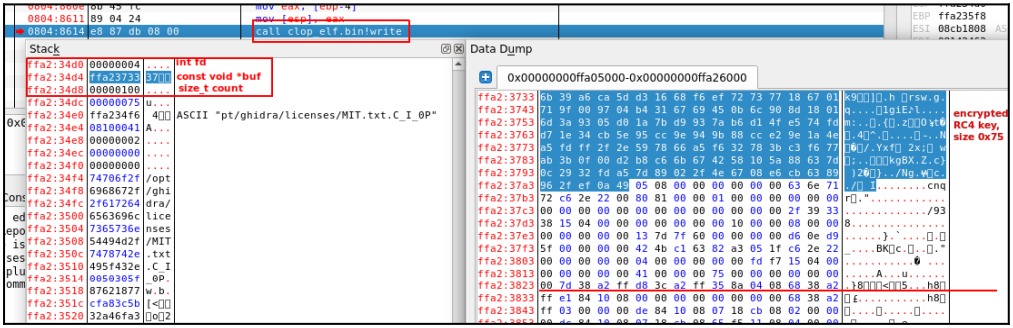

Nel loro rapporto, gli esperti parlano in dettaglio della vulnerabilità che hanno riscontrato nel sistema di crittografia del malware. Ad esempio, l’attuale versione di Clop per Linux non crittografa le chiavi RC4 utilizzate per crittografare i file con un algoritmo asimmetrico basato su RSA, come fa Windows.

Invece, il malware Linux utilizza una chiave master RC4 codificata per generare chiavi di crittografia, quindi utilizza la stessa chiave per crittografarle e memorizza le chiavi localmente in un file separato.

Ma la mancanza di protezione delle chiavi non è l’unico svantaggio di Clop per Linux.

Inoltre, quando la chiave di crittografia viene scritta in un file, il malware vi scrive una serie di dati aggiuntivi, comprese le informazioni sul file (la sua dimensione e il tempo di crittografia). I ricercatori affermano che tali dati avrebbero dovuto essere nascosti, perché possono aiutare i cyber criminologi a decrittografare file specifici.

Gli esperti spiegano che in realtà un tale schema non protegge le chiavi dall’estrazione e la crittografia può essere “ripristinata”, cosa che alla fine è stata effettuata.

Su GitHub è già stato pubblicato uno speciale script Python creato dai ricercatori per questo scopo.

SentinelLabs ha affermato di aver già fornito il proprio decryptor alle forze dell’ordine e di aver aiutato le vittime del ransomware a recuperare i dati gratuitamente.