La cultura hacker è una materia affascinante.

E’ una ricca miniera di stravaganti innovazioni, genialità ed intuito.

Di personaggi bizzarri, di umorismo fatalista, di meme, ma soprattutto cultura, ingegneria e scienza.

Christmas Sale -40% 𝗖𝗵𝗿𝗶𝘀𝘁𝗺𝗮𝘀 𝗦𝗮𝗹𝗲! Sconto del 𝟰𝟬% 𝘀𝘂𝗹 𝗽𝗿𝗲𝘇𝘇𝗼 𝗱𝗶 𝗰𝗼𝗽𝗲𝗿𝘁𝗶𝗻𝗮 del Corso "Dark Web & Cyber Threat Intelligence" in modalità E-Learning sulla nostra Academy!🚀

Fino al 𝟯𝟭 𝗱𝗶 𝗗𝗶𝗰𝗲𝗺𝗯𝗿𝗲, prezzi pazzi alla Red Hot Cyber Academy. 𝗧𝘂𝘁𝘁𝗶 𝗶 𝗰𝗼𝗿𝘀𝗶 𝘀𝗰𝗼𝗻𝘁𝗮𝘁𝗶 𝗱𝗲𝗹 𝟰𝟬% 𝘀𝘂𝗹 𝗽𝗿𝗲𝘇𝘇𝗼 𝗱𝗶 𝗰𝗼𝗽𝗲𝗿𝘁𝗶𝗻𝗮.

Per beneficiare della promo sconto Christmas Sale, scrivici ad [email protected] o contattaci su Whatsapp al numero di telefono: 379 163 8765.

Se ti piacciono le novità e gli articoli riportati su di Red Hot Cyber, iscriviti immediatamente alla newsletter settimanale per non perdere nessun articolo. La newsletter generalmente viene inviata ai nostri lettori ad inizio settimana, indicativamente di lunedì. |

Ma mentre Linux ha il suo pinguino, BSD il suo demone e Perl il suo cammello, quello che da sempre è mancato storicamente nella comunità hacker era un simbolo che rappresentasse la sua storia e la sua cultura. Oggi parleremo del simbolo hacker: il glider.

Richard Stallman, guru del software libero, disse che gli hacker avevano in comune l’amore per l’eccellenza e la programmazione.

Volevano che i loro programmi fossero i migliori degli altri e volevano fargli fare cose belle, oltre a fare qualcosa in un modo molto più eccitante dicendo: “Guarda com’è meraviglioso. Scommetto che non credevi che si potesse fare!”

Nel 1970, il matematico John Conway creò un insieme di regole, che permise di creare un automa cellulare capace di replicarsi, ispirato da John von Neumann, altro matematico che teorizzo il concetto di virus informatico.

Il risultato è stato Game of Life, un programma di automi cellulari vincolato a delle semplici regole che ne descrivevano il funzionamento, all’interno di una scacchiera di GO.

Non ci sono giocatori, non ci sono vincitori e vinti.

La simulazione di Conway ha lo scopo di mostrare come, da poche e semplice regole iniziali, come la vita si evolve, o un comportamento molto simile ad essa. Queste sono le regole:

Così come riportato nell’illustrazione in calce:

Fortunatamente per noi che abbiamo un facile accesso ai computer, possiamo scaricare ed eseguire il software Golly, una riproduzione open source del gioco della vita, ma la prima versione software di questa simulazione ci riporta indietro, agli hacker del MIT, al Tech Model Railroad Club e alle macchine PDP.

Il Glider risulta importante perché seppur è un modello semplice, può muoversi autonomamente all’interno della tavola da GO ed inoltre può creare interazioni complesse e difficili da prevedere. Le possibilità sono davvero infinite e hanno ispirato generazioni di hacker a creare risultati davvero sorprendenti.

Naturalmente il contesto storico di Game of Life lo rende ancora più rilevante, considerando anche che ne parlò un famoso articolo su Scientific American del 1970, proprio il periodo nel quale nacque Internet e Unix.

Infatti divenne immediatamente famoso per la sua capacità di creare visualizzazioni ricche di espressioni algoritmiche diventando uno dei giocattoli più affascinanti per gli appassionati di computer e per gli accademici nei primi anni ’70.

Il Glider come simbolo, venne proposto e poi adottato nel 2003 da Eric Steven Raymond come “simbolo” della cultura Hacker indipendentemente dal linguaggio di programmazione e del sistema operativo utilizzato, anche se non universalmente riconosciuto.

Conway dedicò tutta la sua vita alla matematica, lasciandoci di recente all’età di 83 anni a causa del covid-19, fornendo contributi decisivi a diverse teorie che sono ora il fondamento di molte ricerche moderne.

Non divenne famoso come John Nash probabilmente a causa della sua personalità chiusa e schiva, anche se i suoi studi non sono stati affatto da meno.

Quindi ricordate, quando indossate una maglietta con questo simbolo o lo inserisci all’interno della tua pagina web, o lo mostri in qualche altro modo, che ti stai visibilmente associando alla cultura hacker.

Non è esattamente la stessa cosa di dire che tu sia un hacker, questo è un titolo d’onore che solo gli altri ti potranno conferire, ma utilizzando questo simbolo stai esprimendo simpatia per gli obiettivi, i valori, il modo di vivere e la cultura degli hacker.

Questa ultima è importante conoscerla bene.

Seguici su Google News, LinkedIn, Facebook e Instagram per ricevere aggiornamenti quotidiani sulla sicurezza informatica. Scrivici se desideri segnalarci notizie, approfondimenti o contributi da pubblicare.

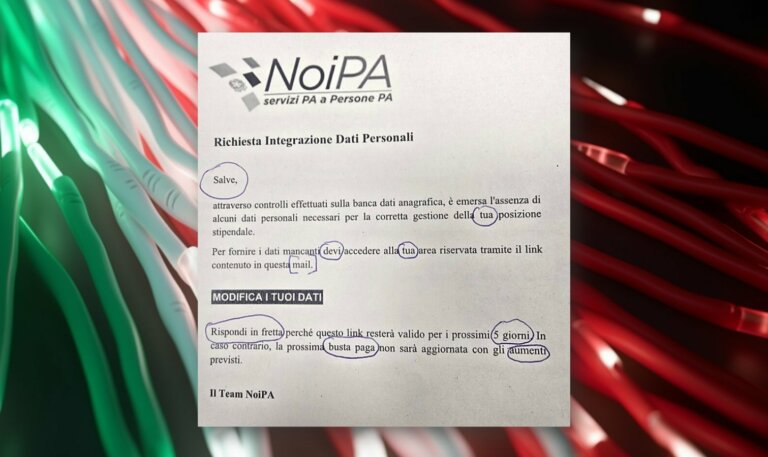

“Salve.” Non “Gentile”, non “Spettabile”, non nome e cognome.Solo “Salve.” A leggerla così, fa quasi tenerezza. Sembra l’inizio di una mail scritta di corsa, magari riciclata da un modello vecchio, senza nemmeno lo sforzo di…

In Italia la cybersicurezza non è più un tema da “reparto IT”. È una questione di sicurezza nazionale, resilienza economica e tenuta democratica. Se si leggono insieme tre livelli di fonte pubblica — Relazione annuale…

Gli hacker amano sfruttare i tool più innocui per infiltrarsi nelle reti dei loro obiettivi e questo noi tutti lo sappiamo. E, in questo caso, stanno puntando a PuTTY, il client SSH popolare. È come…

I criminali informatici stanno diventando sempre più furbi e hanno trovato un nuovo modo per sfruttare i protocolli di sicurezza aziendali. Sembra incredibile, ma è vero: stanno usando una funzionalità di autenticazione Microsoft legittima per…

Un nuovo strumento AI è apparso sul dark web e ha rapidamente attirato l’attenzione degli esperti di sicurezza, e non per le migliori ragioni. Si tratta di un servizio di intelligenza artificiale chiamato DIG AI,…