Come già anticipato da Red Hot Cyber, un imponente data breach di 16TB di dati ha colpito doValue S.p.A., una delle principali società italiane ed europee specializzate nei servizi di gestione e recupero crediti. In un comunicato ufficiale pubblicato sul proprio sito, l’azienda ha confermato di essere stata vittima di un attacco informatico e ha avviato indagini interne con il supporto delle autorità competenti e di esperti in cybersecurity.

È importante sottolineare che doValue ha risposto in modo etico e trasparente già il 5 maggio scorso, pubblicando un comunicato ufficiale sull’accaduto prima ancora che i dati venissero resi pubblici nei forum underground. Questo tempismo dimostra una volontà chiara di affrontare l’incidente in modo responsabile, informando tempestivamente stakeholder e autorità. La lunga finestra temporale tra l’attacco e la pubblicazione dei dati da parte dei criminali lascia ipotizzare che sia stata tentata un’attività estorsiva nei confronti dell’azienda, che tuttavia non avrebbe ceduto al ricatto, coerentemente con una linea di condotta ferma e conforme ai principi di legalità e integrità.

Nonostante la complessità e la delicatezza dell’attacco, l’azienda ha immediatamente preso posizione pubblicamente, confermando l’accaduto e avviando una comunicazione trasparente con tutti gli stakeholder. Questa prontezza nella risposta, soprattutto a seguito della messa in vendita dei dati da parte dei cyber criminali, dimostra un atteggiamento responsabile e conforme alle best practice di gestione degli incidenti informatici.

“Il 5 maggio 2025, a seguito di approfondite analisi tecniche, è stato accertato che un incidente di sicurezza ha comportato una violazione di dati personali ai sensi del Regolamento (UE) 2016/679. In particolare, nonostante le misure di sicurezza organizzative e tecniche da noi implementate, le evidenze raccolte indicano che soggetti non autorizzati hanno ottenuto un accesso illecito ad alcuni sistemi informatici della nostra organizzazione e hanno esfiltrato dati presenti nei sistemi da noi usati per lo svolgimento delle attività di gestione e recupero crediti e d’informazioni commerciali. Tale accesso, in ogni caso, è a oggi cessato.”

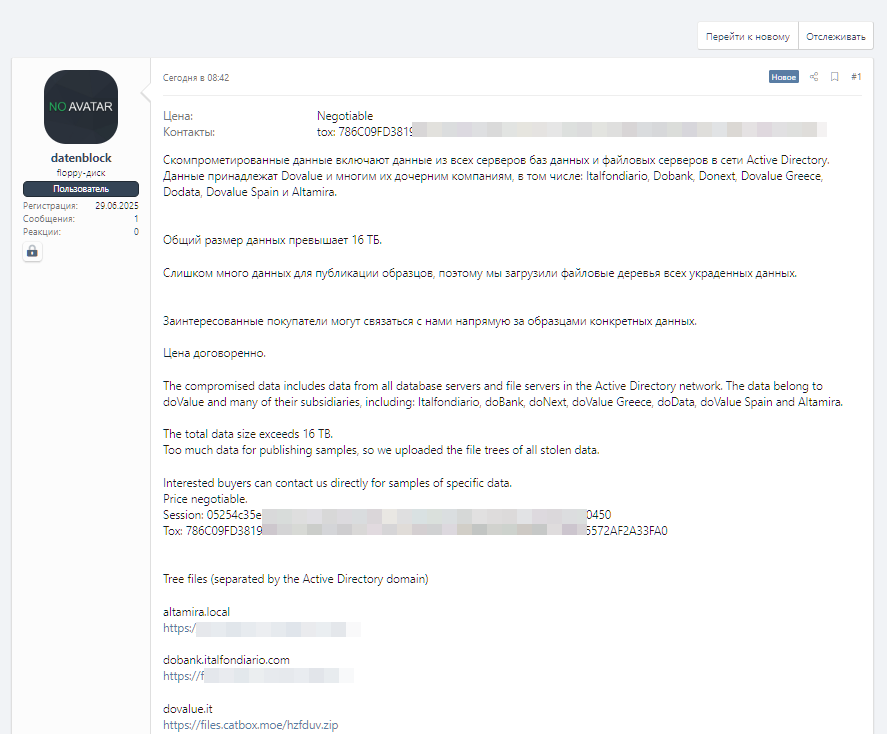

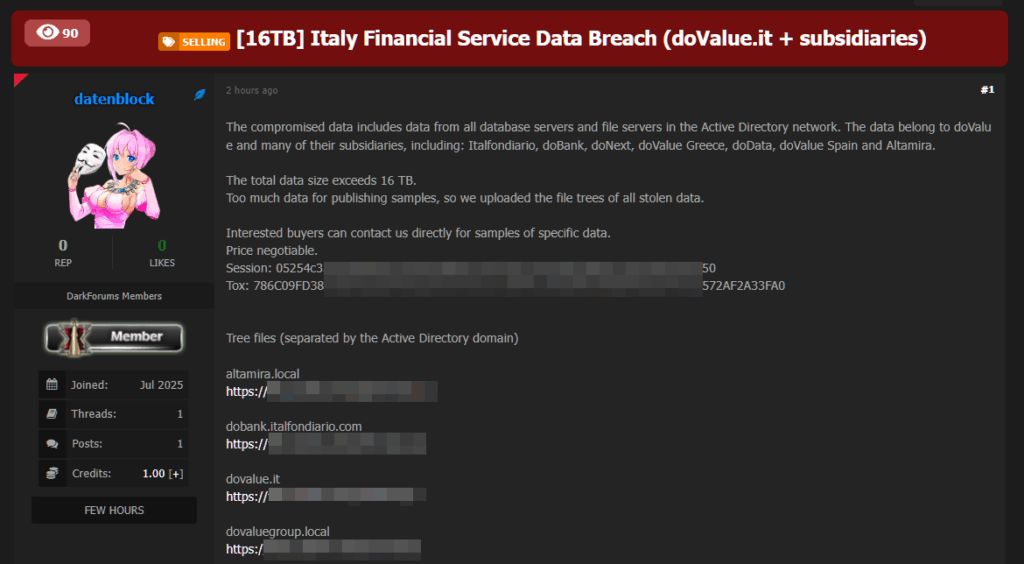

Nel frattempo, su molti forum del dark web, sono stati pubblicati degli annunci di messa in vendita di oltre 16 terabyte di dati esfiltrati dalla rete di doValue e delle sue controllate, tra cui ItalFondiario, Altamira, doBank, doData, doNext, doValue Greece e doValue Spain.

Nel post vengono condivisi i treeview (ovvero l’alberatura in formato tetuale dei dati esfiltrati) , a conferma che i file proverrebbero da ambienti Active Directory aziendali. Vista la quantità ingente dei dati trafugati, l’attacco rappresenta un colpo pesante per l’intero comparto finanziario e della gestione del credito, evidenziando ancora una volta la vulnerabilità dei grandi ecosistemi IT altamente interconnessi.

L’azienda ha dichiarato di aver notificato il data breach al Garante per la Protezione dei Dati Personali e di essere impegnata a comunicare eventuali impatti diretti alle persone coinvolte, come previsto dalla normativa GDPR.

Dall’evento di cui sopra, come anticipato, è derivata una perdita di confidenzialità dei dati esfiltrati, che potrebbero essere usati da soggetti non autorizzati per finalità difformi da quelle per cui tali dati sono stati originariamente raccolti. In particolare, è possibile che terzi non autorizzati tentino di adoperare tali dati per compiere azioni di c.d. ‘ingegneria sociale’ e realizzare frodi. In ogni caso, a oggi non abbiamo evidenza di fenomeni di diffusione e/o pubblicazione dei dati esfiltrati. In questa sede, pertanto, richiamiamo la Sua attenzione sulla necessità di prestare la massima cautela con riguardo a eventuali comunicazioni che dovesse ricevere e con le quali Le dovesse venire richiesto di effettuare transazioni finanziarie e/o fornire informazioni personali, in quanto potrebbero derivare da un tentativo di frode. Pertanto, in caso di ricezione di tale tipo di comunicazioni e qualora l’interlocutore faccia riferimento a pratiche di gestione del credito gestite da doValue, Le raccomandiamo di accertare sempre l’effettiva autenticità e la provenienza delle stesse e la coerenza degli estremi di pagamento forniti (per esempio verificando l’attendibilità del mittente e contattando gli uffici di doValue ai recapiti ufficiali presenti nel nostro sito Internet e/o nelle comunicazioni scritte da noi ricevute nel contesto delle attività di recupero crediti, nonché, in caso di procedure giudiziali, anche prendendo contatti con il legale incaricato).

Il caso doValue si inserisce in una crescente ondata di attacchi mirati al settore finanziario europeo, e conferma l’evoluzione aggressiva delle tattiche impiegate dai cyber criminali. Red Hot Cyber continuerà a monitorare la situazione per fornire aggiornamenti in tempo reale e approfondimenti esclusivi.