Il Google Threat Analysis Group (TAG) ha avvertito che il gruppo di hacker nordcoreani APT37 (alias InkySquid, Reaper e Ricochet Chollima) ha utilizzato una vulnerabilità precedentemente sconosciuta in Internet Explorer per infettare obiettivi sudcoreani con del malware.

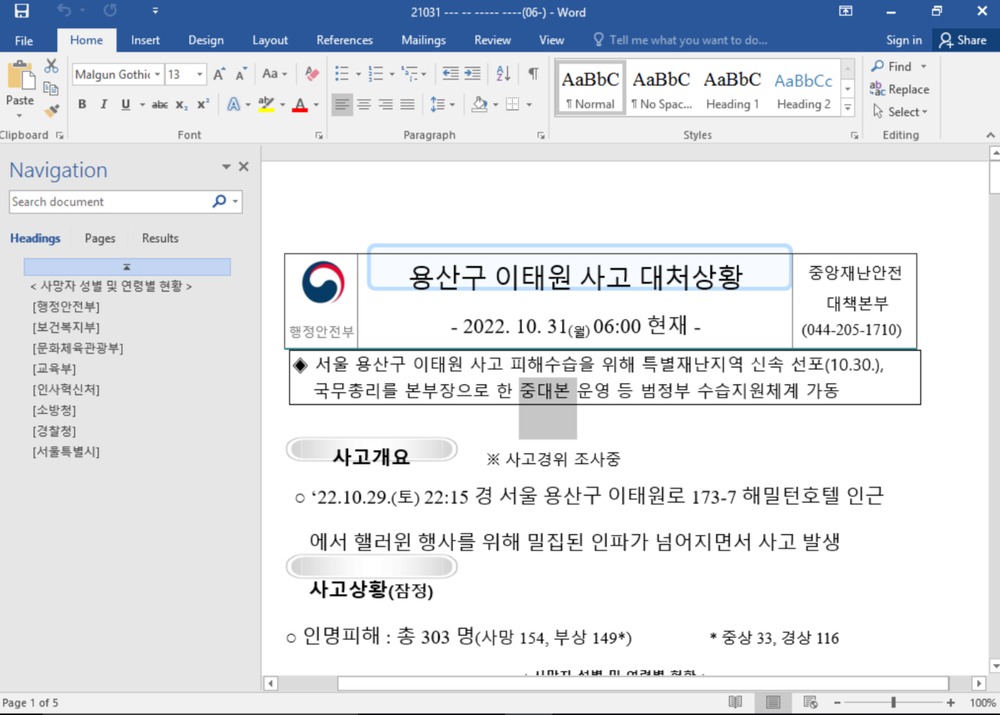

Gli analisti di TAG sono venuti a conoscenza di questo attacco il 31 ottobre, quando un documento dannoso di Microsoft Office chiamato “221031 Seoul Yongsan Itaewon accident response situation (06:00).docx” è stato caricato su VirusTotal dalla Corea del Sud.

Gli aggressori hanno usato come esca la morte di 151 persone in una fuga precipitosa nella regione centrale di Seoul.

Questo incidente si è verificato il 29 ottobre, durante la celebrazione di Halloween, prima dell’inizio della pandemia di coronavirus.

Una volta aperto sui dispositivi delle vittime, questo documento ha consegnato un payload sconosciuto (scaricando un modello RTF remoto che ha reso l’HTML remoto utilizzando Internet Explorer).

Il download del contenuto HTML che ha consegnato l’exploit al sistema della vittima ha consentito agli hacker di utilizzare una vulnerabilità 0-day in IE anche se gli obiettivi non lo utilizzavano come browser predefinito.

Questa vulnerabilità zero-day (monitorata con il codice CVE-2022-41128) è correlata al motore JavaScript in Internet Explorer e consente agli aggressori di eseguire codice arbitrario durante il rendering di un sito dannoso.

Gli sviluppatori Microsoft hanno corretto questo bug nell’ambito dell’aggiornamento di novembre, appena cinque giorni dopo che alla vulnerabilità era stato assegnato un identificatore CVE e subito dopo aver ricevuto il rapporto dei ricercatori.

Sebbene gli esperti di Google TAG non siano stati in grado di analizzare il payload finale di questa campagna, notano che gli hacker nordcoreani utilizzano un’ampia gamma di malware nei loro attacchi.

“Anche se non abbiamo recuperato il carico utile finale per questa campagna, in precedenza abbiamo visto un team consegnare vari impianti tra cui ROKRAT, BLUELIGHT e DOLPHIN”

Hanno riportato gli esperti. “Gli impianti APT37 in genere utilizzano servizi cloud legittimi come C&C e dispongono di funzionalità tipiche della maggior parte delle backdoor”.