Il 27 settembre 2024, l’Internet Crime Complaint Center (IC3) ha lanciato un allarme riguardante un nuovo schema di estorsione via e-mail. Questa campagna minaccia le vittime di diffondere informazioni personali sensibili, ottenute attraverso presunte violazioni di dati. La particolarità di questo attacco è che non richiede l’uso di malware o infezioni digitali, basandosi esclusivamente sul terrore psicologico e sulla vulnerabilità umana.

Gli attaccanti inviano e-mail alle vittime affermando di essere in possesso di dati compromettenti, tra cui video intimi, foto private o informazioni personali. Spesso, affermano di avere accesso al dispositivo della vittima e di poterla “spiato” attraverso la webcam o monitorato le sue attività online. La minaccia di diffondere tali dati è condizionata al pagamento di un riscatto, solitamente richiesto in criptovalute come Bitcoin, per rendere più difficile tracciare i pagamenti.

Questa tipologia di attacco è pericolosamente efficace poiché non richiede che la vittima abbia effettivamente subito una violazione o un’infezione da malware. Si basa sulla paura e sull’ansia che possono scatenare tali minacce. Spesso, le vittime pagano il riscatto pur di evitare l’umiliazione o la potenziale diffusione delle proprie informazioni private, anche se nessuna violazione reale ha avuto luogo.

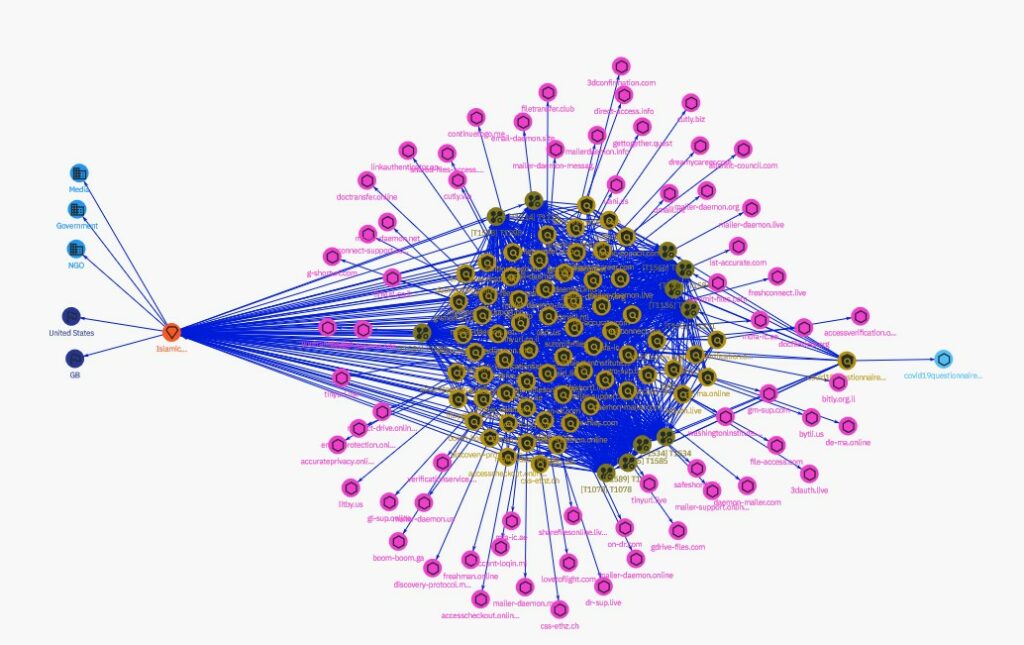

In un contesto più ampio, l’IC3 ha rilevato che attori legati al Corpo delle Guardie della Rivoluzione Islamica dell’Iran (IRGC) stanno prendendo di mira individui connessi a questioni iraniane e mediorientali. Le vittime includono funzionari governativi, membri di think tank, giornalisti, attivisti e lobbisti. Questi attori utilizzano tecniche avanzate di ingegneria sociale per impersonare contatti fidati o provider di posta elettronica, tentando di ottenere accesso agli account personali e aziendali delle vittime.

La loro strategia si basa sull’instaurare un rapporto con la vittima prima di inviare link dannosi progettati per catturare credenziali di accesso. In molti casi, gli attaccanti cercano anche di ottenere codici di autenticazione a due fattori (2FA) o inducono la vittima a interagire con notifiche sul proprio telefono.

Negli ultimi tempi, questi attori hanno concentrato le loro attività anche su persone coinvolte in campagne politiche statunitensi, adattando le loro tattiche a seconda del contesto della vittima. Tra le tecniche di manipolazione più comuni, spiccano richieste di interviste, inviti a conferenze o discussioni di politica estera. Segnali di compromissione possono includere accessi sospetti, creazione di regole di inoltro di messaggi e l’esfiltrazione di e-mail.

Questa campagna di estorsione, unitamente alle attività di spionaggio condotte da attori statali come l’IRGC, rappresenta una minaccia complessa per le vittime. Gli attacchi non solo sfruttano la vulnerabilità umana attraverso la paura, ma dimostrano anche una capacità sempre più sofisticata nel manipolare le vittime e adattarsi ai contesti personali e politici. L’estorsione via e-mail e il furto di credenziali tramite ingegneria sociale mostrano come il panorama delle minacce informatiche si stia diversificando.

Le implicazioni di questi attacchi sono preoccupanti. L’attacco mirato a individui legati a questioni politiche e geopolitiche cruciali, specialmente negli Stati Uniti e nel Medio Oriente, ha il potenziale di compromettere informazioni sensibili e di influenzare eventi di grande portata.

L’IC3 invita chiunque riceva queste e-mail a non pagare il riscatto. Le minacce contenute sono solitamente infondate e non vi è alcuna prova che gli attaccanti abbiano effettivamente accesso ai dati della vittima. È consigliato ignorare il messaggio, segnalarlo come phishing o spam e denunciare l’episodio alle autorità competenti, in particolare tramite il portale dell’IC3.

Inoltre, per difendersi dai tentativi di phishing e spionaggio di attori statali, è essenziale adottare alcune buone pratiche:

Questo nuovo tipo di estorsione segna un ulteriore passo nell’evoluzione del crimine informatico, dove la paura e l’inganno sono le armi più potenti degli aggressori. La presenza di attori statali come l’IRGC sottolinea come il crimine informatico non sia più limitato a scopi economici ma anche geopolitici.

Essere informati, adottare misure preventive e non cedere alle richieste degli estorsori sono i primi passi per difendersi. Il crimine informatico è sempre più sofisticato, ma una consapevolezza diffusa può essere la chiave per proteggersi efficacemente da queste minacce sempre più globali e stratificate.

atico è sempre più sofisticato, ma una consapevolezza diffusa può essere la chiave per difendersi efficacemente.