I giornalisti di TechCrunch e gli esperti di sicurezza informatica hanno scoperto che in Italia esiste un’azienda che produce uno spyware commerciale chiamato Spyrtacus per clienti governativi. L’azienda è dietro una serie di app Android dannose che si spacciano per WhatsApp e altro ancora.

La storia ha avuto inizio alla fine dell’anno scorso, quando un lettore anonimo di TechCrunch ha fornito alla rivista tre app Android, sostenendo che si trattava di spyware governativi utilizzati contro vittime sconosciute in Italia. TechCrunch si è rivolta a Google e alla società di sicurezza mobile Lookout per chiedere aiuto nell’analisi delle app.

Entrambe le aziende hanno confermato che le app contenevano spyware.

Lookout ha concluso che lo spyware si chiamava Spyrtacus dopo aver trovato la parola nel codice di un vecchio campione di malware. Secondo i ricercatori, Spyrtacus presenta tutte le caratteristiche degli spyware governativi. Allo stesso tempo, le conclusioni degli analisti di Lookout sono state confermate in modo indipendente da specialisti di un’altra azienda di sicurezza informatica che hanno preferito rimanere anonimi.

Gli esperti affermano che Spyrtacus è in grado di rubare messaggi di testo e conversazioni da Facebook Messenger, Signal e WhatsApp, trasmettendo informazioni sui contatti della vittima ai suoi operatori, intercettando e registrando telefonate e suoni ambientali tramite il microfono del dispositivo, nonché immagini dalla fotocamera del dispositivo, e può svolgere altre attività di spionaggio.

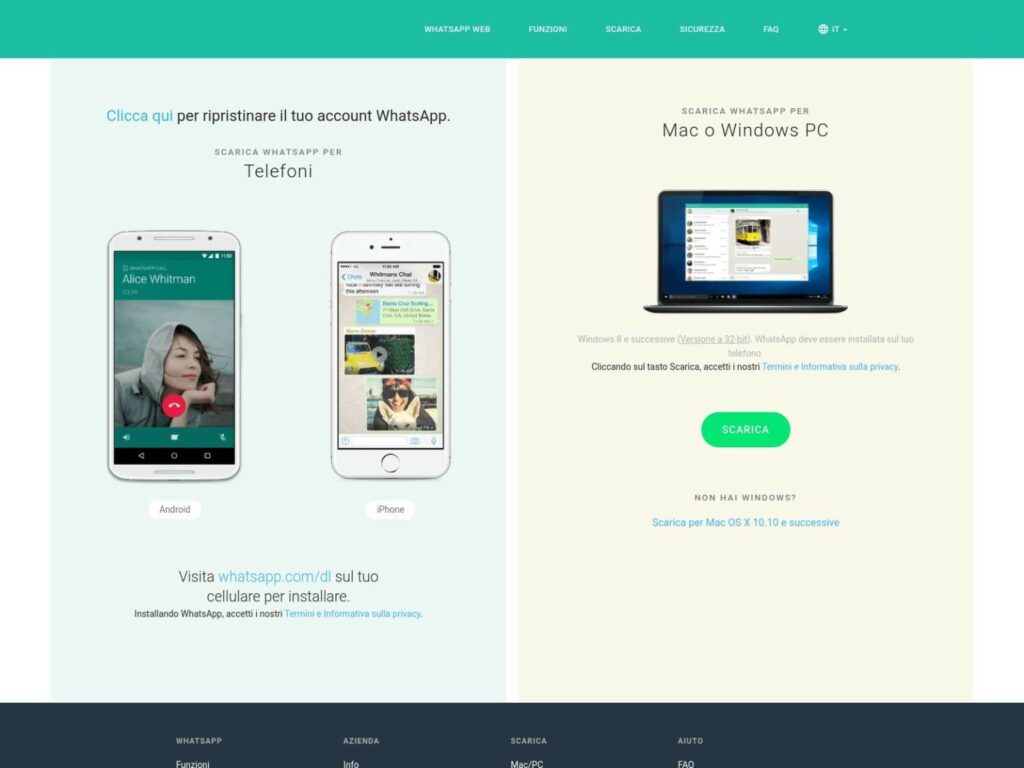

Secondo gli esperti, Spyrtacus e molti altri campioni di malware studiati in precedenza sono stati creati dall’azienda italiana SIO. L’azienda sviluppa e distribuisce prodotti dannosi per Android che impersonano app popolari, tra cui WhatsApp e gli strumenti di assistenza clienti che gli operatori di telefonia mobile.

Pertanto, gli analisti di Lookout che hanno studiato il malware hanno riferito di aver già scoperto un totale di 13 diversi campioni di Spyrtacus, il più vecchio dei quali risale al 2019 e il più recente al 17 ottobre 2024. Altri campioni sono stati trovati tra il 2020 e il 2022, alcuni dei quali impersonavano app di operatori di telefonia mobile italiani (TIM, Vodafone e WINDTRE).

Dato che le app stesse, così come i siti web utilizzati per distribuirle, utilizzano la lingua italiana, i ricercatori suggeriscono che lo spyware sia stato utilizzato dalle forze dell’ordine italiane. Tuttavia, al momento non si sa contro quali obiettivi sia stato utilizzato Spyrtacus.

Google ha affermato che al momento non sono state trovate app nel Google Play Store che contengano il malware. Secondo Google, i campioni delle applicazioni ottenuti dalla pubblicazione sono stati utilizzati come parte di una “campagna mirata”. Quando i giornalisti hanno chiesto se versioni precedenti di Spyrtacus fossero già penetrate in Google Play, l’azienda ha risposto di non avere informazioni in merito.

È interessante notare che un rapporto di Kaspersky Lab del 2024 ha menzionato che nel 2018 Spyrtacus era distribuito tramite Google Play, ma nel 2019 gli autori del malware avevano iniziato a ospitare app su siti Web dannosi camuffati da quelli dei principali ISP italiani.

Contemporaneamente, i ricercatori di Kaspersky Lab hanno scoperto anche una versione di Spyrtacus per Windows e hanno trovato indizi che indicano l’esistenza di versioni di questo spyware per iOS e macOS.

Diversi segnali indicano immediatamente che dietro la creazione di Spyrtacus c’è SIO. In particolare, gli analisti di Lookout hanno scoperto che alcuni dei server di comando e controllo utilizzati per controllare da remoto lo spyware erano registrati a nome della società ASIGINT. Secondo un documento pubblico del 2024, ASIGINT è una sussidiaria di SIO e sviluppa software e servizi correlati all’intercettazione informatica.

Inoltre, l’organizzazione italiana indipendente The Lawful Intercept Academy, che rilascia certificati di conformità ai produttori di spyware che operano nel Paese, elenca SIO come titolare di un certificato per un prodotto spyware denominato SIOAGENT e afferma inoltre che il proprietario del prodotto è ASIGINT.

Nel codice sorgente di uno degli esempi di Spyrtacus è stata trovata anche una riga che indicava che gli sviluppatori potevano essere di Napoli. Quindi, il codice sorgente contiene le parole “Scetáteve guagliune ‘e malavita”, e questo è un verso del testo della canzone tradizionale napoletana “Guapparia“.

I rappresentanti del governo italiano e del Ministero della Giustizia non hanno risposto alla richiesta di commento di TechCrunch. La SIO ha ignorato anche numerose richieste dei giornalisti. TechCrunch fa notare di aver provato a contattare il presidente e CEO di SIO e diversi dirigenti, tra cui il CFO e il CTO dell’azienda ma di non aver ricevuto risposta.

La pubblicazione ricorda che SIO è ben lungi dall’essere il primo produttore di spyware commerciali in Italia. Ad esempio, nel 2003 è stata fondata Hacking Team, una delle prime aziende a dimostrare che il mercato internazionale aveva bisogno di sistemi spyware facili da usare e pronti all’uso per le forze dell’ordine e le agenzie di intelligence.