Qualche giorno fa abbiamo parlato di due CVE (CVE-2025-0282 classe 9 Critical e CVE-2025-0283 classe 7 High) per Remote Code Execution e Privilege Excalation sulle piattaforme Ivanti Connect Secure, Policy Secure e Neuros for ZTA.

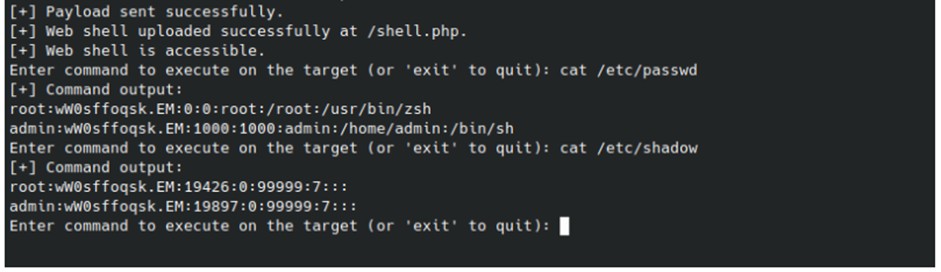

A distanza di pochissime ore dalla scoperta della vulnerabilità appare su GitHub un repository con un exploit per la CVE-2025-0282 che permette l’upload di software malevolo (per esempio una web shell) e l’esecuzione di comandi con privilegi elevati sul sistema target.

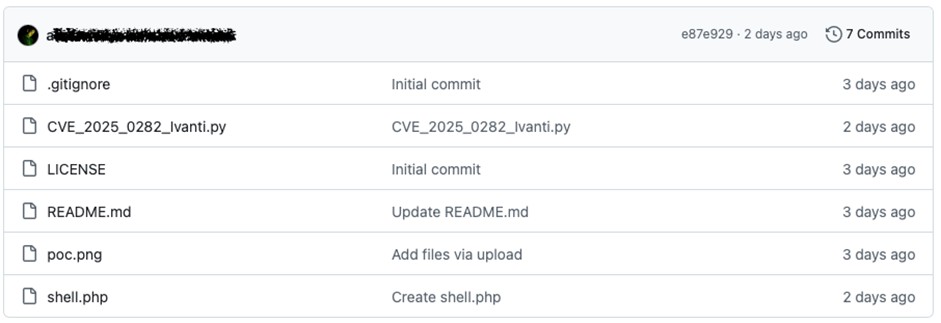

Il repository GitHub contiene uno script python per l’exploit e uno script PHP per ottenere la shell.

Ad oggi, secondo censys.com, risultano 12.335 istanze Ivanti Connect Secure che eseguono una versione precedente alla 22-7R2.5 (vulnerabile) circa il 37% del totale dei sistemi esposti.

Ivanti aveva rilasciato un avviso di sicurezza l’8 gennaio 2025 e lo ha aggiornato il 13 Gennaio alle ore 13.00, indicando di aver messo a disposizione una patch per risolvere la vulnerabilità. Aggiornate subito i vostri sistemi!

Analizzando il database di censys.com abbiamo filtrato i sistemi geolocalizzati in Italia e fatto qualche verifica: 519 risultano i sistemi esposti e vulnerabili.

Dall’analisi degli ASN (l’Autonomous System Numbers, che è il numero univoco che identifica l’assegnatario di una subnet pubblica da parte dell’ARIN, American Registry for Internet Numbers) abbiamo rilevato che questi sistemi sono riconducibili a grandi organizzazioni come banche, assicurazioni, industrie ecc.

Dall’analisi degli URL con cui sono pubblicati questi sistemi vulnerabili è facilmente deducibile che questi sistemi sono: portali di accesso VPN, portali di accesso ad EXTRANET aziendali e governative.

Ivanti Connect Secure è un sistema di SSL VPN per garantire l’accesso sicuro alle reti, utilizzato da moltissime aziende ed enti governativi; è facile dunque dedurre il perché i thread actors sono molto attenti alle CVE su prodotti di sicurezza ed estremamente solerti nello sviluppare Exploit che possono garantire un primo accesso alle reti.

Per i penetration tester: Tutti gli exploit devono essere sempre testati, in quanto circolano da tempo dei malware mascherati da exploit che tentano di prendere il controllo delle macchine dei tester stessi mascherandosi da codice per un determinato scopo.

Riferimenti: