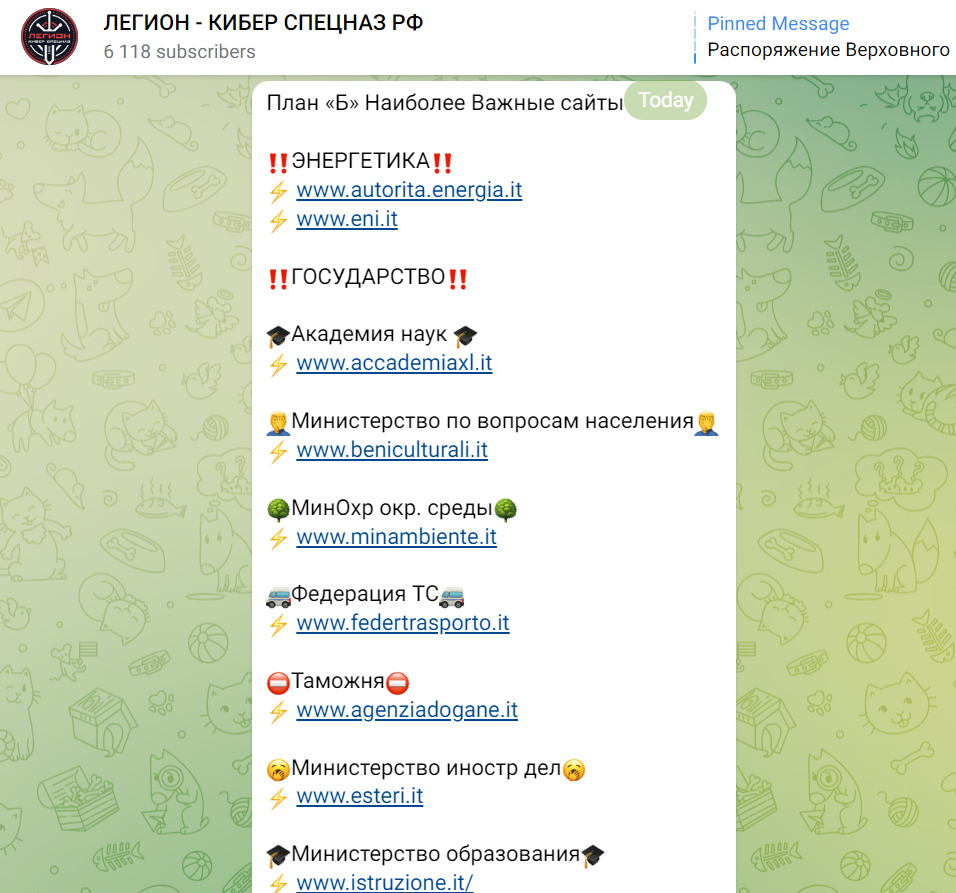

Legion of Russia, il gruppo di Killnet, pubblica un nuovo perimetro denominato “piano B” di siti italiani che dovranno essere attaccati.

Di fatto, si tratta della stessa lista riportata in precedenza, ma in fondo al messaggio viene scritto “ДАВАЙТЕ ВЫЕБЕМ ИХ!!! КОМАНДИР: Mirai” che vuol dire:

“SCOPIAMOLI!!! COMANDANTE: Mirai”

Sicuramente si tratta di un richiamo specifico alla squadra “Mirai”, pertanto passata la fase di attacchi attraverso “slow http attack”, si passa ai metodi classici tramite la botnet Mirai.

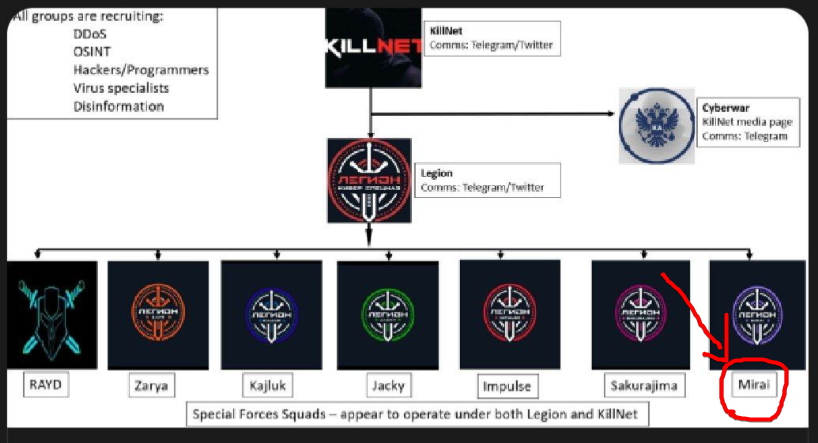

La squadra Mirai, appartiene al gruppo Legion of Russia che a sua volta appartiene al gruppo Killnet. Questo lo possiamo vedere dall’organigramma composto da esperti di DDoS, di OSINT, di hacking e programmazione, di malware e di disinformazione pubblicato nella giornata di ieri.

Mirai (dalla parola giapponese “futuro”,未来) è un malware che trasforma i dispositivi di rete che eseguono Linux in bot controllati da remoto che possono essere utilizzati come parte di una botnet in attacchi di rete su larga scala. Si rivolge principalmente a dispositivi di consumo online come telecamere IP e router domestici

Ricordiamo che ad ottobre 2016, la botnet Mirai aveva infettato oltre 500.000 dispositivi IoT. Il massiccio attacco DDoS (Distributed Denial of Service) al servizio DNS dinamico Dyn e diversi servizi di alto profilo tra cui Krebs on Security, hanno generato più di 1 Tbps di traffico. Per molti nel mondo, i servizi Internet sono stati temporaneamente interrotti.

Questo straordinario attacco è stato effettuato tramite dispositivi Internet-of-Things (IoT) non protetti e innocui come router domestici, telecamere di sorveglianza personali. E l’industria IoT ha imparato una lezione; una lezione che deve ancora applicare nella pratica.

Le botnet Mirai rimangono attive oggi. Tuttavia, il codice si è evoluto in forme differenti, anche se i bot risultano sempre dispositivi IoT compromessi dispersi nel mondo.

Una nuova variante identificata del malware BotenaGo prende di mira specificamente le telecamere di sicurezza prodotte dalla taiwanese Lilin, società di sicurezza OT e IoT.

La minaccia si basa sul codice sorgente del malware BotenaGo scritto in Go, trapelato online nell’ottobre 2021, ma il suo unico scopo sembra essere l’infezione di dispositivi compromessi con Mirai.

Il BotenaGo originale conteneva oltre 30 exploit per vulnerabilità note nei router e in altri tipi di dispositivi IoT. Il malware potrebbe creare due backdoor sui dispositivi infetti ed eseguire comandi shell remoti.