La Shadowserver Foundation ha scoperto una botnet che attacca utilizzando una vulnerabilità zero-day nei dispositivi GeoVision obsoleti per utilizzarli successivamente in attacchi DDoS e mining di criptovalute.

Secondo i ricercatori, la botnet individuata utilizza una variante del malware Mirai, che di solito viene utilizzato per creare piattaforme DDoS o mining.

Il problema è stato identificato e monitorato con il CVE-2024-11120 (punteggio CVSS 9,8), scoperto da The Shadowserver Foundation. Il bug critico riguarda l’iniezione di comandi, che consente agli aggressori non autenticati di eseguire comandi arbitrari su un dispositivo vulnerabile.

Allo stesso tempo, il CERT taiwanese conferma che gli hacker stanno già sfruttando attivamente il bug di sicurezza.

È stato segnalato che il CVE-2024-11120 influisce sui seguenti dispositivi:

Poiché tutti questi sistemi non sono più supportati dal produttore, non è necessario attendere il rilascio delle patch.

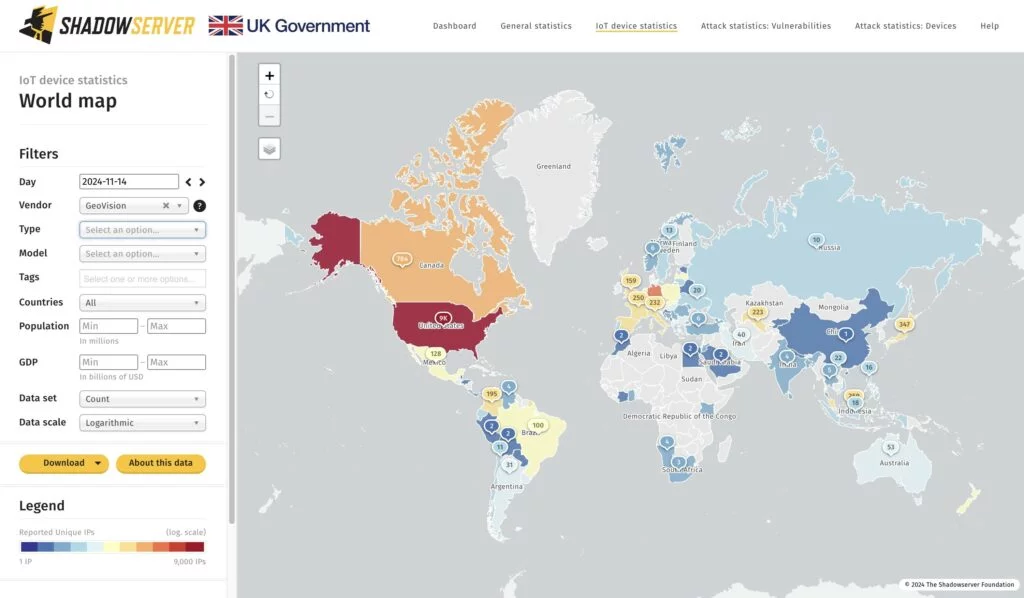

Secondo la Shadowserver Foundation, attualmente sulla rete sono presenti circa 17.000 dispositivi GeoVision vulnerabili a CVE-2024-11120.

La maggioranza si trova negli Stati Uniti (9.100), seguita da Germania (1.600), Canada (800), Taiwan (800), Giappone (350), Spagna (300) e Francia (250).