Una nuova minaccia sta circolando in Italia: la campagna di malware denominata VCRuntime, che utilizza la PEC (Posta Elettronica Certificata) per diffondersi. Questo attacco, segnalato dal CERT-AGID, è particolarmente insidioso perché sfrutta la fiducia che gli utenti ripongono nella PEC, un mezzo di comunicazione ufficiale e sicuro.

Di seguito, esploreremo i dettagli di questa campagna e le misure di contrasto attuate.

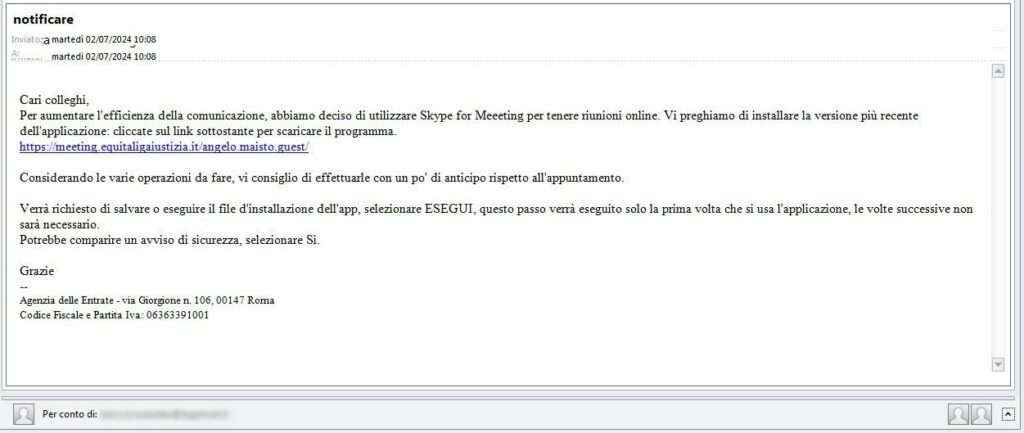

Oggetto dell’Email: “notificare”

Il vettore d’attacco è un’email inviata tramite PEC che sembra provenire dall’Agenzia delle Entrate. Il messaggio include un link che, una volta cliccato, scarica un file ZIP che si presenta come Skype. Questo file ZIP contiene un file MSI che, se eseguito, avvia un file JAR. Al file JAR vengono passati una chiave (KEY) e un file con una lunga lista di UUID.

Questi UUID contengono informazioni cifrate necessarie per ottenere lo shellcode che verrà eseguito sul computer della vittima.

Per contrastare questa minaccia, il CERT-AGID ha attuato diverse misure:

Gli indicatori di compromissione sono stati resi disponibili per aiutare nella rilevazione e nella protezione contro questa campagna. È possibile accedere ai dettagli degli IoC al seguente link: IoC VCRuntime Agenzia Entrate

La campagna VCRuntime rappresenta una minaccia significativa che sfrutta canali di comunicazione fidati come la PEC. È essenziale che le organizzazioni e gli utenti finali siano consapevoli di questi attacchi e adottino misure preventive, come l’aggiornamento dei sistemi di sicurezza e la verifica attenta dei messaggi ricevuti tramite PEC. La collaborazione tra CERT-AGID, gestori di PEC e Pubbliche Amministrazioni è cruciale per proteggere le infrastrutture critiche e mantenere la sicurezza delle comunicazioni digitali.